По словам Microsoft, обновление под номером KB5021751 «уважает конфиденциальность пользователей». Суть в том, что KB5021751 сканирует компьютеры, пытаясь вычислить количество устаревших версий Office.

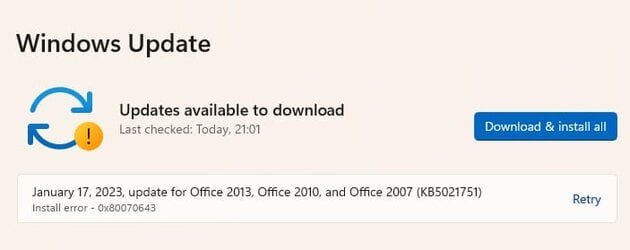

KB502175 доставляется на компьютеры юзеров посредством встроенного механизма обновления — Windows Update, но только в том случае, если вы включили опцию «Получать обновления для других продуктов Microsoft».

Стоит также учитывать, что апдейт инсталлируется в системы, где есть следующие версии офисного пакета: Microsoft Office 2013, Office 2010 или Office 2007. Как отметили в корпорации, KB502175 запускается лишь единожды — чтобы проверить актуальность Office.

«Это обновление собирает данные диагностики и производительности, которые помогают установить версии Office. Задача — выяснить, каким образом лучше поддерживать эти системы», — пишет Microsoft.

«Эти сведения собираются из реестра системы и API. KB502175 не учитывает детали лицензии, контент пользователя и не трогает информацию о других продуктах. Мы уважаем вашу конфиденциальность».