Онлайн-продавцы, торгующие нелегальными веществами в даркнете, теперь используют кастомные Android-приложения. Собственный софт помогает преступникам повысить конфиденциальность и уйти с радаров правоохранителей.

Специально разработанные Android-приложения используются не только для заказа наркотических веществ, но и для связи клиента с продавцом. Используя эти программы, покупатель может передать подробные инструкции по доставке товара.

Исследователи из Resecurity, обнаружившие новый кастомный софт для Android, считают, что киберпреступники пошли на такие меры после ряда громких операций правоохранительных органов. Напомним, что в ходе одной из таких операций полиция Германии закрыла крупнейший русскоязычный даркнет-рынок Hydra Market.

Нелегальный маркетплейс «Гидра» по праву считался лидером в сфере продажи наркотических веществ: на онлайн-площадке крутились 19 тыс. зарегистрированных продавцов, а число покупателей по всему миру достигало 17 миллионов.

После закрытия «Гидры» продавцы меньшего калибра попытались переманить клиентскую базу на свои площадки. Что касается Android-приложений, на которые обратили внимание в Resecurity, выделяются семь APK:

- Yakudza

- TomFord24

- 24Deluxe

- PNTS32

- Flakka24

- 24Cana

- MapSTGK

Для сборки всех этих APK использовался один CMS-движок — M-Club. Специалисты Resecurity пишут в отчёте следующее:

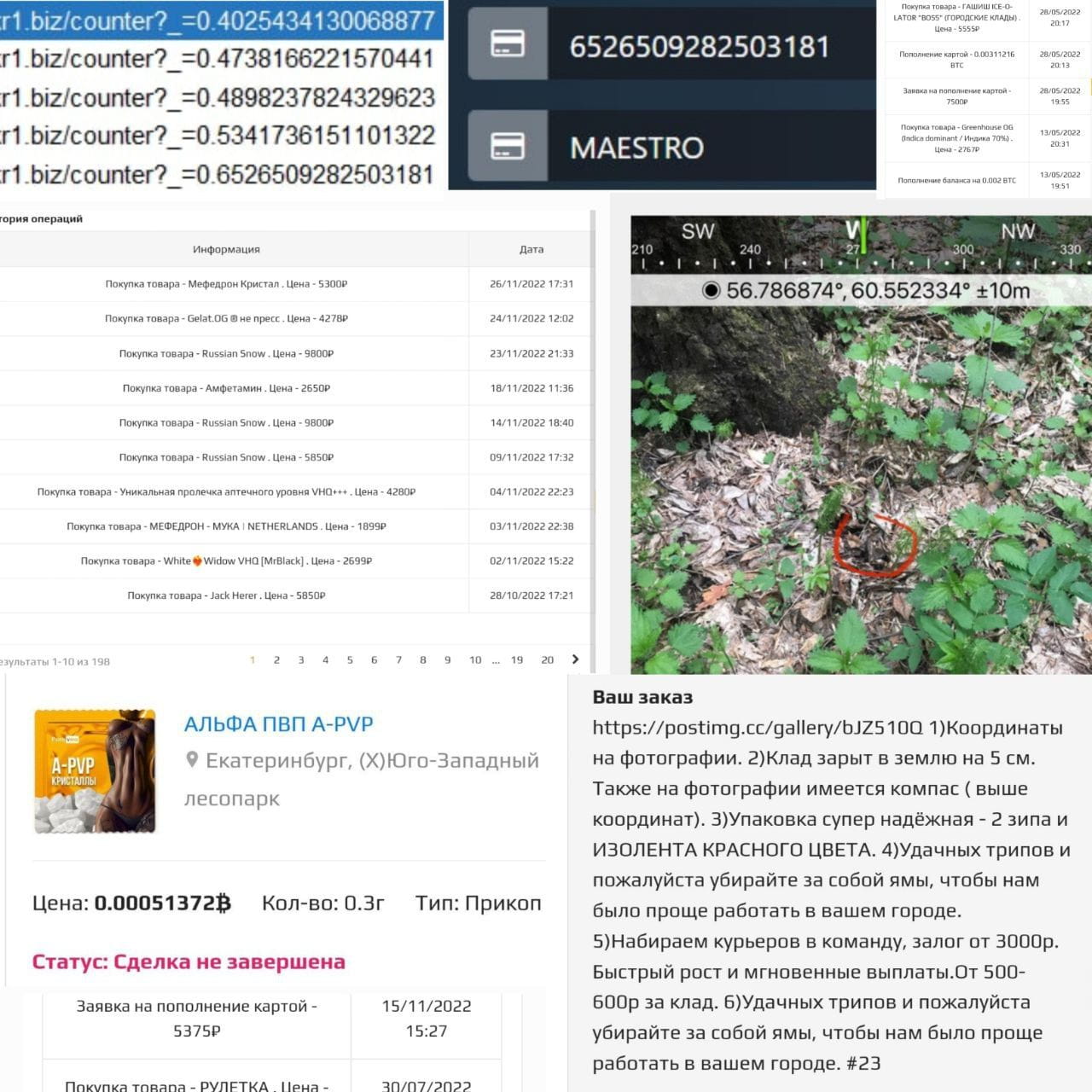

«Часть используемых Android-приложений была обнаружена на устройствах подозреваемых после задержания. Владельцы этих девайсов обвиняются в продаже нелегальных веществ».

«Программы для Android позволяли передавать информацию об успешных заказах, отправлять местоположение отправленных веществ и т. п. Все данные посылались в виде графических изображений, чтобы избежать индексирования», — продолжают эксперты.