VirusTotal решил упростить исследователям поиск результатов сканирований и опубликовал шпаргалку, с помощью которой специалисты смогут создать специальные запросы, ведущие на конкретные вердикты по тому или иному файлу, просканированному антивирусными движками.

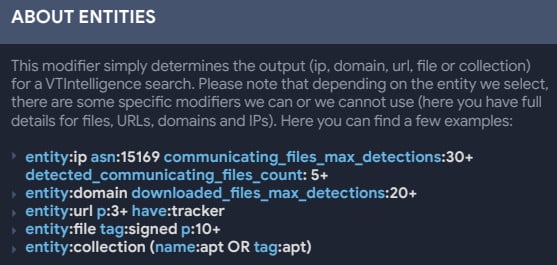

Модификаторы поиска файлов помогут сделать вывод результатов более точным, а в шпаргалке VirusTotal показано, как можно их комбинировать для поиска конкретных данных.

Алексей Фирш, один из специалистов Google, в своём блоге опубликовал примеры VirusTotal использования шпаргалки для поиска файлов, связанных с определёнными объектами, документами, действиями, сетями и даже образцами вредоносных программ.

Теперь исследователи могут искать файлы по IP-адресам, доменам, URL и пр. В планах у сервиса — включить коллекции VirusTotal в набор модификаторов.

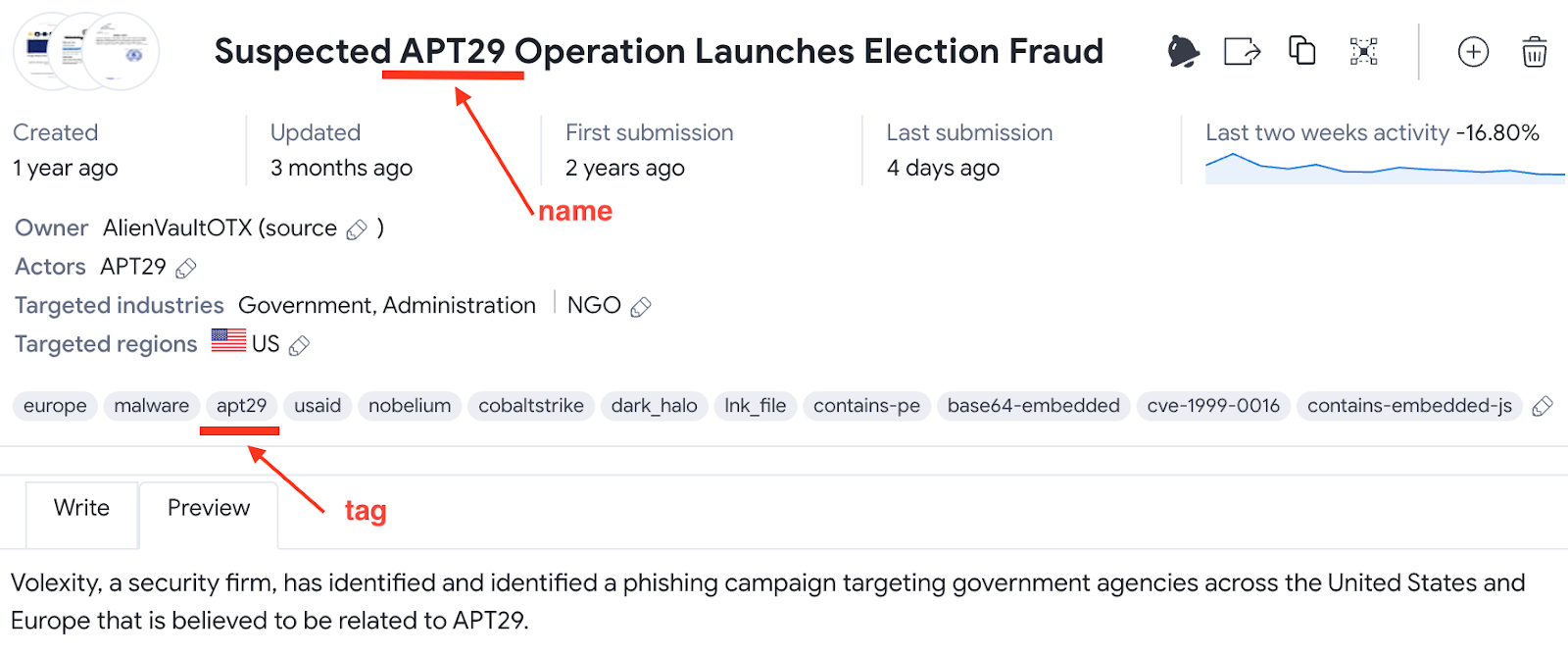

По словам Фирша, специалисты смогут эффективнее идти по следам киберпреступных группировок, сопоставляя имена семейств вредоносных программ с вердиктами и детектами на VirusTotal.

Шпаргалку VirusTotal можно найти по этому адресу в формате PDF.