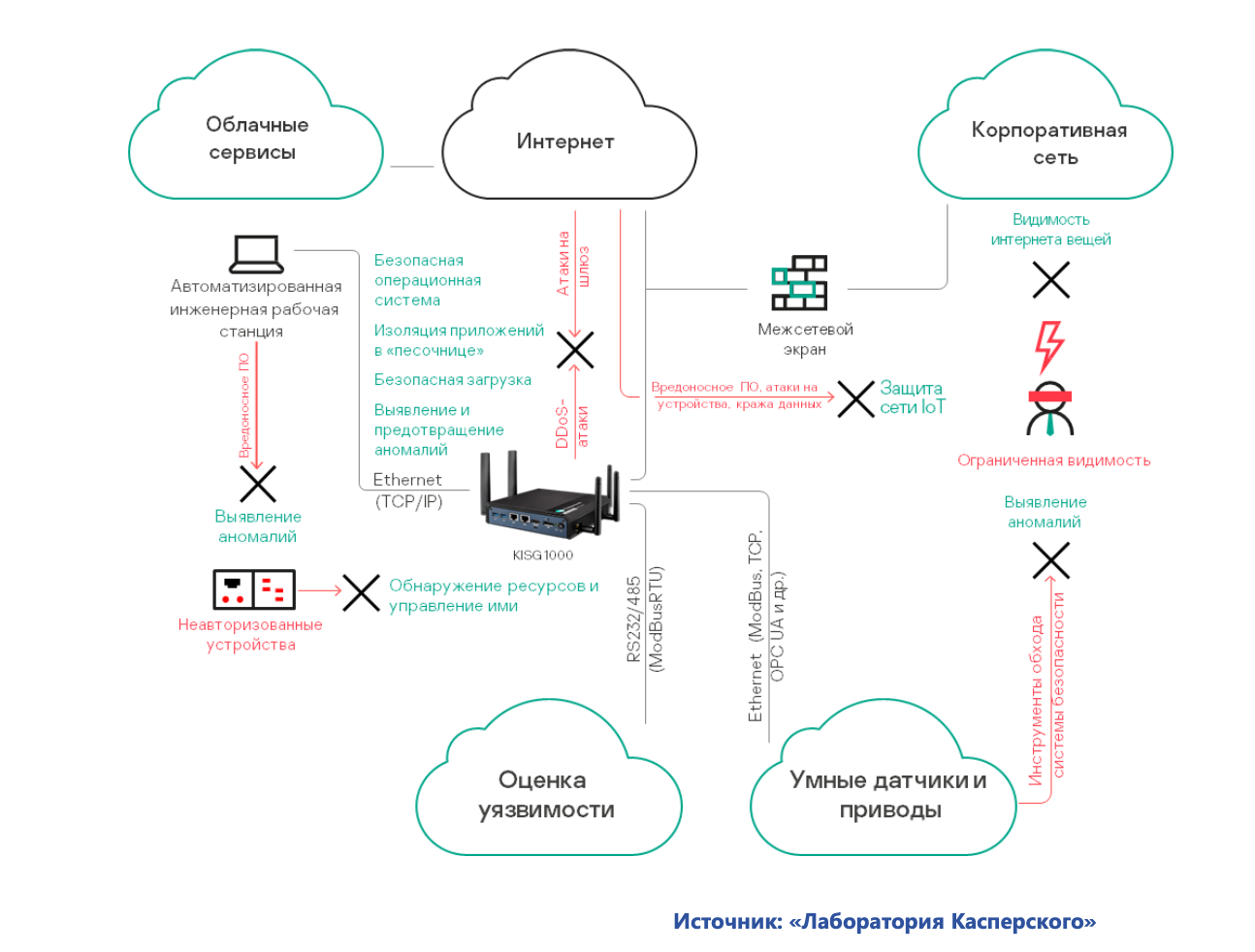

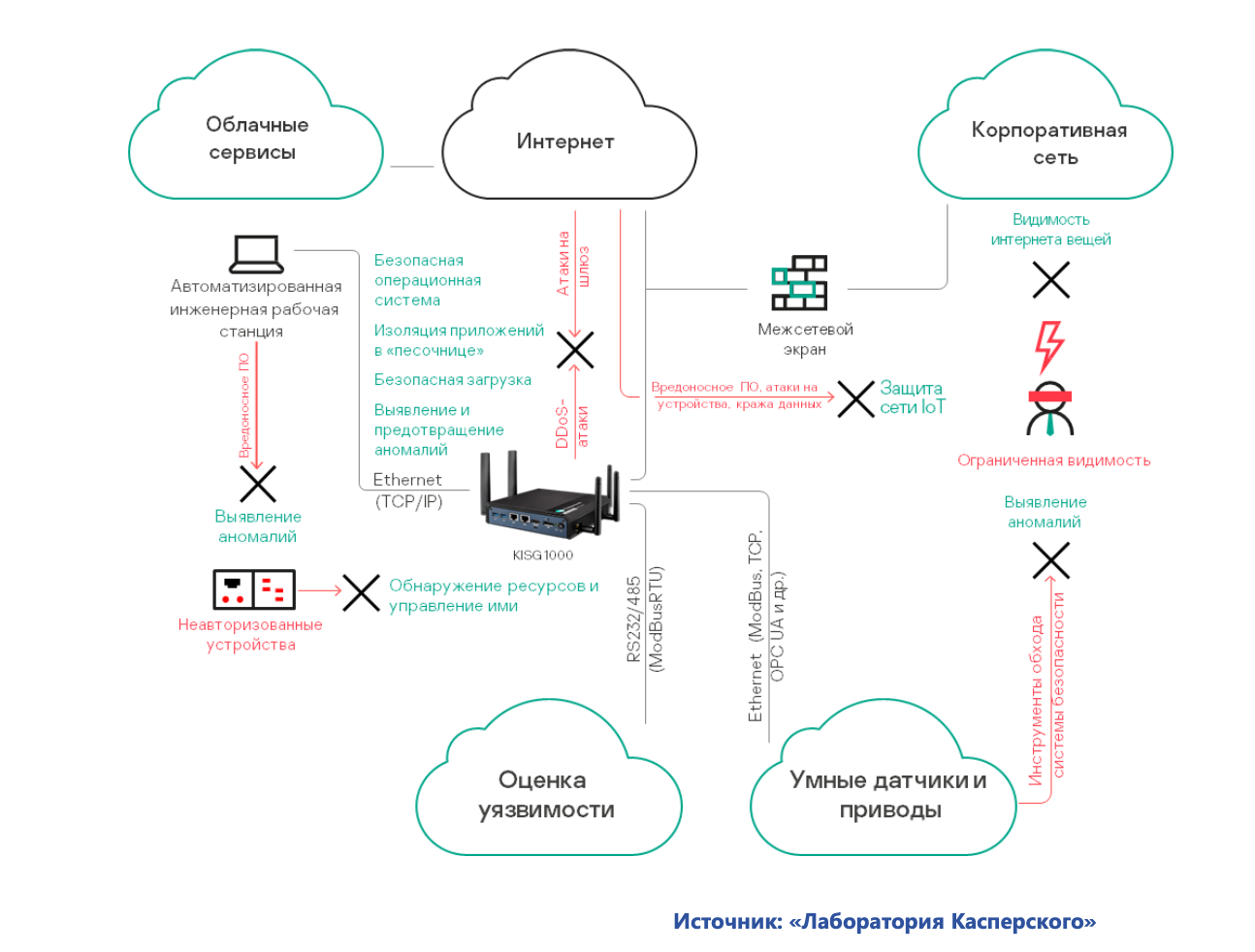

Новый продукт называется Kaspersky IoT Secure Gateway 1000. Его сегодня показали на промышленной выставке “Иннопром” в Екатеринбурге. Шлюз имеет “врожденную” устойчивость к сетевым, DDoS- и MitM-атакам. Формировать кибериммунитет рекомендуют на фабриках, железных дорогах, а также в поликлиниках и многоэтажках.

Мир переживает революцию. Четвертую промышленную революцию. Индустрия 4.0 несет большие данные, искусственный интеллект, облачные и квантовые вычисления, интернет вещей. На бытовом уровне — умный дом выключает забытый утюг, в промышленных масштабах — loT управляет обогревом стрелок на железнодорожных путях, экономя энергию.

Интернет вещей объединяет виртуальный и материальный миры, развивает сервисы и экономит деньги. Как известно, рядом с пионерами новых технологий всегда идут угрозы.

По данным «Лаборатории Касперского», IoT-решения в России используют 40% организаций. В половине компаний отдельные составляющие IoT-инфраструктуры могут быть не защищены. Речь, например, о медицинском оборудовании или системах видеонаблюдения.

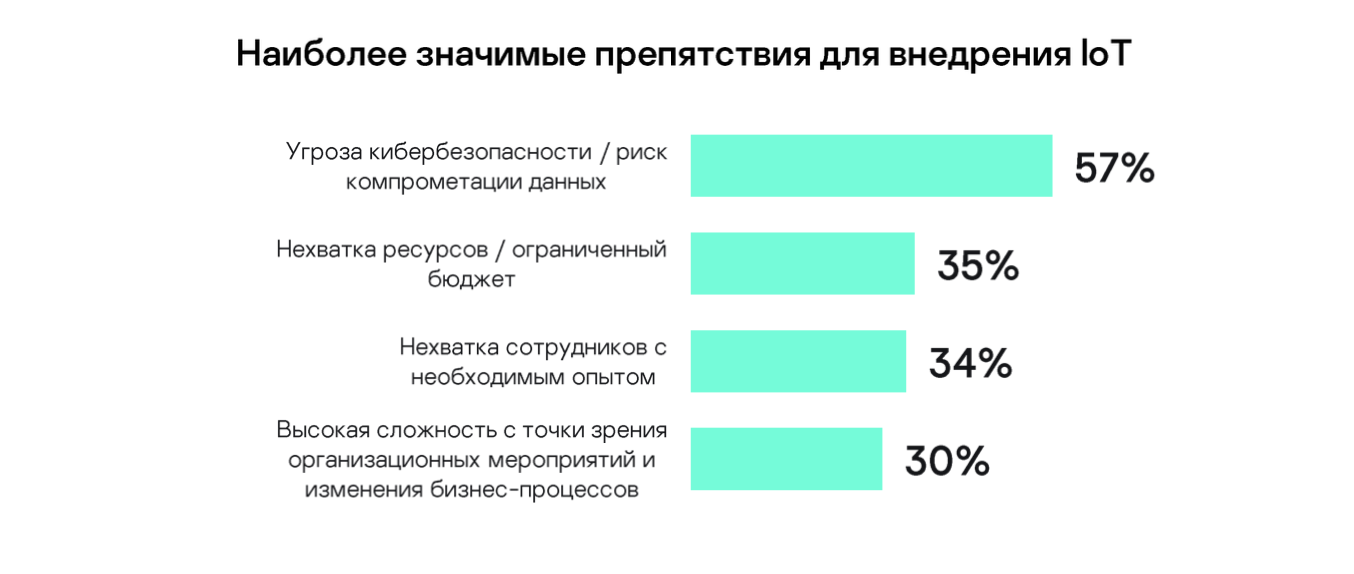

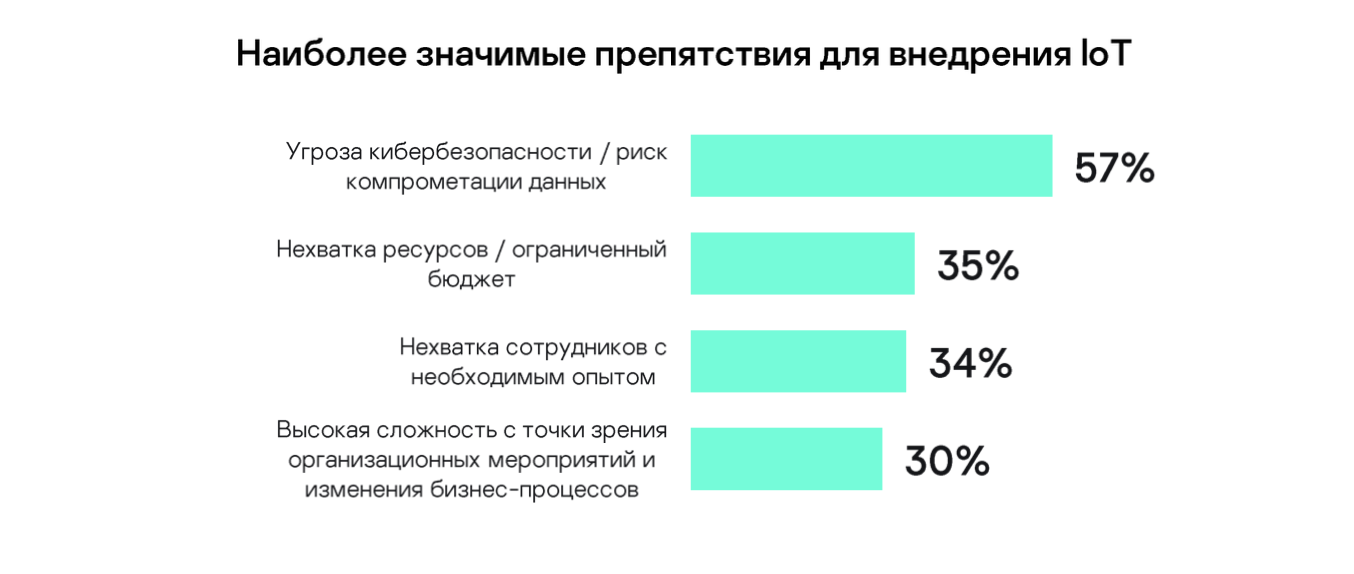

Другое исследование, выпущенное в июне “Лабораторией Касперского” (документ есть в распоряжении Anti-Malware.ru), показывает такую статистику:

50% опрошенных компаний не внедряют IoT из соображений кибербезопасности. Многим не хватает ресурсов и бюджета.

«Несмотря на все вызовы, IoT открывает масштабные возможности не только для бизнеса, но и для простых пользователей, обеспечивая комфортную жизнь, — говорит руководитель направления по развитию бизнеса на базе KasperskyOS Андрей Суворов. — Это удобное использование транспорта, быстрая доставка продуктов, моментальная связь и так далее».

Интернет вещей внедряется в умные города, ретейл и промышленность. Это управление энергопотреблением и водоснабжением, умное освещение, системы предупреждения об опасности, видеонаблюдение.

«Над эффективной защитой таких проектов работают специалисты по кибербезопасности со всего мира. Однако усилия должны быть приложены на всех уровнях — от производителей оборудования и разработчиков программного обеспечения до поставщиков услуг и компаний, внедряющих и использующих IoT-решения», — объясняет Суворов.

В Екатеринбурге представили второе решение линейки по защите индустриального интернета вещей — шлюз Kaspersky IoT Secure Gateway 1000. До этого был разработан Kaspersky IoT Secure Gateway (KISG) 100.

Кибериммунитет фокусируется не на устранении потенциальных уязвимостей, а на создании условий, при которых эксплуатировать эти уязвимости и повлиять на работу системы будет невозможно. Даже если одна из систем подвергнется атаке, платформа “не ляжет”.

Разработками и продвижением нового шлюза занимается “дочка” Kaspersky — компания «Адаптивные промышленные технологии» (Апротех). Пилоты на новом “тысячнике” уже запустили в Оренбурге. Там построили областную диспетчерскую “Умного города”. Шлюз установили для систем ЖКХ жилой многоэтажки, в местной поликлинике и колледже. На объектах смонтировали датчики, контроллеры и средства передачи данных. Еще один кейс — обогрев тех самых стрелок железнодорожных путей. Если систему взломают, пути могут обледенеть и поезд сойдет с рельс.

Пилот по внедрению кибериммунитета запустит и московский завод по производству кабелей ГК “Москбельмет”. Компания опробует систему на основе шлюза Kaspersky IoT Secure Gateway (KISG) 100. Соглашение подписали тут же на Иннопроме.

«Совместный пилотный проект поможет ускорить цифровизацию предприятия, — говорит гендиректор “Апротеха” Максим Карпухин. — Получение данных напрямую с оборудования в нужном объеме и удобном формате позволит видеть реальную картину производства и, как следствие, лучше управлять им, строить новые коммерческие модели и развивать бизнес», – добавил он.

К 2025 году количество подключённых по всему миру IoT-устройств достигнет 27 миллиардов. На фоне бума интернета вещей и умных городов растет спрос на их защиту. По данным Gartner (PDF), за последние три года почти 20% организаций встречались с кибератаками на устройства IoT своей сети.