Специалисты немецкого центра информационной безопасности CISPA им. Гельмгольца разработали софт, который может выявлять потенциально опасные расширения для браузера Google Chrome. Задача инструмента — детектировать возможность эксплуатации уязвимостей в аддонах.

Проблема вредоносных Chrome-расширений не преувеличена. Например, в феврале Google удалила более 500 злонамеренных аддонов из официального магазина, поскольку они участвовали в операции киберпреступников.

Такие случаи были зафиксированы в апреле и мае 2020 года, и это с учётом того, что буквально за несколько месяцев до этого Google закрыла Chrome Web Store для публикации новых расширений, чтобы бороться с мошенничеством.

Кроме того, Google уже три года разрабатывала набор API Manifest v3, задача которого — определять функциональные возможности и ограничения расширений для Chrome.

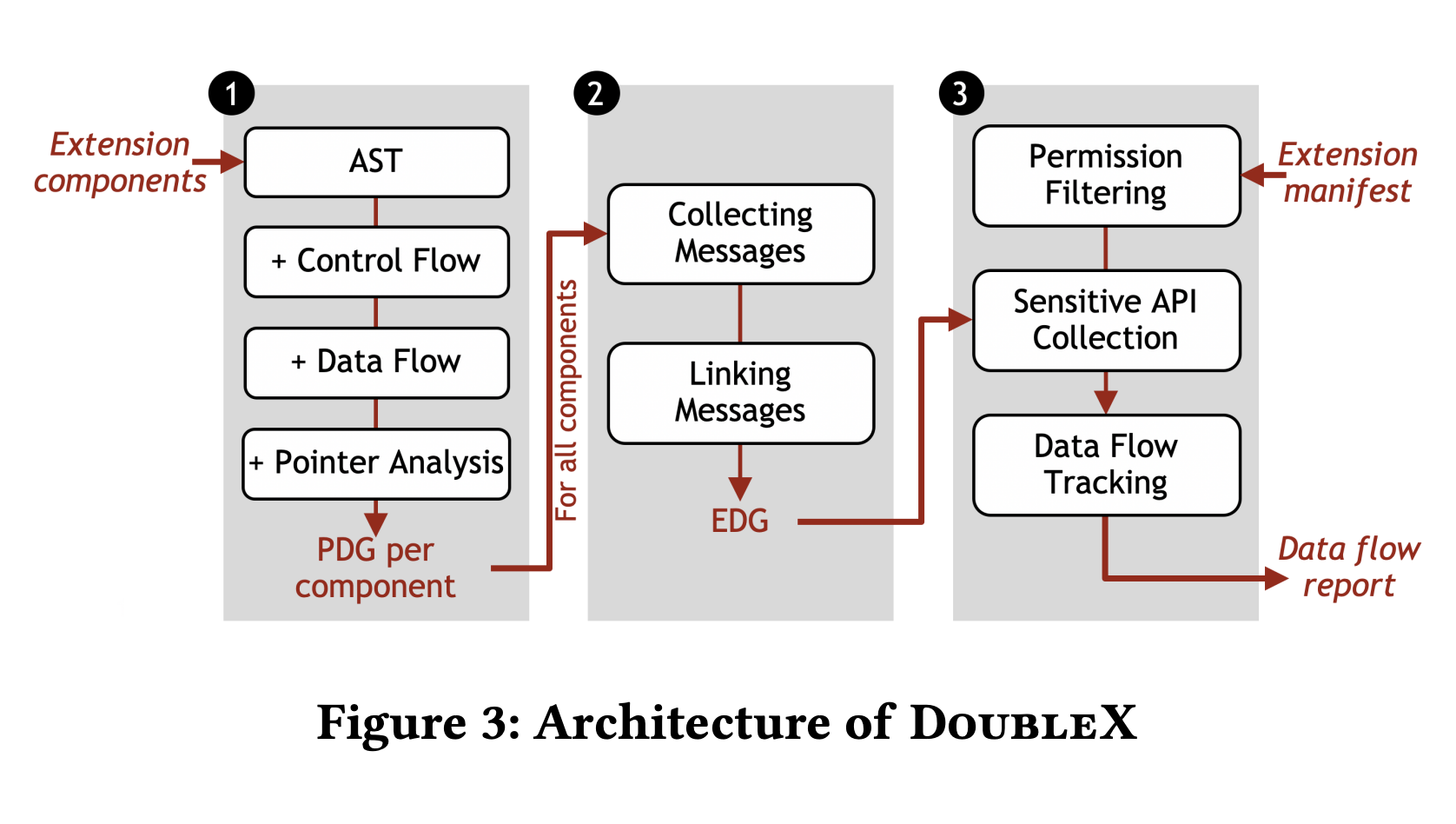

Чтобы как-то помочь пользователям защититься от опасных аддонов, немецкие специалисты разработали инструмент под названием «DoubleX». С помощью этого софта можно выявлять уязвимые расширения (необязательно вредоносные). Подробно эксперты описали своё детище в специальном документе (PDF).

«Мы изучили 154 484 аддона для Chrome, у 278 из которых наблюдалась проблема извлечения и передачи данных пользователей. С помощью DoubleX мы выявили, что 89% проблемных расширений могут раскрыть поток информации стороннему злоумышленнику», — отмечают разработчики DoubleX.

«Также мы зафиксировали 172 аддона, установленных более чем у двух миллионов пользователей, которые позволяют атакующему добраться до данных пользователя через другое установленное расширение».