Аналитики из Alien Labs компании AT&T предупреждают о новой вредоносной кампании, нацеленной на угон чужих мощностей для добычи криптовалюты. Хакеры используют opensource-инструменты из облачного репозитория Chimaera, что позволяет им с успехом обходить антивирусную защиту.

Автором выявленных криптоджекинг-атак, по словам исследователей, является криминальная группировка TeamTNT. Помещенный ею в облако тулкит Chimaera обнаружили несколько месяцев назад эксперты Unit 42, подразделения Palo Alto Networks.

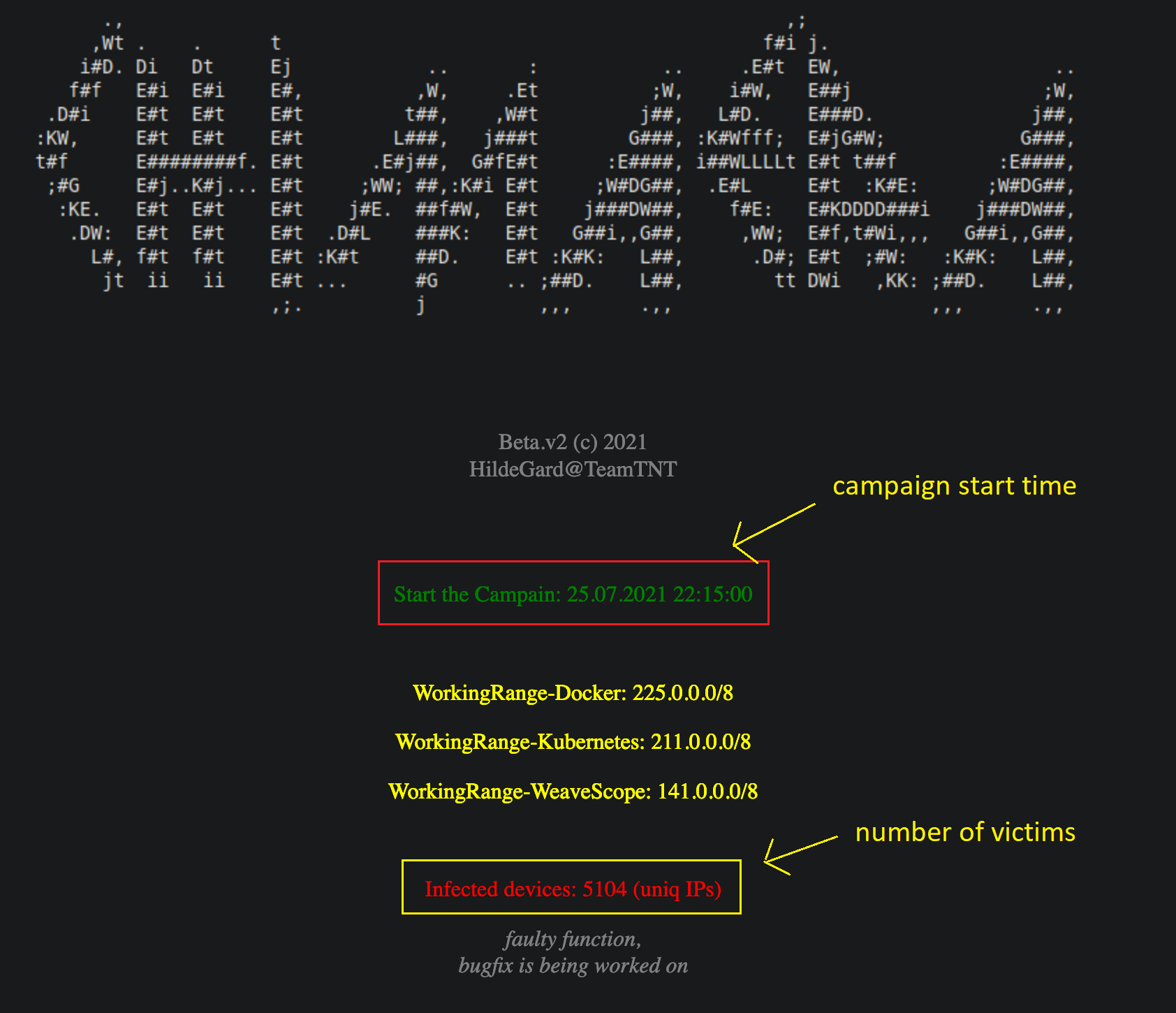

В июле этот набор инструментов пустили в ход. Злоумышленники устанавливают их на машины под управлением Windows и Linux, на серверы AWS, а также внедряют в контейнеры Docker и Kubernetes. К концу августа, судя по статистике на С2-сервере, TeamTNT удалось заразить тысячи компьютеров в разных странах.

В Alien Labs изучили некоторые инструменты из набора Chimaera. Компонент Lazagne представляет собой утилиту с открытым исходным кодом для извлечения логинов и паролей из браузеров. Этот софт поддерживает различные Linux-дистрибутивы, в том числе Alpine Linux, обычно используемый для создания контейнеров. Злоумышленники объединили его с Pupy, многофункциональным opensource-инструментом удаленного администрирования.

За доставку и активацию майнера XMRig на Windows отвечает скрипт, способный загружать необходимые для этого средства, в том числе архиватор 7z (для распаковки скачиваемых файлов) и утилиту Nssm, позволяющую запустить криптомайнер как сервис. Для установки XMRig на платформы Kubernetes используется компонент, обеспечивающий хозяевам удаленное подключение к системе по SSH.

Для связи зараженных машин с C2-сервером в состав Chimaera введен IRC-бот — расширенная версия уже известного ИБ-экспертам ZiggyStartux, способная выполнять шелл-команды Unix.