Тайгер Оптикс, дистрибьютор инновационных решений кибербезопасности, объявил о получении сертификата ОАЦ Беларуси для сканера уязвимостей Nessus Professional. Сертификат ОАЦ, полученный для Nessus впервые, делает легендарный сканер доступным для использования предприятиями и учреждениями Республики Беларусь.

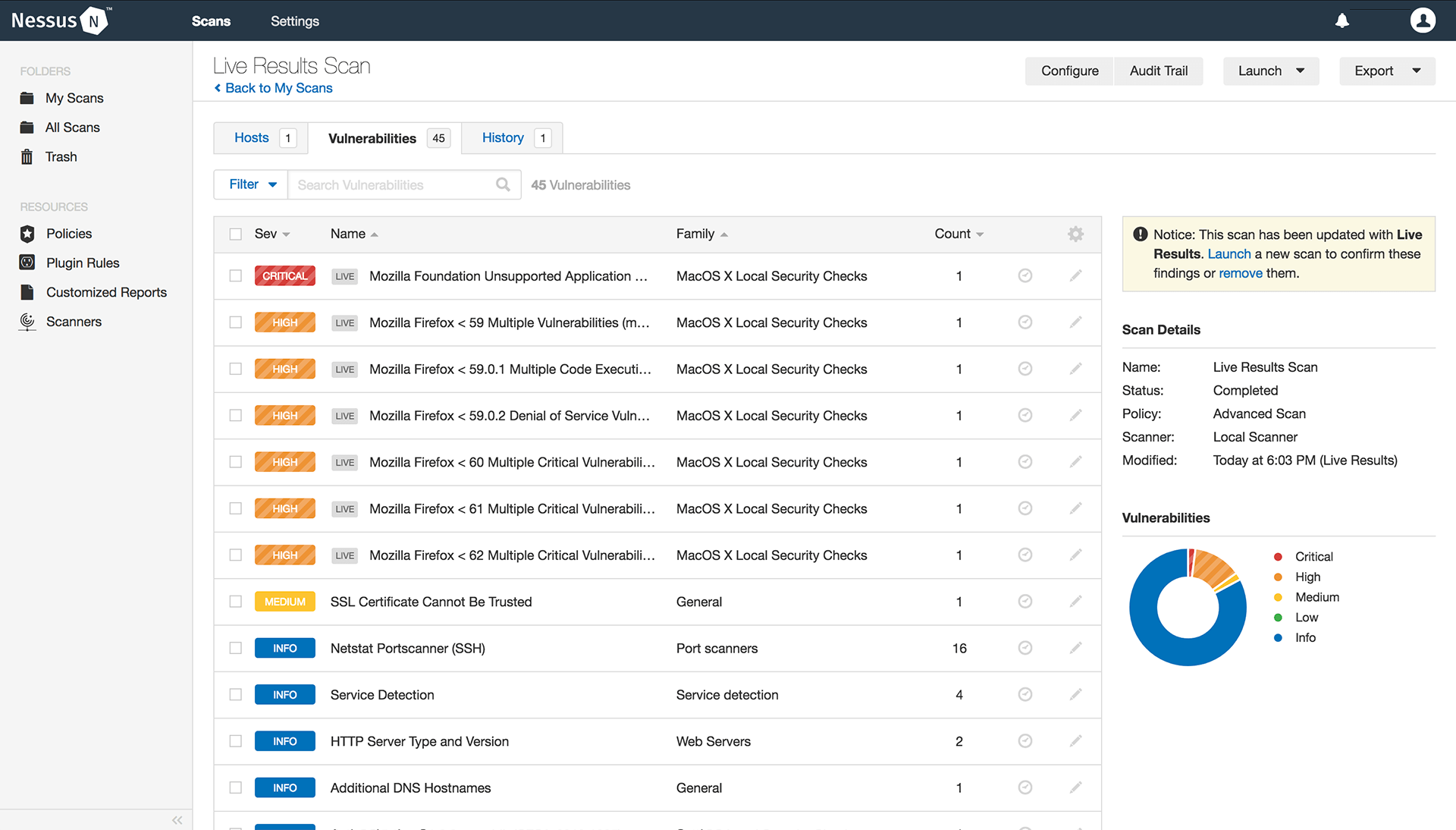

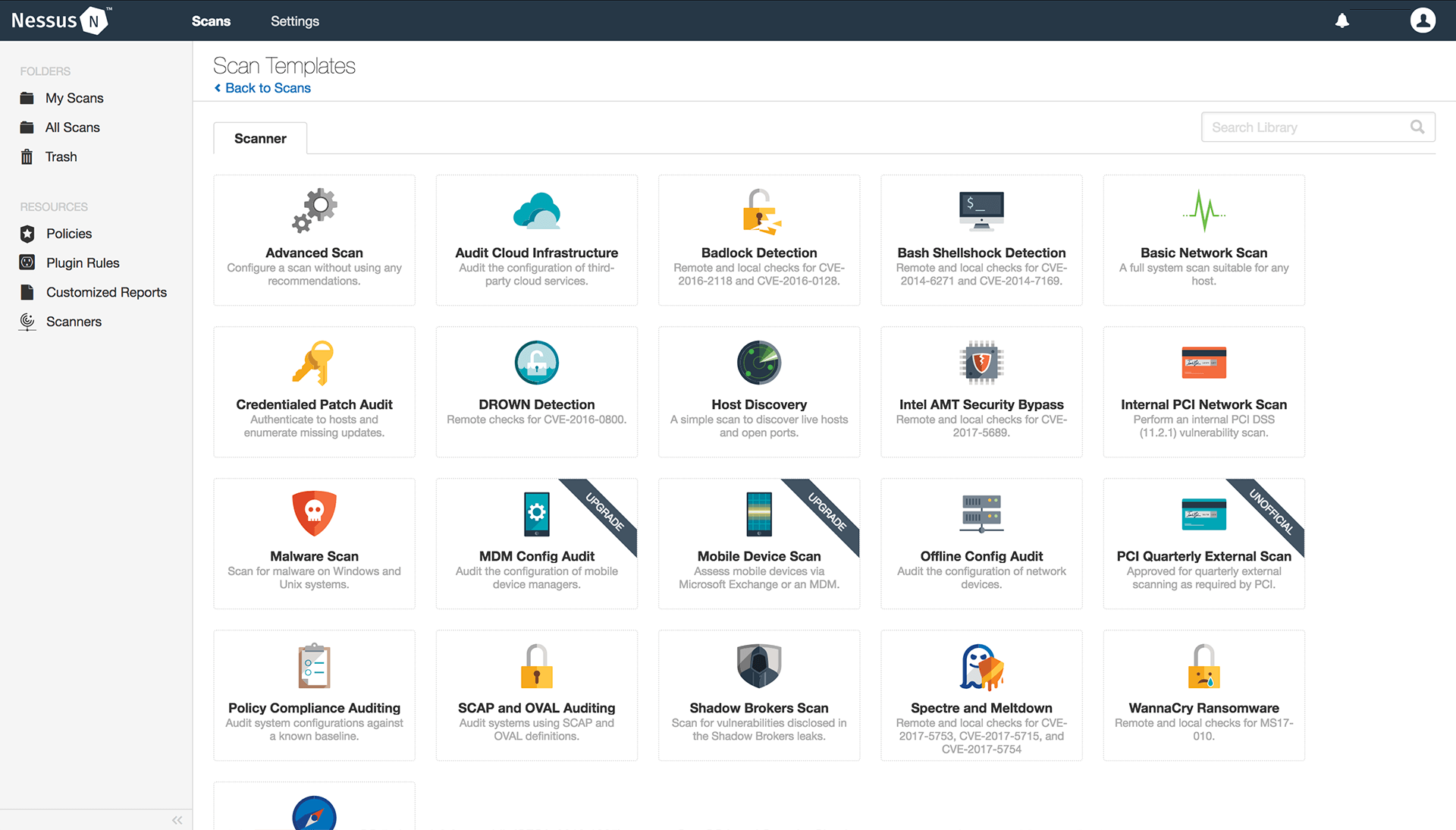

Nessus Professional, наиболее широко используемый в мире инструмент оценки защищенности, помогает уменьшить поверхность атаки организации и обеспечить соответствие нормативным требованиям. Функционал Nessus включает быстрое обнаружение целей сканирования, аудит конфигурации, профилирование хостов, обнаружение вредоносных программ, выявление конфиденциальных данных и многое другое.

В рамках каждой лицензии Nessus Professional позволяет сканировать неограниченное число IP-адресов. Сканер Nessus доступен для поставки через сеть партнеров дистрибьютора Тайгер Оптикс.

Nessus поддерживает множество технологий, что позволяет сканировать операционные системы, сетевые устройства, гипервизоры, базы данных, веб-серверы и критическую инфраструктуру на наличие уязвимостей, угроз и нарушений нормативных требований. Библиотека проверок уязвимостей и конфигураций постоянно обновляется, а группа экспертов Tenable по исследованию уязвимостей помогает Nessus добиться точности и скорость по части сканирования уязвимостей.

«Мы рады предоставить заказчикам и партнерам в Беларуси возможность использовать сертифицированную версию Nessus Professional. Оценка защищенность является фундаментальным требованием информационной безопасности, поэтому высокое качество сканера Nessus и его оптимальная ценовая политика позволит повысить защищенность широкого спектра компаний в республике», — сказал Никита Сильченко, генеральный директор Тайгер Оптикс.

Подробности о сертифицированной версии сканера Nessus можно будет узнать на специальном вебинаре, который состоится в четверг, 22 октября. Заказать сертифицированную версию Nessus Professional можно уже сейчас у любого партнера Тайгер Оптикс в Беларуси.