В связи с тем, что Apple в ближайшее время (скорее всего, в октябре) представит iPhone 12, онлайн-мошенники пытаются всячески использовать эту тему для развода честных пользователей.

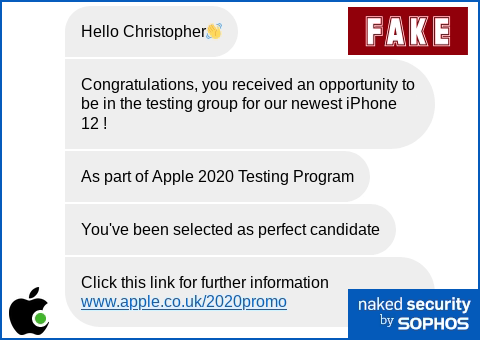

Об одной из таких кампаний рассказали специалисты Sophos. Злоумышленники рассылают СМС-сообщения от имени Apple Chatbot, приглашая бесплатно попробовать новенький iPhone 12.

Как объяснил Пол Даклин из Sophos, этот вид смишинга (фишинг через СМС-сообщения) имел конкретную цель — выкрасть данные банковских карт пользователей. Принято считать, что смишинг более опасен, чем стандартный фишинг, потому что пользователи привыкли к опасности электронных писем, а вот к СМС-сообщениям относятся менее подозрительно.

В этой кампании мошенники присылают в текстовом сообщении URL. Именно по этой ссылке нужно пройти, чтобы подписаться на бесплатный пробный период использования iPhone 12. При этом URL злоумышленники маскируют под промоадрес Apple.

При переходе по ссылке жертва сталкивается с формой для ввода платёжных данных, которые сразу же попадают в руки мошенников. К сожалению, невнимательные пользователи в погоне за новым девайсом не обращают внимания на типичные мошеннические схемы.