Пользователям банковских приложений в Беларуси придётся делиться геолокацией, иначе доступ к сервисам могут просто закрыть. С 26 мая такое правило начнёт действовать в приложениях Альфа-Банка, а с 1 июля отслеживать местонахождение пользователей будут обязаны уже все банки страны.

Новое требование касается и мобильного, и десктопного приложения. В Альфа-Банке объясняют, что пользователю нужно один раз разрешить доступ к геолокации, после чего она будет определяться автоматически.

Если разрешение не дать, с 1 июля приложение перестанет работать до тех пор, пока геолокацию не включат вручную в настройках устройства.

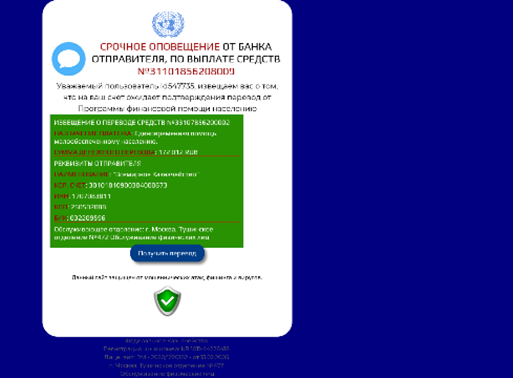

В банке говорят, что мера нужна для борьбы с финансовым мошенничеством. Логика такая: если человек обычно заходит в приложение из Минска, а потом внезапно вход происходит из-за рубежа или с подозрительного устройства, система должна это заметить и поднять тревогу.

О похожих мерах Национальный банк Беларуси говорил ещё в конце марта. Зампред правления регулятора Андрей Картун тогда объяснял, что банки будут анализировать, откуда пользователь входит в мобильный банкинг и какими операциями пользуется.

С 1 июля банки также начнут использовать цифровой отпечаток устройства. Он поможет выявлять подозрительные действия: например, вход с нового гаджета, из необычной локации или параллельные попытки авторизации из разных мест.

Выглядит всё это как очередной шаг в сторону более жёсткого антифрода. С одной стороны, банки действительно пытаются ловить мошенников до того, как деньги улетят не туда. С другой — пользователям теперь придётся принять простое правило: хочешь зайти в банк, сначала покажи, где ты находишься.