Исходный код «умных» компонентов, установленных в фургонах Mercedez-Benz, на этих выходных просочился в Сеть. Непроизвольная утечка произошла после того, как швейцарский разработчик софта обнаружил Git-ресурс, принадлежащий Daimler AG.

Как известно, немецкая компания Daimler AG стоит за брендом Mercedes-Benz. Именно через неё специалист из Швейцарии Тилл Коттманн получил доступ к конфиденциальной информации.

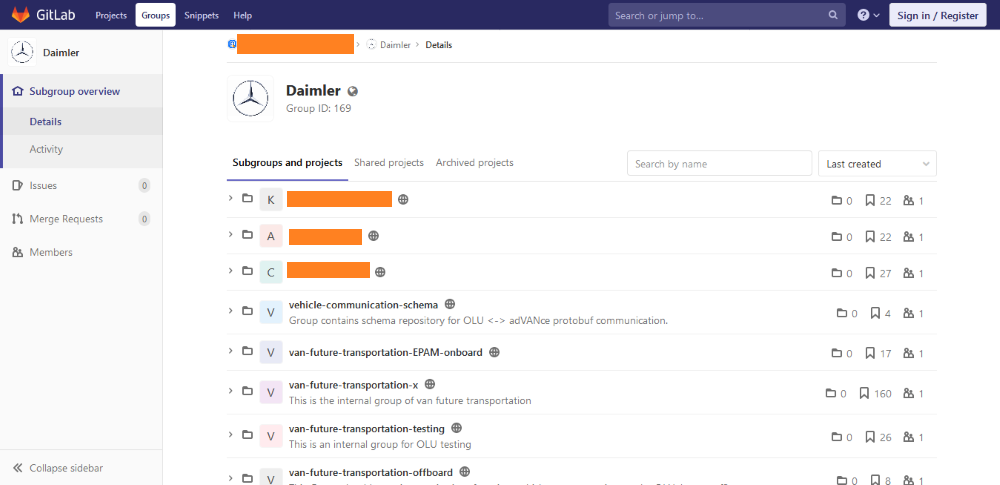

По словам Коттманна, он смог зарегистрировать аккаунт на ресурсе Daimler AG, где хранятся исходные коды. После этого у эксперта появилась возможность скачать 580 Git-репозиториев, содержащих код компонентов OLU.

Согласно информации на сайте Daimler AG, OLU размещаются между аппаратной и программной составляющими автомобиля и отвечают за связь машины с облаком. Также OLU «упрощают управление генерируемыми автомобилем данными» и позволяют сторонним разработчикам создавать приложения для извлечения информации из фургонов Mercedes.

В утечке исходного кода этих компонентов стоит винить незащищенную установку GitLab.