Кибермошенники настолько откровенно пытаются зацепиться за тему нового коронавируса COVID-19, что придумали специальный антивирус — Corona Antivirus. Этот фейковый софт используется в качестве прикрытия для бэкдора BlackNET.

Попав в систему жертвы, BlackNET открывает операторам удалённый доступ к заражённому устройству. Одновременно вредонос добавляет новый компьютер в бот-сеть.

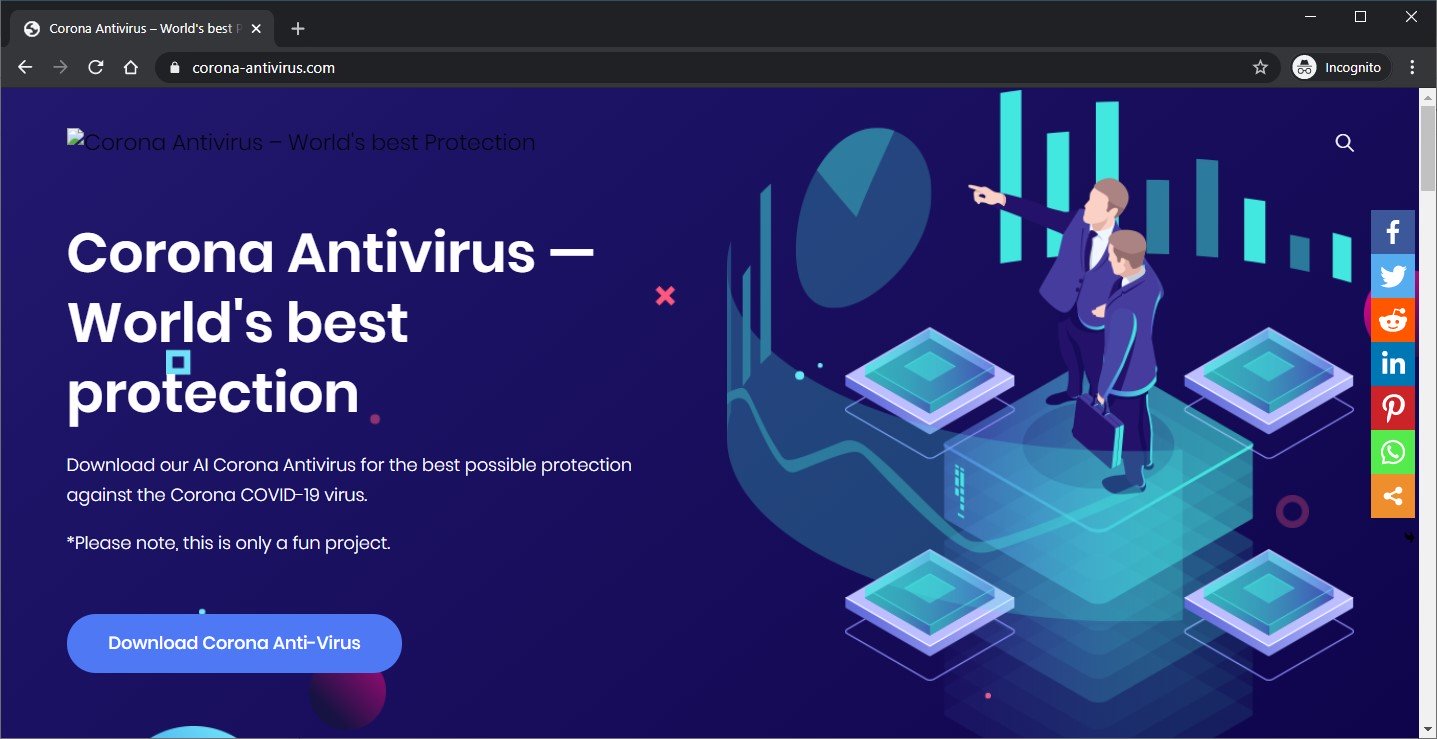

В Сети были зафиксированы два сайта, рекламирующих Corona Antivirus: antivirus-covid19[.]site и corona-antivirus[.]com. По сообщениям исследователей, первый ресурс уже выведен из строя, однако второй всё ещё работает.

«Скачайте наш Corona Antivirus, который поможет защититься от нового коронавируса COVID-19. Наши специалисты из Гарвардского университета долго работали над искусственным интеллектом, задача которого — бороться с вирусом с помощью мобильного приложения», — говорится на сайте.

Если доверчивый пользователь попадался на уловку, в систему скачивался исполняемый файл по ссылке antivirus-covid19[.]site/update.exe. После запуска на компьютер устанавливался бэкдор BlackNET, с подробным анализом которого можно ознакомиться по этой ссылке.