Специалисты компании ESET оценили состояние информационной безопасности в российских компаниях, проведя опрос среди ИТ-директоров и руководителей. Результаты показали, что 90% бизнеса сталкивались с внешними киберугрозами, а приблизительно 50% — с внутренними.

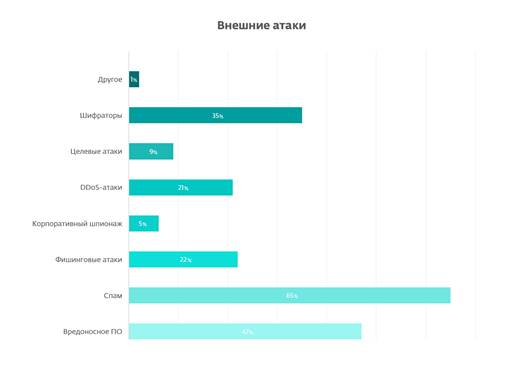

Спам занял первое место среди внешних киберугроз — его назвали 65% опрошенных. Программам-вымогателям (шифровальщикам) достался голос 35% респондентов.

Вредоносные программы в целом поразили 47% компаний, чьи представители участвовали в исследовании. Распространение зловредов является следствием спамерских и фишинговых кампаний, в ходе которых злоумышленники стараются заставить сотрудника перейти по ссылке или скачать файл.

ИТ-директора и руководители подтвердили, что часто вредоносным программам удаётся проникнуть на корпоративные устройства по вине сотрудников. Последние, как правило, небрежно обращались с внешними накопителями, а также инсталлировали непроверенный софт.

В 7% компаний были зафиксированы случаи утери корпоративных смартфонов, ноутбуков и планшетов — на них при этом находилась конфиденциальная информация.

Согласно данным ESET, каждая пятая российская компания стала жертвой случайных утечек данных. Тому причиной стала недостаточная осведомлённость о правилах безопасности сотрудников, имеющих доступ к персональным данным.

60% опрошенных ИТ-специалистов обеспокоены защитой персональных данных, что можно легко объяснить ужесточением российского законодательства в части безопасности личной информации.