Microsoft случайно разослала тестерам внутреннюю версию Windows 10. Помимо прочего, эта сборка раскрыла новый дизайн меню «Пуск». В настоящее время этот билд более недоступен для интересующихся, но тестеры успели снять и опубликовать скриншоты.

Техногигант разослал Windows 10 билд 18947 участникам программы тестирования Windows Insider, которые использовали 32-битные устройства. Эта сборка изначально предназначалась исключительно для внутреннего тестирования, именно поэтому корпорация быстро отозвала ее.

Microsoft повезло, что 32-битных устройств сейчас намного меньше, иначе эта ошибка могла вылиться в совсем другие масштабы и иметь более серьезные последствия.

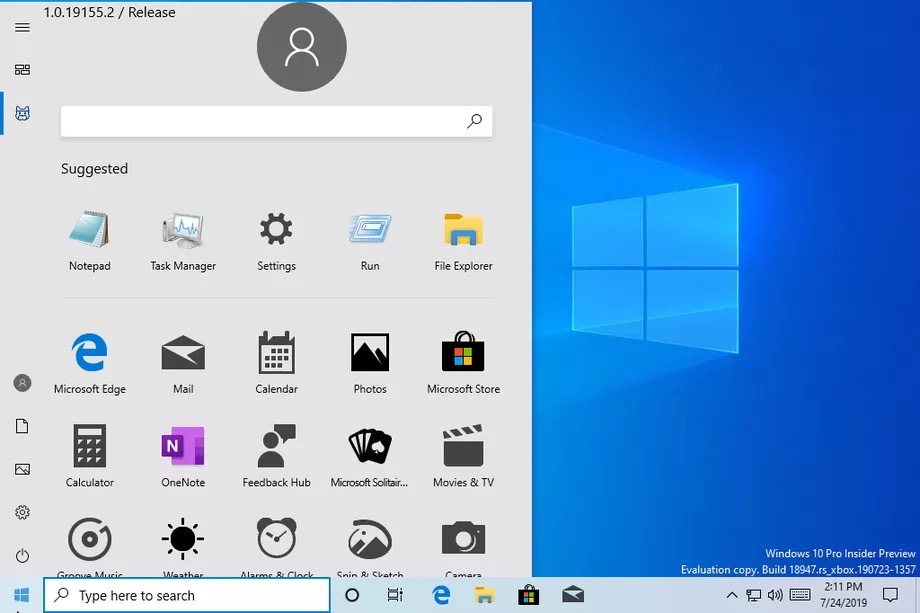

Так или иначе, этот билд раскрыл переработанное меню «Пуск», которого лишили «живых тайлов» Microsoft Live Tiles. Пока непонятно, были ли удалены тайлы исключительно для внутреннего тестирования, или же Microsoft полностью откажется от них в Windows 10.