Руководство Microsoft подтвердило информацию об адаптации знаменитого пакета программ Sysinternals под системы Linux. Судя по имеющейся информации, разработчики корпорации активно заняты процессом портирования всех необходимых утилит.

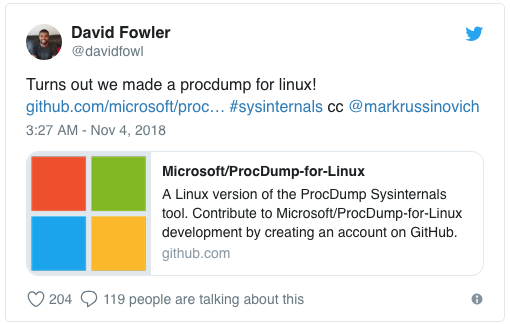

Изначально такой слух пошел благодаря твиту одного из сотрудников техногиганта, который сообщил об удачном портировании приложения ProcDump под Linux. Об этом написал Дэвид Фаулер.

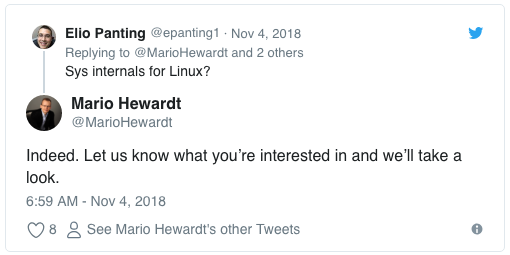

После этого информацию подтвердил уже руководитель проекта Azure Diagnostics в Microsoft Марио Хьюардт. Хьюардт также написал об этом в Twitter:

Напомним, что Sysinternals представляет собой набор утилит для управления, диагностики, устранения неполадок и мониторинга всей среды Microsoft Windows. Фактически незаменимый инструмент для системного администратора.

В корпорации надеются, что теперь всеми преимуществами данных технических средств смогут насладиться также администраторы Linux. Хотя есть подозрение, что уже искушенные линуксоиды будут не в восторге от новой инициативы.