Еще в январе Microsoft начала тестирование сквозного шифрования в популярном приложении для общения Skype. И теперь стало известно, что корпорация наконец ввела новую технологию конфиденциальности в эксплуатацию.

Нововведение получило имя «Частная беседа» (или «Private Conversations» в английской версии клиента).

Функция доступна пользователям Windows, Android, iOS, macOS и Linux. В Microsoft уверяют, что сквозное шифрование будет применяться для аудиовызовов, текстовых сообщений, а также для передачи аудио- и видеофайлов.

Для этих целей приложение будет использовать алгоритм сквозного шифрования «Signal Protocol» от Open Whisper Systems.

Стоит обратить внимание — пользователь может иметь лишь один приватный чат в рамках одного устройства.

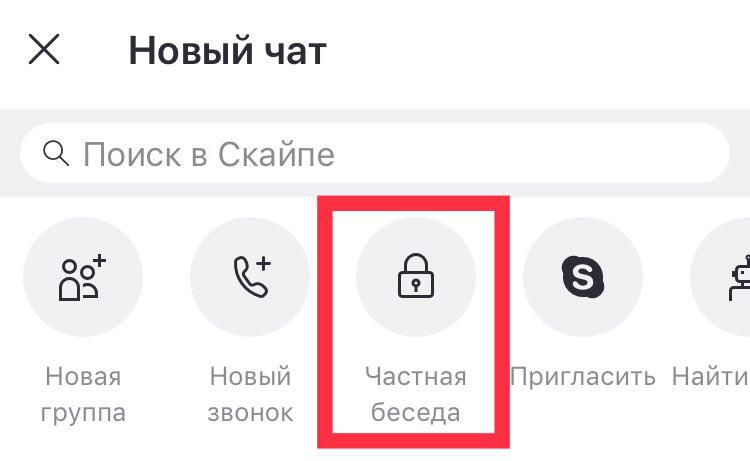

Чтобы воспользоваться нововведением на мобильном устройстве, выполните следующие шаги:

- Нажмите значок нового чата.

- Выберите в списке «Частная беседа».

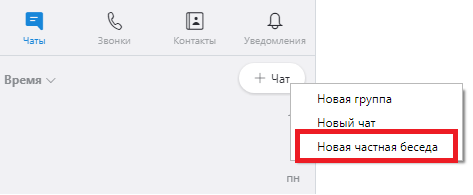

На десктопе:

- Нажмите кнопку нового чата.

- Выберите «Новая частная беседа».