Отчеты компании FireEye свидетельствуют о том, что новая вредоносная кампания в течение последних нескольких месяцев использовала уязвимые сайты для распространения инструмента для удаленного доступа (RAT) NetSupport Manager, замаскированного под обновления программ.

NetSupport Manager — коммерческий продукт используемый администраторами для удаленного доступа к клиентским компьютерам. Следовательно, этот инструмент могут использовать и злоумышленники для получения несанкционированного доступа к компьютерам своих жертв.

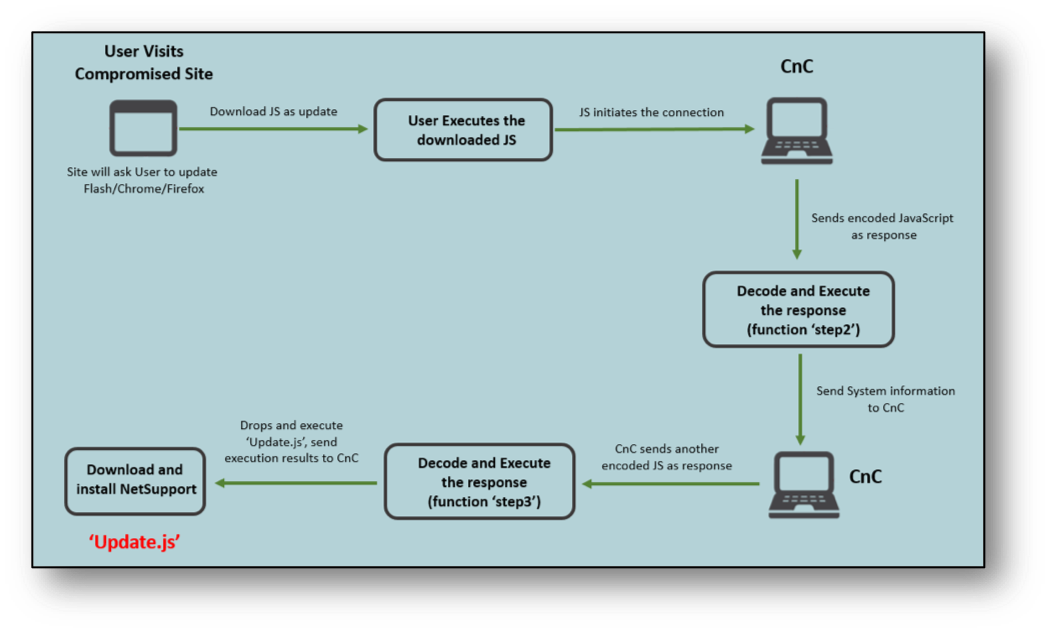

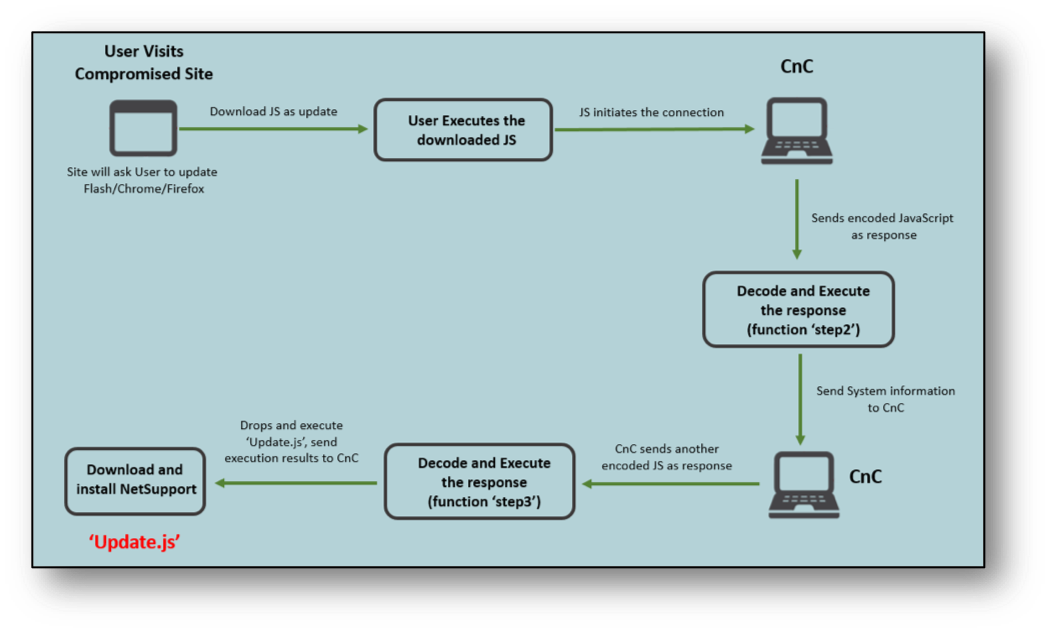

В качестве маскировки киберпреступники пытаются преподнести этот инструмент как обновления для таких программ, как Adobe Flash, Chrome и FireFox. Если пользователь принимает решение воспользоваться такими «обновлениями», на его компьютер загружается вредоносный JavaScript, чаще всего по ссылке Dropbox.

Вредонос для начала собирает основную системную информацию и отправляет ее на сервер, далее получает дополнительные команды от сервера, а затем выполняет JavaScript для доставки финального пейлоада. Как пишут эксперты FireEye, злонамеренный JavaScript-файл называется Update.js, он запускается из каталога %AppData% при помощи wscript.exe.

Злоумышленники использовали несколько слоев обфускации файла JavaScript, чтобы затруднить анализ вредоносного содержимого. В частности, для получения ключа дешифровки использовались функции caller и callee, что гарантировало экстренное завершение работы скрипта, если аналитик попытается деобфусцировать зловред.

После первого запуска JavaScript инициирует подключение к командному серверу C&C, отправляя туда значение с именем tid и текущей датой системы. После этого скрипт декодирует ответ сервера и выполняет его как функцию с именем step2.

Эта функция собирает различную системную информацию, кодирует ее и отправляет на сервер. Среди такой информации: архитектура, имя компьютера, имя пользователя, процессоры, ОС, производитель, модель, версия BIOS, антивирусные продукты, MAC-адрес, список процессов и прочее.

После всех этих этапов злонамеренный сервер отвечает функцией step3, далее посредством файла Update.js на компьютер пользователя загружается финальная полезная нагрузка. В коде используются команды PowerShell для загрузки нескольких файлов с сервера, среди них исполняемый файл 7zip, запароленный архив, содержащий RAT, а также скрипт для установки клиента NetSupport в системе.

С помощью NetSupport Manager злоумышленники могут получить удаленный доступ к взломанным системам, переносить файлы, запускать приложения, получать местоположение системы и собирать необходимую информацию.