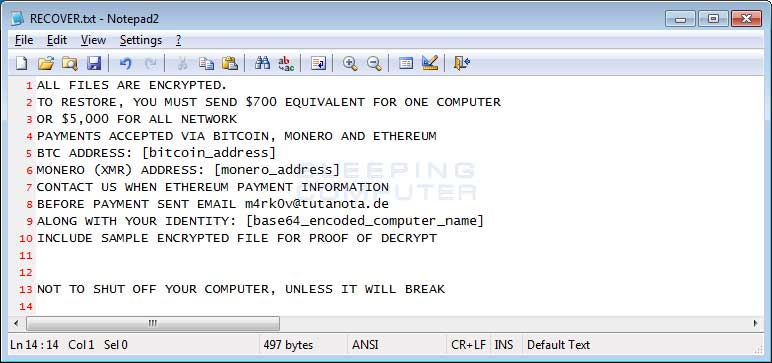

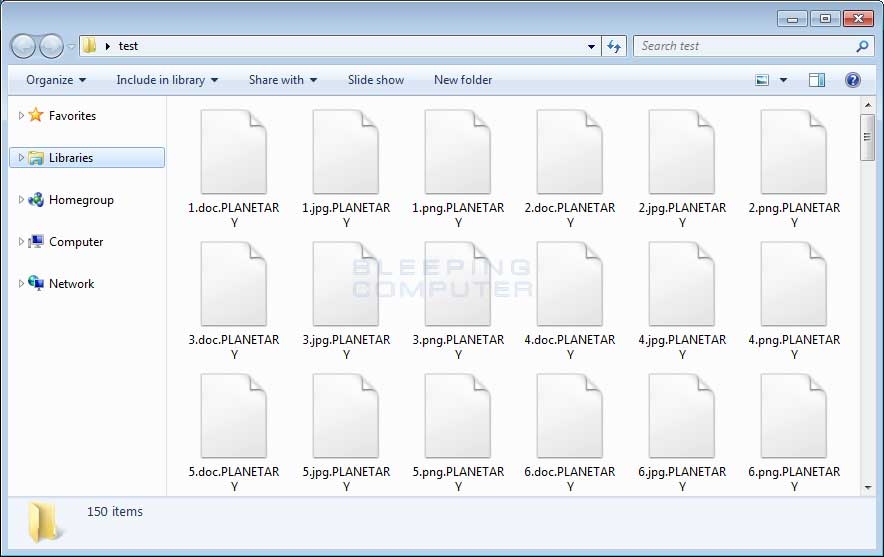

Новый вариант вымогателя HC7 шифрует файлы жертвы и добавляет расширение .PLANETARY к имени файла. Эта вредоносная программа примечательна тем, что принимает криптовалюту Ethereum в качестве выкупа.

Почти все шифровальщики используют Bitcoin в качестве валюты для выплаты выкупа, некоторые из них требуют Monero, HC7 является первым вымогателем, требующим выкуп в Ethereum, которая на данный момент стоит 1200 долларов.

Стоит отметить, что использование Monero или даже Verge имеет для злоумышленников больший смысл, так как предоставляет лучшую конфиденциальность, их труднее отследить. Однако у Ethereum есть свои плюсы — используя функцию смарт-контракта, преступник может повысить эффективность обработки платежей.

Что касается самого шифровальщика, он распространяется с использованием удаленного рабочего стола внутри сети.

Обычно, выполнив свою работу, HC7 удаляется, так что обнаружить активный рабочий сэмпл в системе довольно трудно.