Эксперты Group-IB за последние два дня обнаружили более 500 мошеннических сайтов с предложением новых моделей iPhone. «Айфономаны» рискуют как остаться без смартфона и денег, так и заразить свои устройства вирусом. Доход от одного сайта в месяц может достигать 68 тысяч долларов. Общий потенциальный ущерб эксперты Group-IB оценили в 34 млн долларов.

Активность мошенников вызвана ажиотажным спросом на iPhone X. Первая партия была раскуплена 27 октября через 10 минут после открытия предзаказа. Продажа в 55 странах мира стартует 3 ноября. Сегодня на официальном магазине Apple смартфон можно заказать с доставкой через 5-6 недель. По данным портала Nikkei, из-за проблем с производством дисплеев поставки последней модели айфона будут вдвое меньше запланированных первоначально.

«Мошенники следят за всеми тенденциями. На волне ажиотажного спроса и сложностей с получением заказов появились сотни подозрительных ресурсов, – комментирует ситуацию Андрей Бусаргин, директор направления Brand Protection Group-IB. – В лучшем случае вам привезут поддельный телефон, в худшем – мошенники украдут деньги, конфиденциальные данные и заразят ваше устройство вирусом. После официального старта продаж количество мошеннических сайтов только увеличится».

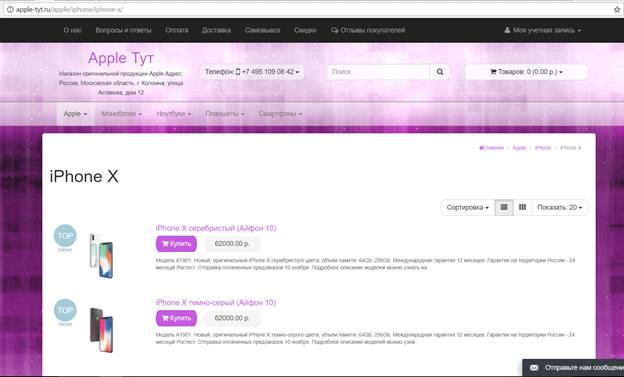

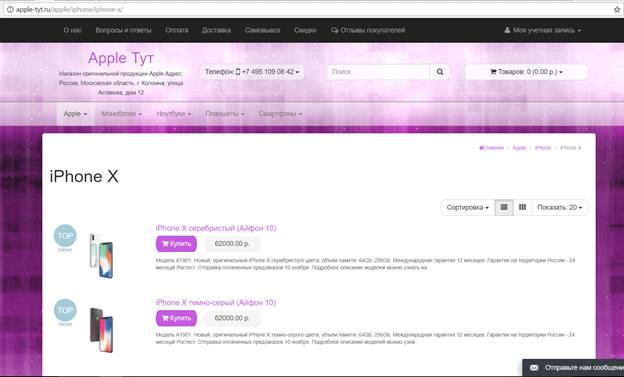

Одна из распространенных мошеннических схем – 100% оплата предзаказа iPhone X по выгодной цене. На одном из таких сайтов цена на новую модель почти на 30% ниже стоимости в официальном магазине. Для убедительности сайт украшает картинка с 5-тизвездочным рейтингом магазина в Яндекс.Маркете.

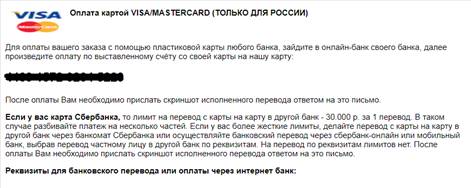

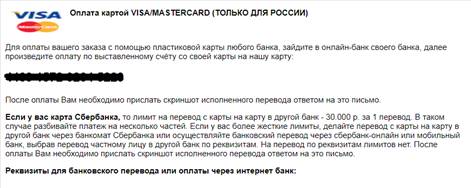

Для получения телефона необходимо оформить заявку и указать в ней ФИО, email, телефон и адрес проживания. После заполнения формы пользователю на почту приходит письмо с информацией о заказе. Для оплаты мошенники предлагают перевести деньги на карту через онлайн-банкинг или воспользоваться электронными кошельками. А после завершения операции необходимо прислать скриншот с подтверждением перевода.

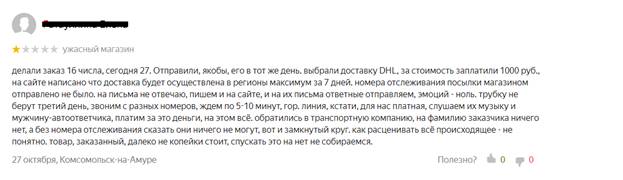

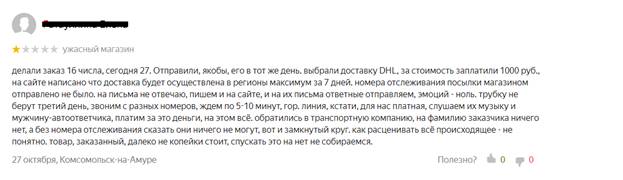

На Яндекс.Маркете есть несколько отзывов от покупателей, которые после оплаты товара не могут связаться с продавцом.

С помощью технологий анализа больших данных система Group-IB выявила связь этого сайта с 10 аналогичными сайтами. Они были созданы теми же злоумышленниками. Все они зарегистрированы летом этого года. Месячная аудитория одного сайта составляет около 6 тысяч пользователей. При конверсии 1% и цене 1 200 долларов за единицу товара один такой сайт может приносить мошенникам более 68 тысяч долларов в месяц.

После покупки товара на мошеннических сайтах, данные банковских карт могут попасть в хакерские базы. Деньги сразу могут не списать, но в дальнейшем скомпрометированные карты пачками продаются на закрытых форумах.

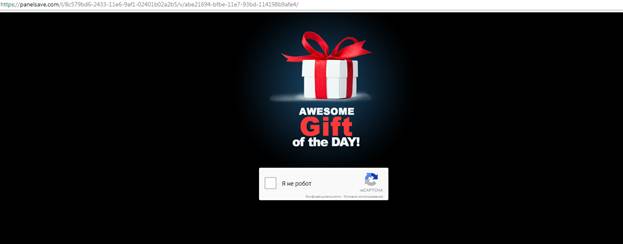

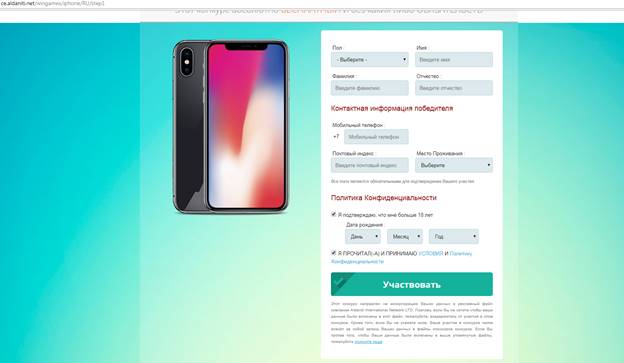

Еще одна популярная схема среди злоумышленников – сайты с бесплатным розыгрышем iPhone X. Пользователь переходит по ссылке на сайте для получения смартфона. Далее происходят десятки автоматических переходов на другие сайты.

В результате пользователь попадает на страницу, где его просят подтвердить получение подарка, а также доказать, что он не робот.

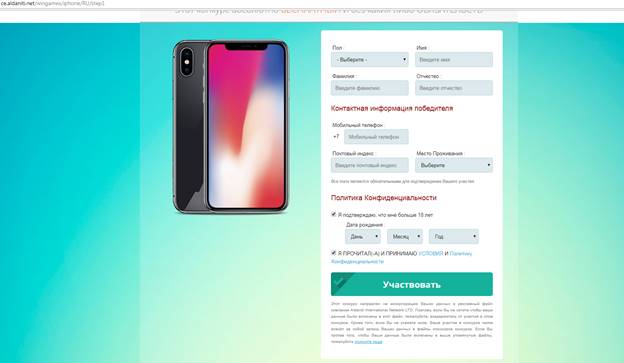

В некоторых случаях для участия в розыгрыше участника просят заполнить подробную форму: email, ФИО, мобильный телефон, дата рождения, место проживания. Эти данные могут уйти в дарквеб или использоваться для целевых атак.

После этого пользователь снова перенаправляется по десяткам ресурсов и в результате попадает либо на сайт с просмотром рекламы, либо на страницу с предложением установить программу, которая заражена вирусом.

Интернет-мошенники нередко используют бренды известных компаний. По опыту работы Group-IB, чаще всего под их внимание попадают промышленные и фармацевтические компании, ритейл сети, премиальные бренды, страховые и финансовые компании, авиакомпании, компании в сфере развлечений и медиа.

«В результате мошеннических схем с использованием бренда, компании может быть нанесен серьезный финансовый и репутационный ущерб. Для защиты наших клиентов в интернете мы применяем собственные технологии, которые позволяют на ранней стадии выявлять мошеннические ресурсы, оперативно их блокировать, выявлять связи между сайтами, их владельцами и собирать в автоматическом режиме доказательную базу для юристов», – комментирует Андрей Бусаргин.

Рекомендации от Group-IB, как не стать жертвой мошенников:

- Заходите только на официальные сайты компаний.

- Проверяйте дату создания сайтов, где вы планируете совершить покупку. Для этого используйте бесплатные Whois сервисы, где по адресу сайта можно узнать дату регистрации, сроки оплаты и информацию о владельце домена.

- Не доверяйте низким ценам, не производите предоплату и не переводите деньги на карту или электронный кошелек продавцов.

- Не проводите оплату банковской картой на сайтах с небезопасным соединением, без сертификата https. Наличие сертификата в адресной строке существенно снижает риск мошенничества, но в некоторых случаях его тоже подделывают.

- Соблюдайте правила цифровой гигиены. Не кликайте подозрительные ссылки. Не оставляйте свои персональные данные на сомнительных ресурсах. Обращайте внимание на доменное имя и интерфейс ресурса. Ставьте последние обновления операционной системы.