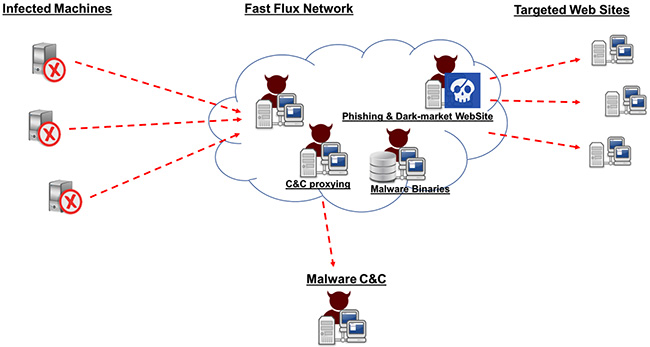

Fast Flux, DNS-технология, впервые введенная в 2006 году и связанная с такими вредоносными программами, как Storm Worm, может использоваться ботнетами для сокрытия различных видов вредоносных действий, включая фишинг, веб-проксирование и распространение вредоносов.

Этот метод позволяет бот-сети скрываться за постоянно меняющейся сетью скомпрометированных хостов, что похоже по принципу на работу через прокси. Это делает обнаружение таких сетей невероятно трудной задачей.

Akamai провела анализ сложной бот-сети, использующей технологию Fast Flux и состоящую из более чем 14 000 IP-адресов. Большинство этих IP-адресов принадлежат Восточной Европе, а некоторые из них находятся в адресном пространстве, которое присваивается компаниям, входящим в Fortune 100.

Подход с использованием Fast Flux позволяет бот-сети «заимствовать» положительную репутацию, связанную с IP-адресом, для выполнения своих злонамеренных действий.

«Возрастающая сложность корпоративных сетей и зависимостей от сетей общего пользования усложняет понимание того, что на самом деле происходит в ваших сетях», - утверждает исследователь в области безопасности Akamai, Ор Кац (Or Katz).

«В то же время возрастающая изощренность методов обфускации, используемых хакерами для скрытия своей злонамеренной деятельности, еще более важна для обеспечения четкого понимания сетевой активности», - продолжает Кац.