Хакер, известный онлайн как Kuroi’SH во вторник днем скомпрометировал официальный бразильский домен Google. На главной странице появилось сообщение, сообщающее об удачной атаке на такую серьезную цель.

На картинке ниже можно посмотреть, как выглядела измененная страница, а по этой ссылке можно посмотреть видео самого процесса атаки.

Измененная Kuroi’SH страница оставалась в домене более 30 минут. Более того, хакер также утверждал, что может проделать этот же трюк с парагвайской версией Google, однако у него пока не было времени на это.

Также Kuroi’SH утверждает, что это был показательный взлом, который наглядно демонстрирует, что все можно взломать.

Хакер подчеркнул важность кибербезопасности и наличие рисков, с которыми сталкивается каждая компания в интернете, если недооценивает кибер-угрозы. Google Brazil также признала факт дефейса, компания пояснила, что ее системы не были скомпрометированы.

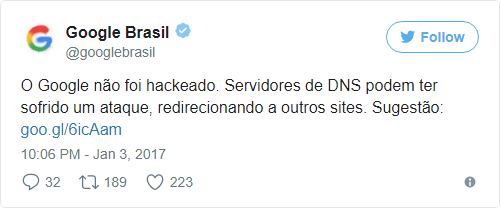

«Google не был взломан. DNS-серверы, возможно, подверглись атаке, перенаправляющей на другие сайты» - утоняет компания.

Вскоре после атаки некоторые бразильские СМИ сообщили, что хакер также скомпрометировал Google Карты и Google Translate, однако Kuroi'SH отрицает свое участие в других атаках.