McAfee устранила недостаток своего бесплатного онлайн-инструмента Security Scan Plus. Оказалось, что сканер извлекал информацию через HTTP, то есть в виде обычного текста.

Из-за этого недостатка существует потенциальный риск атаки «человек посередине», однако он присутствует не в самом процессе сканирования, а в отображении рекламных объявлений и элементах пользовательского интерфейса.

В SecuriTeam отмечается, что «инструмент извлекает информацию о рекламных объявлениях и пользовательском интерфейсе из разных доменов mcafee.com и отображает их пользователю, как правило, в главном окне приложения».

Поскольку эти элементы не используют HTTPS, они могут быть попросту изменены злоумышленником, который затем может использовать библиотеку, вызываемую для отображения содержимого HTML - MCBRWSR2.DLL.

Эта библиотека предоставляет API JavaScript LaunchApplication(), это означает, что злоумышленник может выполнять любую команду. Небезопасные элементы могут быть также перенесены на экран процесса онлайн-сканирования, таким образом, пользователь может ничего не заметить.

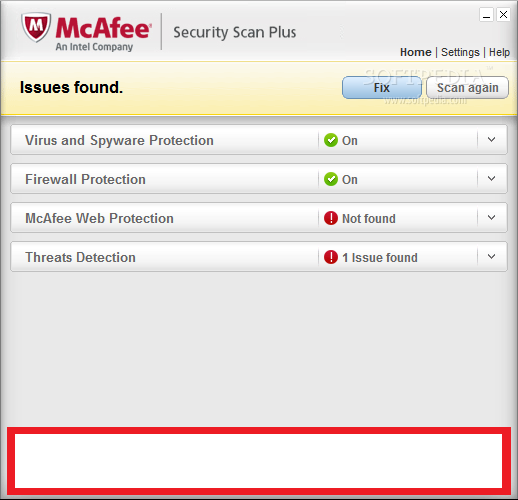

На изображении ниже красным цветом отмечен элемент экрана, который может подвергнуться атаке, что продемонстрировала SecuriTeam.

Если говорить о возможной атаке «человек посередине», довольно легко получится запустить команды с привилегиями зарегистрированного пользователя (который на домашнем компьютере, вероятно, является администратором).

Для осуществления полноценной атаки требуется всего лишь 38 строк кода. McAfee эту проблему и в июле устранила ее.