WikiLeaks опубликовала документ с подробным описанием инструмента Elsa, который, как утверждается, используется ЦРУ США для отслеживания местоположения людей через Wi-Fi ноутбуков.

По словам его разработчиков, Elsa геолокационные данные, записывая детали точек доступа Wi-Fi, включая уровень сигнала, в диапазоне целевого устройства Windows.

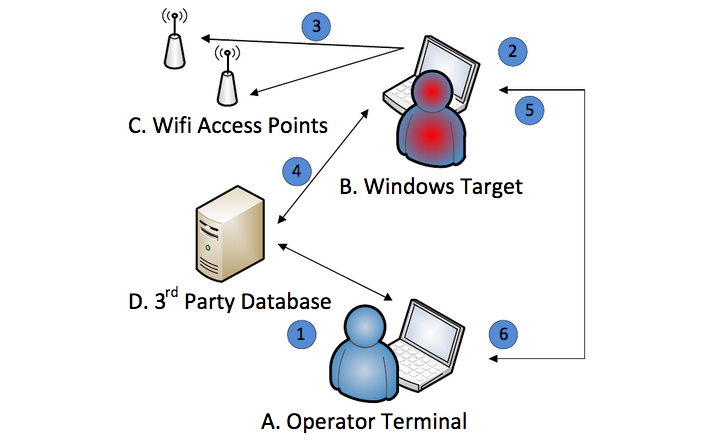

После установки Elsa на компьютер, инструмент начинает контролировать ближайшие точки Wi-Fi, даже если устройство не подключено к интернету. Как только компьютер подключится к интернету, Elsa сможет отправлять собранные данные Wi-Fi в базу данных, содержащую географическое расположение точек беспроводного доступа.

Документ WikiLeaks показал, что Elsa использует базы данных геолокации, созданные Google и Microsoft.

Данные зашифровываются и логируются, и злоумышленник может вручную получить их, подключившись к зараженному устройству.

«ELSA позволяет настроить такие параметры, как интервал выборки, максимальный размер файла журнала и метод invocation/persistence. Кроме того, использующееся базы геолокации от Google и Microsoft преобразуют необработанную информацию в геоданные, что позволяет создать профиль отслеживания целевого устройства» - говорит в документе WikiLeaks.

Также WikiLeaks дает понять, что развитие Elsa поддерживается разработчиком, и инструмент постоянно улучшается.