Компания «Доктор Веб» предупреждает об очередной вредоносной программе, скачать которую рискуют любители бесплатных ключей. Причем на этот раз злоумышленники отошли от традиционных способов распространения вредоносного ПО.

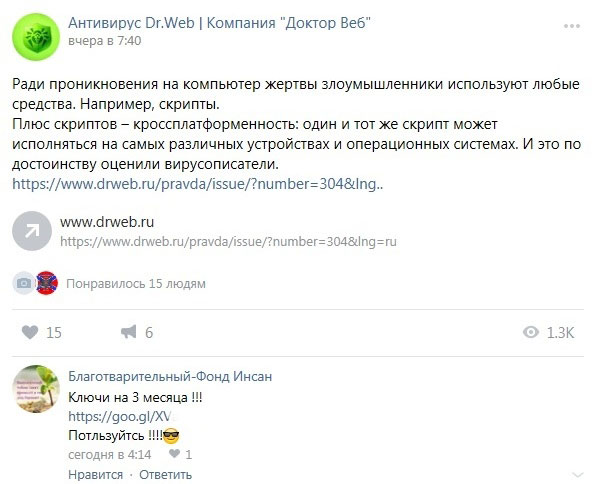

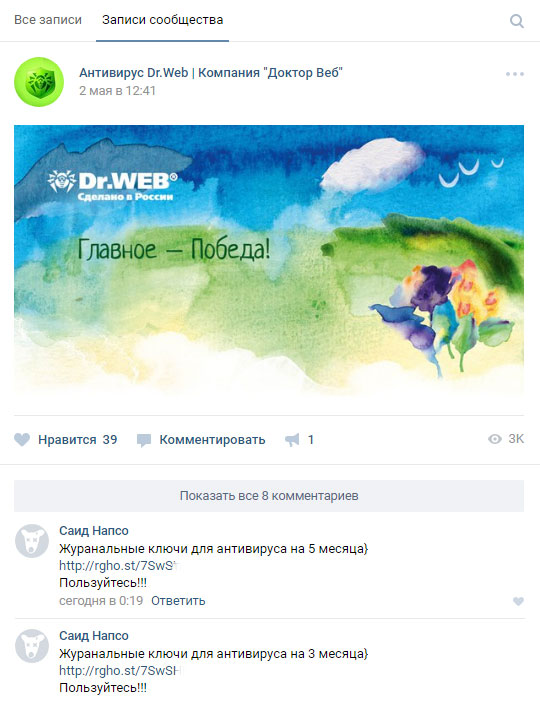

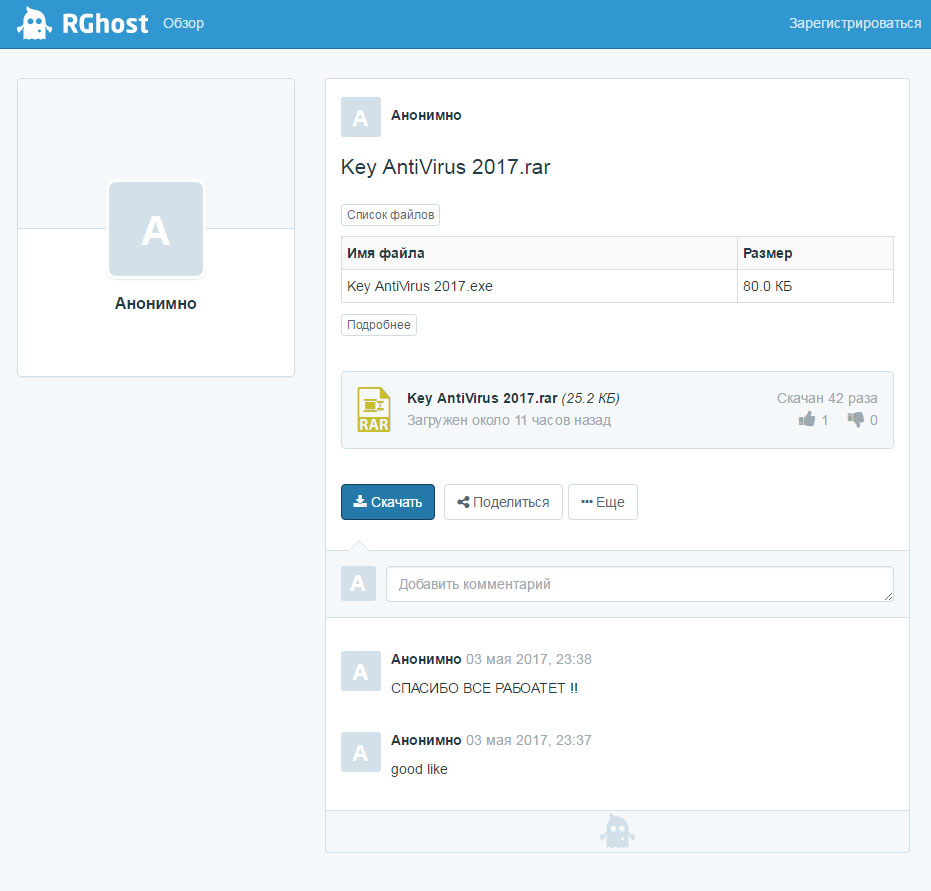

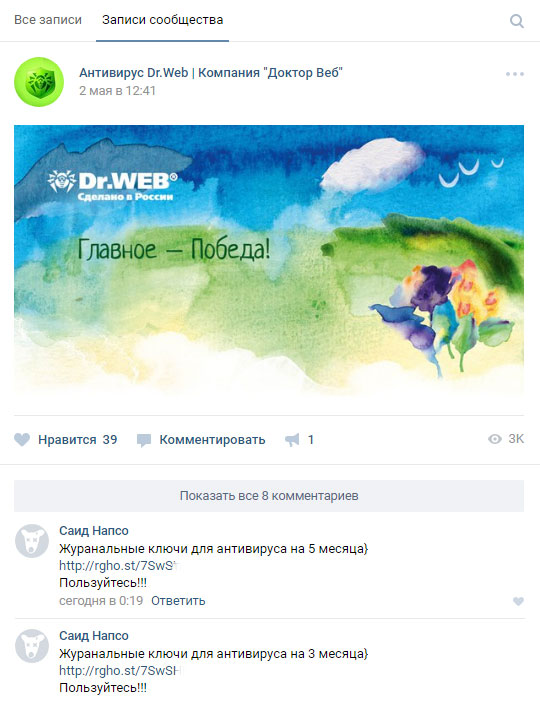

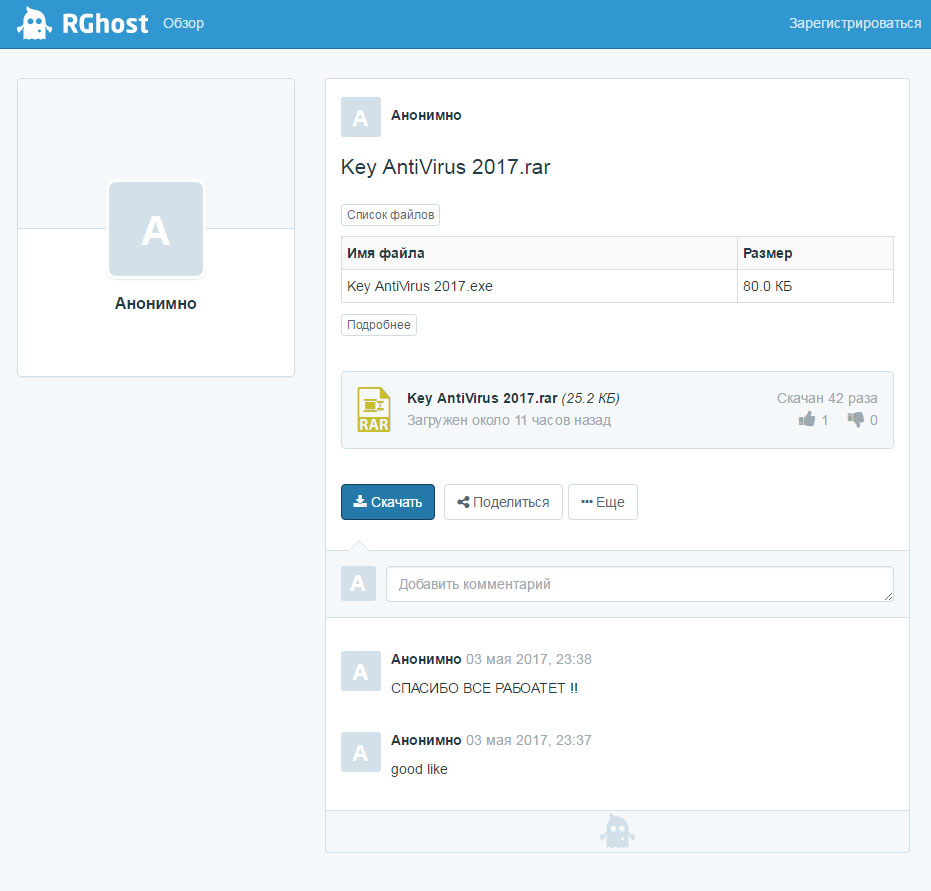

С некоторых пор в официальной группе компании «Доктор Веб» в социальной сети «ВКонтакте» стали появляться сообщения от анонимных пользователей с предложением скачать бесплатные лицензионные ключи для Антивируса Dr.Web. Как правило, подобные сообщения содержат сокращенную ссылку на файловый хостинг RGhost. Если пройти по ней, потенциальной жертве будет предложено загрузить RAR-архив объемом порядка 26 Кбайт. Разумеется, модераторы сообщества «Доктор Веб» стараются оперативно удалять такие сообщения, однако иногда не успевают сделать это сразу после их публикации.

Архив содержит небольшой исполняемый файл, имеющий значок простого текстового документа. Все исследованные образцы этого приложения представляют собой один и тот же бэкдор, однако перед размещением его в Интернете злоумышленники всякий раз переупаковывали вредоносную программу во избежание сигнатурного детекта. В результате троянец, получивший наименование Trojan.MulDrop7.26387, непродолжительное время не детектируется Антивирусом Dr.Web — каждый новый образец начинает определяться только после очередного обновления вирусных баз. По всей видимости, распространяя троянца под видом лицензионных ключей от антивируса, злоумышленники рассчитывали на беспечных пользователей, на компьютерах которых либо не установлено антивирусное ПО, либо используется бесплатная защитная программа.

Троянец Trojan.MulDrop7.26387 представляет собой многофункциональный бэкдор с весьма забавным, «школьным» набором функций. Он создан на основе широко известного средства удаленного администрирования (RAT, Remote Administration Tool) Njrat 0.7 Golden By Hassan Amiri, детектируемого Dr.Web как BackDoor.NJRat.1013.

После запуска бэкдор соединяется со своим управляющим сервером и отправляет на него информацию об инфицированном компьютере: серийный номер жесткого диска, версию и разрядность установленной ОС, имя компьютера, наименование его производителя, наличие и версию антивируса, а также присутствие подключенной к ПК веб-камеры. Троянец может выполнять следующие команды злоумышленников:

- заменить обои Рабочего стола Windows;

- выключить или перезагрузить компьютер;

- вывести на экран системное сообщение с заданным текстом;

- поменять местами функции кнопок мыши;

- воспроизвести с помощью динамиков заданную фразу, используя голосовой синтезатор;

- скрыть или снова отобразить Панель задач Windows;

- открыть или закрыть привод для оптических дисков;

- включить или выключить монитор;

- открыть в браузере заданную веб-страницу;

- прочитать, установить или удалить заданное значение системного реестра;

- получить и передать на управляющий сервер снимок экрана;

- скачать и запустить указанный исполняемый файл;

- обновить или удалить исполняемый файл троянца.

Одной из наиболее опасных функций бэкдора является встроенный кейлоггер, запоминающий нажатия клавиш. По команде эти данные загружаются на сервер злоумышленников. Кроме того, троянец способен неожиданно воспроизводить на экране зараженной машины SWF-ролики пугающего содержания.

Вирусные аналитики «Доктор Веб» отмечают, что подобные вредоносные программы, основное назначение которых — напугать или ввести в замешательство пользователей, в последние годы встречаются редко. Большая часть современных троянцев ориентирована на извлечение преступниками коммерческой выгоды, а распространением вирусов с целью попугать жертву ради собственного удовольствия чаще всего занимаются подростки старшего школьного возраста.