Группа компаний InfoWatch, российский разработчик комплексных решений для обеспечения информационной безопасности (ИБ) организаций, провела онлайн-конференцию, посвященную возможностям выявления утечек конфиденциальной информации с помощью модуля для мобильных устройств InfoWatch Device Monitor Mobile.

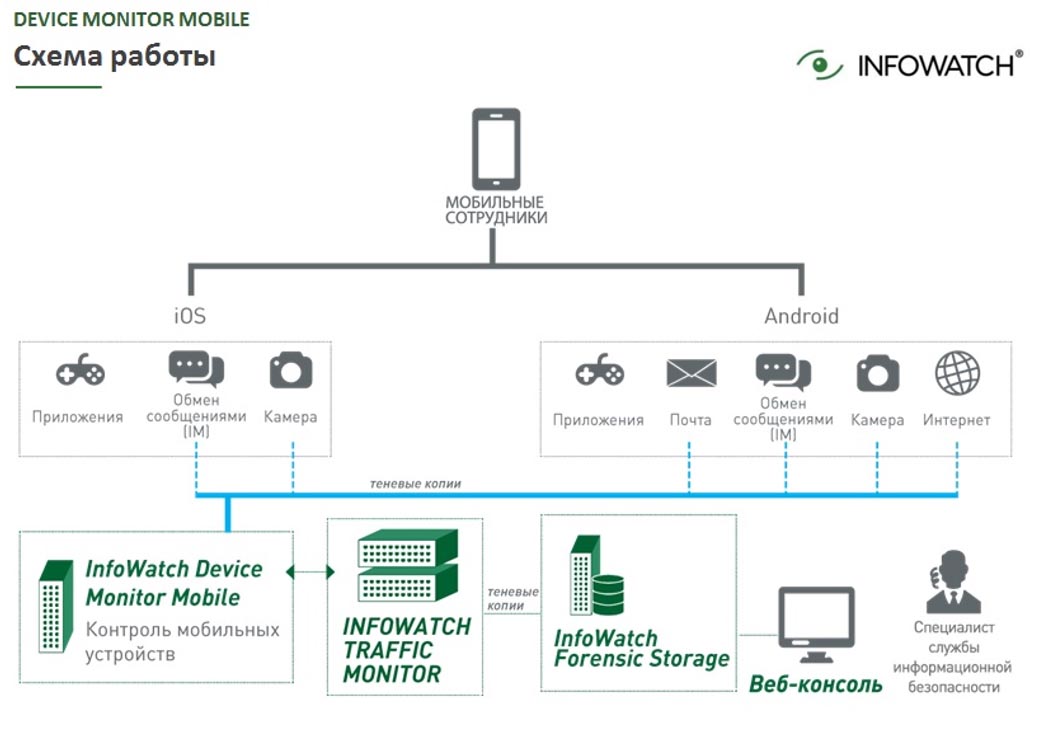

Приложение работает на операционных системах Android и iOS и входит в состав решения для предотвращения утечек конфиденциальной информации и защиты бизнеса от внутренних угроз InfoWatch Traffic Monitor.

InfoWatch Device Monitor Mobile контролирует работу сотрудников с электронной почтой, сервисами обмена сообщениями, фотографиями и веб-ресурсами, в том числе социальными сетями.

Решение позволяет выявить утечку конфиденциальной информации через корпоративную почту, установленную на смартфоне, или веб-почту, включая приложенные к письму файлы. InfoWatch Device Monitor Mobile поддерживает популярные почтовые протоколы SMTP, IMAP4, POP3, протоколы передачи данных HTTP и HTTPs, а также позволяет контролировать сервисы обмена сообщениями, в том числе SMS, WhatsApp, Skype и iMessage.

Предотвратить нецелевое использование ресурсов, например, игр на смартфоне в рабочее время, позволяет функция создания «белых» и «черных» списков приложений, которые составляют офицеры безопасности организации.

«Новые каналы утечки конфиденциальной информации требуют расширения защищенного периметра корпоративной сети, который выходит за пределы рабочих станций, — рассказал ведущий менеджер по развитию продуктов ГК InfoWatch Борис Микулин. — Благодаря модулю InfoWatch Device Monitor Mobile специалисты служб безопасности организаций получают возможность контролировать каналы коммуникаций сотрудников на мобильных телефонах и планшетах, за исключением голосовой связи, следить за перемещением информации внутри и вовне безопасного периметра».

Представитель ГК InfoWatch напомнил участникам вебинара об известном случае, когда один из топ-менеджеров организации незадолго до ухода из компании сфотографировал экран рабочего компьютера на мобильный телефон и передал критичные данные конкурентам.

В завершение конференции менеджер ГК InfoWatch ответил на вопросы слушателей. Ниже приводим наиболее популярные вопросы и ответы.

Какие мессенджеры поддерживает InfoWatch Device Monitor Mobile?

Помимо указанных ранее SMS, WhatsApp, Skype и iMessage, в новом релизе решения будут добавлены популярные в России Telegram и Viber.

Как предотвратить утечку, если не отправлять фото, а просто отнести устройство домой и скопировать данные?

Решение позволяет создавать в InfoWatch Traffic Monitor теневую копию данных с устройства, включая совершаемые пользователем действия. При создании сотрудником снимка или текстового сообщения с помощью смартфона офицеру безопасности в соответствии с политиками безопасности организации будет направлено уведомление через консоль InfoWatch Traffic Monitor.

Осуществляется ли контроль облачных хранилищ данных?

Мониторинг облачных хранилищ осуществляется при помощи контроля протоколов HTTP и HTTPs. Если сотрудник решит воспользоваться приложением для облачного хранения данных, действие приложения можно заблокировать с помощью создания «черных» и «белых» списков.

Как решение защищено от самовольного отключения функции контроля пользователем?

Агент скрыт от пользователя, не нагружает центральный процессор устройства и практически не влияет на продолжительность его активной работы. Установить InfoWatch Device Monitor Mobile может сам сотрудник, при этом управление, настройка политик безопасности и удаление программы с устройства производится офицером безопасности организации через единую консоль InfoWatch Traffic Monitor.

Версия агента InfoWatch DMM Lite с ключевым функционалом доступна для скачивания в магазине приложений Google Play.