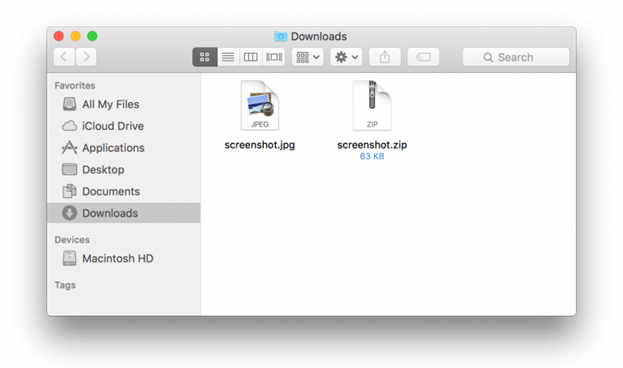

Вирус крадет пароли из сервиса Apple «Связка ключей iCloud» (iCloudKeychain) и открывает злоумышленникам доступ к зараженному компьютеру. Предположительно, Keydnap распространяется «по старинке» – в ZIP-архиве, приложенном к фишинговому письму. В архиве находится исполняемый файл Mach-O, замаскированный под текстовый файл или картинку в формате JPEG.

Если пользователь попытается открыть файл из архива, Keydnap покажет картинку или текстовый документ. Тем временем на макбуке исполняется вредоносный код, и происходит скачивание и установка бэкдора.

Keydnap притворяется картинкой

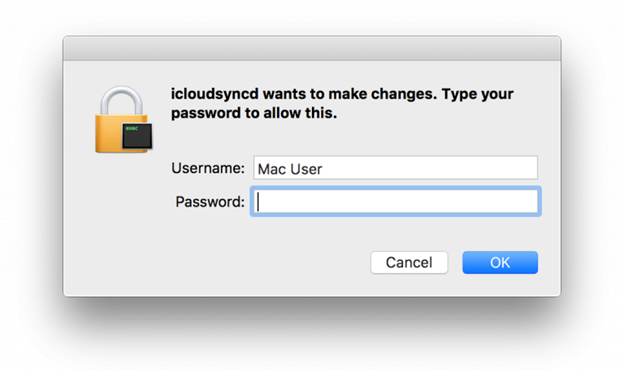

После установки Keydnap собирает и фильтрует информацию о зараженном компьютере. Вредоносная программа использует права текущего пользователя, но пытается получить root-доступ, для чего открывает окно ввода пароля Mac-пользователя.

Keydnapнужен пароль Mac-пользователя

Получив расширенные права в системе, Keydnap копирует содержимое менеджера паролей «Связка ключей iCloud». Информация отправляется на управляющий сервер злоумышленников посредством Tor2Web. Специалисты ESET отследили два сервера, к которым обращается вредоносная программа.

Помимо этого Keydnap может устанавливать обновления, скачивать и запускать другие исполняемые файлы, запрашивать для них права администратора.