Исследователи безопасности из группы Zero, созданной компанией Google для предотвращения атак, совершаемых с использованием ранее неизвестных уязвимостей, раскрыли информацию о новой технике атаки (CVE-2016-1583) на ядро Linux.

В качестве примера представлен эксплоит, позволяющий локальному пользователю поднять свои привилегии в системе, в которой применяется шифрование домашних директорий при помощи eCryptfs.

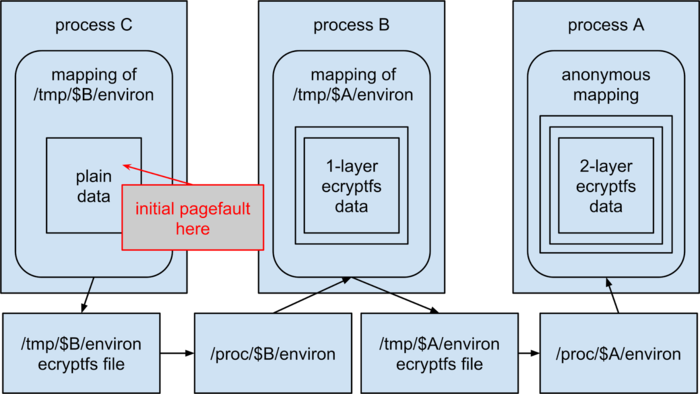

Метод позволяет через формирование рекурсивных вызовов в пространстве пользователя добиться переполнения стека ядра. Многослойные файловые системы, такие как eCryptfs, имеют защиту от глубокой вложенности, но предложенный эксплоит обходит данную защиту. Атакующий может организовать цепочку рекурсивных отражений в память файла /proc/$pid/environ, при которой процесс 1 отражает в своё окружение файл /proc/2/environ, процесс 2 файл /proc/3/environ и т.д. Далее, если прочитать содержимое /proc/1/environ будет вызван обработчик pagefault для процесса 1, что приведёт к вызову pagefault для процесса 2 и т.д. по выстроенной цепочке до тех пор пока не переполнится стек ядра,

eCryptfs применяется для совершения атаки так как из-за применения шифрования не просто вызывается операция mmap, а дополнительно используется отдельный кэш страниц памяти и собственный обработчик mmap, который использует методы чтения и записи, предоставляемые низлежащей ФС, что позволяет использовать mmap для файлов, которые в обычных условиях не должны отражаться в память, например, для /proc/$pid/mem, /proc/$pid/memenviron и /proc/$pid/mem/cmdline.

В системах c suid-утилитой /sbin/mount.ecryptfs_private, например в Ubuntu, при активации шифрования для домашней директории, атака может быть совершена непривилегированным пользователям, которому предоставлена возможность создания разделов ecryptfs для своих файлов (так как /proc/$pid связан с принадлежащим пользователю процессом и директория принадлежит пользователю, ecryptfs допускает /proc/$pid в качестве источника монтирования).

Для защиты предлагается запретить любые вложенные операции с procfs, блокировать открытие файлов с f_op->mmap==NULL через ecryptfs, предоставить для ecryptfs отдельный кэш ядра, отделённый от кэша, применяемого при прямом отражении физической памяти, и вынести структуру thread_info в другое место. Соответствующие исправления уже приняты в состав ядра Linux, а также предложеныдополнительные методы защиты. Обновление ядра с устранением уязвимости уже выпущены для Ubuntu Linux, Debian и SUSE. Исправление для RHEL/CentOS 5/6 будет представлено в ближайшем обновлении (ветка 7 не подвержена проблеме).