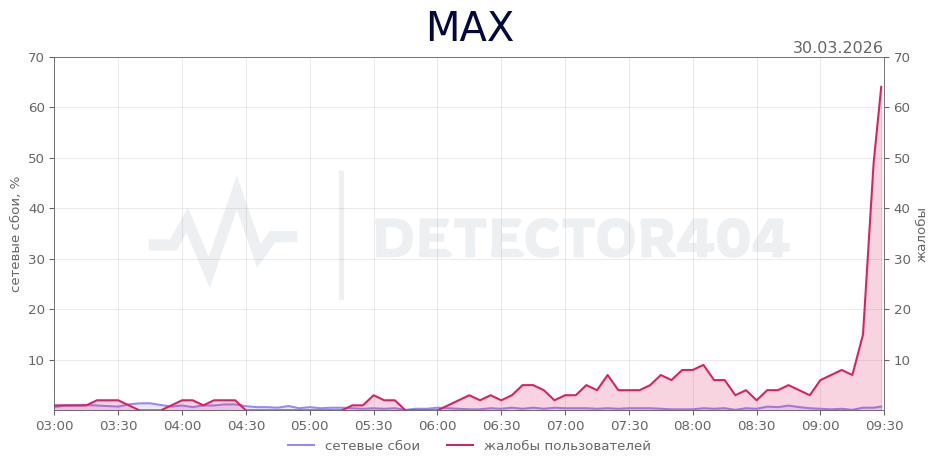

Утро 30 марта у многих пользователей MAX начал сбоить мессенджер. Примерно в 09:28 по московскому времени резко выросло число жалоб на работу сервиса: тысячи людей одновременно сообщили о технических неполадках. Судя по отзывам пользователей, сбой затронул сразу несколько ключевых функций платформы.

Как пишет detector404.ru, у одних не загружается основной интерфейс приложения, у других сервис вообще отказывается работать. Также поступают жалобы на проблемы с отправкой и получением сообщений, сбои при отправке медиафайлов и ошибки при загрузке медиаконтента.

О проблемах сообщают пользователи из разных регионов России. Больше всего обращений зафиксировано из Самарской области — на неё пришлось 10% всех жалоб.

На втором месте оказалась Ульяновская область с показателем 7%. Далее идут Москва, Санкт-Петербург и Республика Татарстан — по 5% обращений на каждый из этих регионов.

Если смотреть на распределение по устройствам, сильнее всего, похоже, пострадали владельцы Android-устройств: на них приходится 42,4% всех жалоб. Далее идут пользователи Windows с долей 29,3%, затем iOS — 23,9%. Значительно меньше сообщений о неполадках поступило от пользователей Linux (3,3%) и macOS (1,1%).

Особенно много недовольства вызвало то, что сбой произошёл именно утром, когда многие только начинают рабочий день и активно пользуются MAX для общения и решения рабочих задач. В комментариях пользователи пишут, что из-за неполадок не могут нормально вести переписку и пользоваться сервисом в привычном режиме.