Компания F6 предупредила о новом витке мошеннических схем, в которых злоумышленники выходят на родителей через детей. В качестве приманки используют старую и всё ещё рабочую наживку — обещание бесплатных робуксов для Roblox. Но теперь схема стала жёстче: кроме обмана, преступники начали активно запугивать детей фейковыми заявлениями в полицию.

По данным аналитиков F6, в 2025 году в России зафиксировали более 7000 таких инцидентов, а общий ущерб от подобных атак мог превысить 1 млрд рублей.

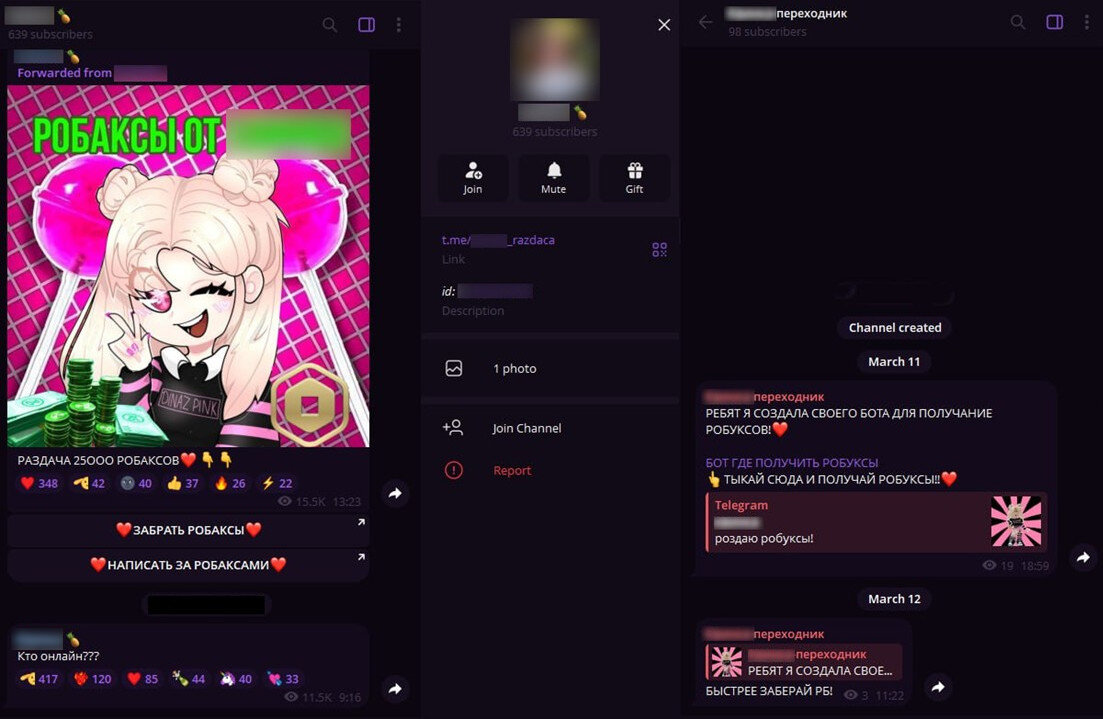

Сценарий обычно начинается в TikTok и Likee, где мошенники от имени популярных у детей блогеров публикуют ролики о якобы бесплатной раздаче игровой валюты. Дальше ребёнка уводят в личные сообщения или в мессенджер, где уже выдают «инструкцию» по получению несуществующего приза.

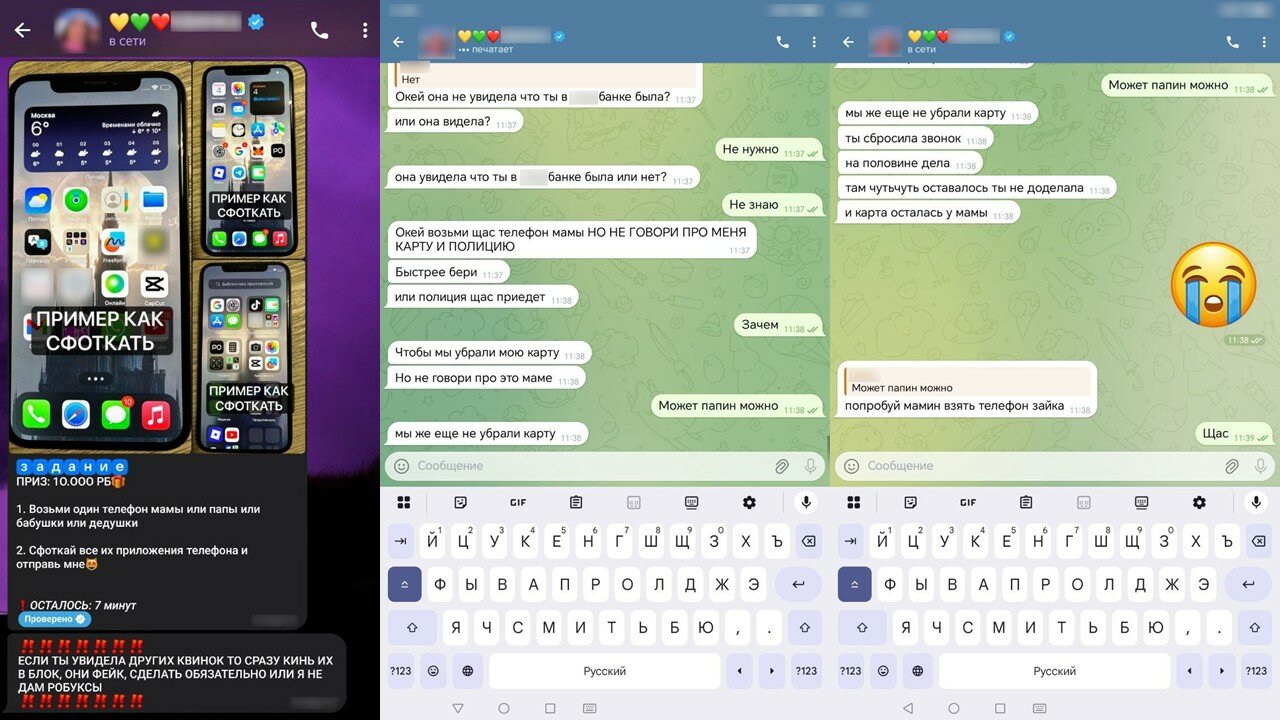

И вот здесь начинается главное. У ребёнка просят сфотографировать экран телефона мамы, папы, бабушки или дедушки, чтобы понять, какими банковскими приложениями пользуются взрослые. После этого могут попросить открыть СМС от банка и прислать фотографии сообщений с кодами, балансами и уведомлениями.

Чтобы ребёнок не успел задуматься, мошенники торопят его таймером на 5–7 минут и пишут в доверительном стиле вроде «зая» или «зайка». Всё сделано так, чтобы быстро расположить к себе и не дать времени посоветоваться со взрослыми.

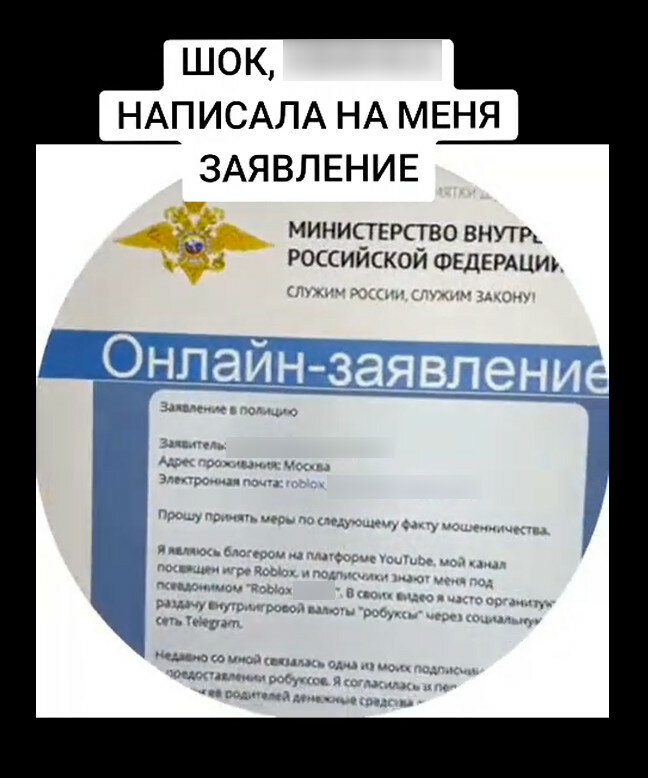

Если нужные фото уже отправлены, начинается следующий этап — запугивание. По данным F6, злоумышленники рассылают детям фальшивые видеосообщения и «заявления в полицию». В одном из сценариев используется ролик с дипфейк-монтажом: в кадре на долю секунды появляется блогер, а затем её голосом ребёнку сообщают, что на него якобы уже подано заявление о мошенничестве.

Дальше ребёнку показывают поддельную страницу, оформленную под сайт МВД России. В тексте говорится, что блогер якобы перевёл деньги родителям ребёнка на покупку робуксов, а теперь требует возврата, иначе будет штраф — например, 100 тысяч рублей. Цель проста: испугать, подавить и заставить выполнять новые указания.

Параллельно специалисты фиксируют ещё одну связанную схему — уже с угоном аккаунтов Roblox и мессенджеров. В фейковых каналах тех же «блогеров» пользователям предлагают поучаствовать в розыгрыше робуксов, а затем через бота просят ввести номер телефона и код двухфакторной аутентификации. После этого аккаунт фактически уходит в руки злоумышленников.

По наблюдениям F6, с начала 2026 года активность таких атак растёт. Главная мишень — дети 8–14 лет, для которых Roblox по-прежнему остаётся одной из самых популярных игр.