Исследователи из Trend Micro обнаружили ранее неизвестный Linux-вредонос Quasar Linux (QLNX). По словам экспертов, зловред нацелен на системы разработчиков и DevOps-среды, а также сочетает в себе функции руткита, бэкдора и способен перехватывать учётные данные.

Главная опасность QLNX в том, что он бьёт не просто по отдельным рабочим станциям, а по окружениям, где живут ключи, токены и доступы к инфраструктуре разработки.

Операторов интересуют npm, PyPI, GitHub, AWS, Docker и Kubernetes, что может открыть прямой путь к атакам на цепочки поставок софта.

По данным Trend Micro, после попадания в систему QLNX старается закрепиться максимально незаметно. Он работает в памяти, удаляет исходный бинарный файл с диска, чистит логи, подменяет имена процессов и убирает следы из переменных окружения, которые могли бы помочь при расследовании.

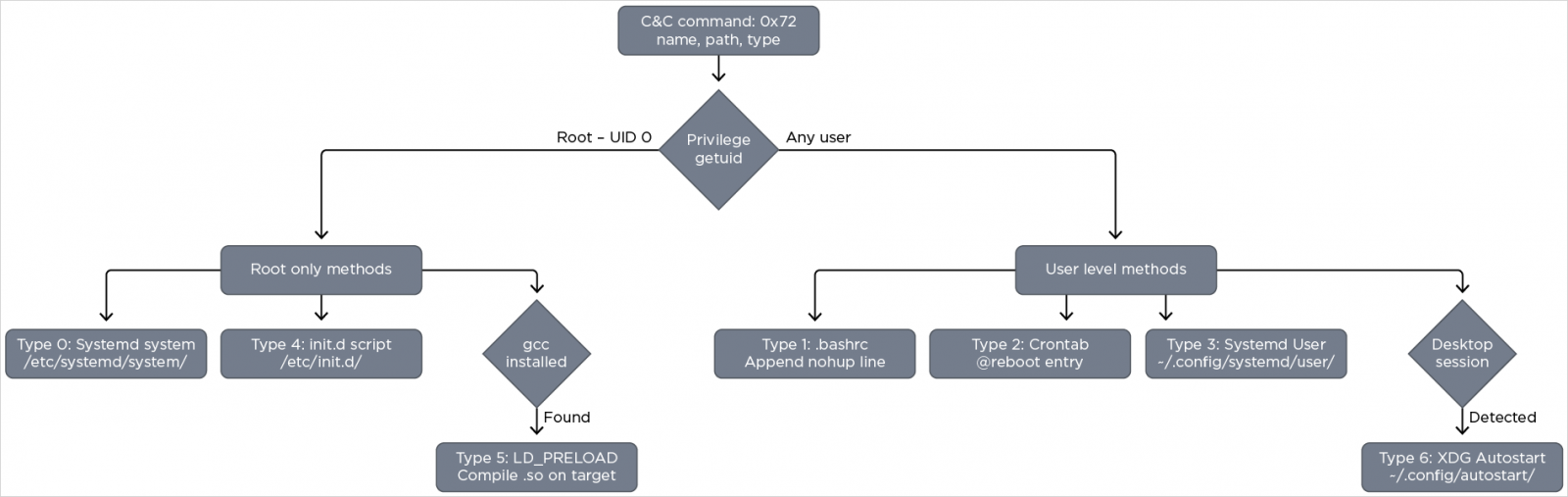

Для устойчивости имплант использует сразу несколько механизмов закрепления: LD_PRELOAD, systemd, crontab, init.d-скрипты, XDG autostart и внедрение в .bashrc. Если один способ не сработает или процесс завершат, у вредоносной программы остаются другие варианты вернуться.

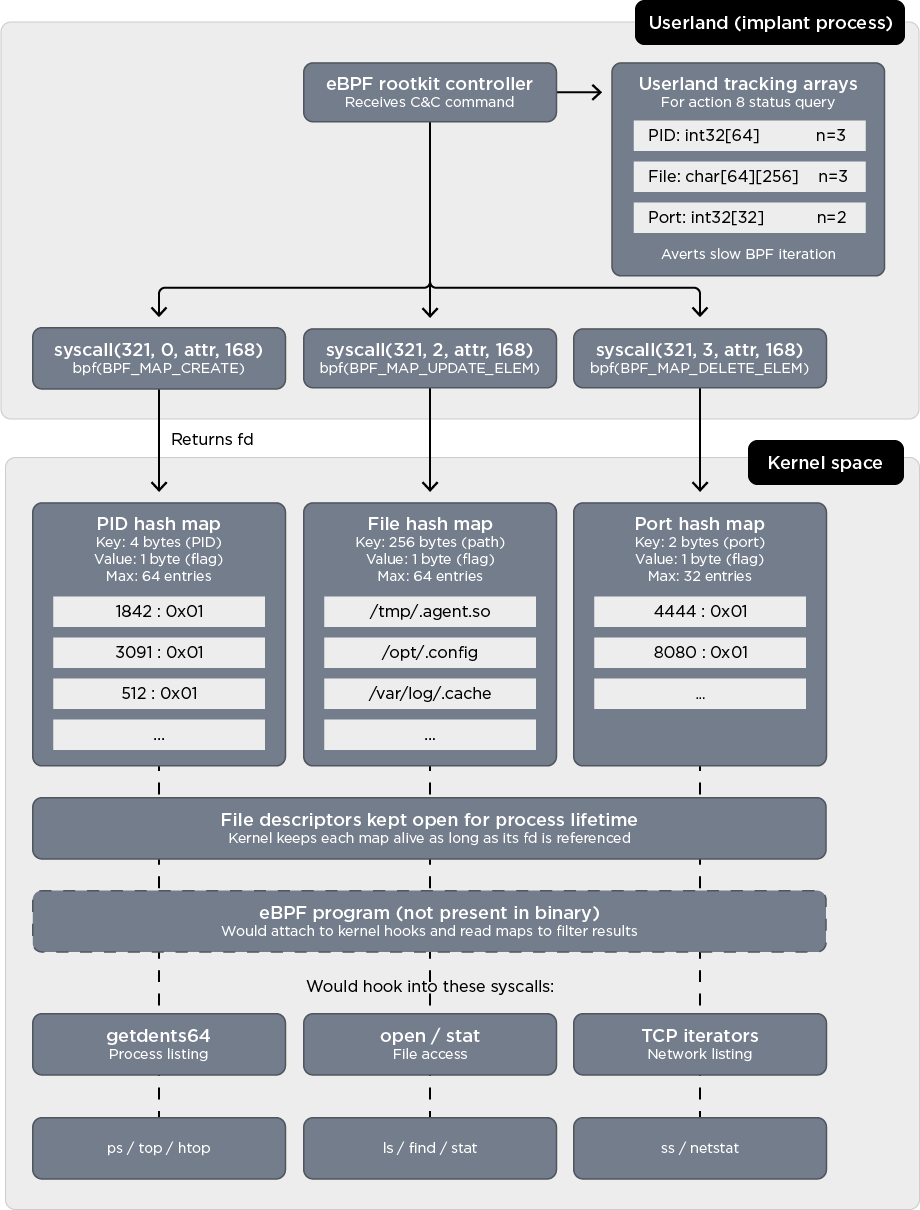

Отдельно исследователи выделяют руткит-составляющую QLNX. Она работает на двух уровнях: через userland LD_PRELOAD и через eBPF-компонент на уровне ядра. Это позволяет скрывать процессы, файлы, сетевые порты и другие следы активности. Причём часть компонентов QLNX динамически компилирует прямо на заражённой машине с помощью gcc.

Функциональность у вредоноса внушительная. Он может открывать удалённую оболочку, управлять файлами и процессами, перехватывать учётные данные, собирать SSH-ключи, данные браузеров, облачные и developer-конфиги, содержимое /etc/shadow и буфера обмена. Есть также кейлоггер, снятие скриншотов, мониторинг файловой системы, SOCKS-прокси, TCP-туннелирование, сканирование портов и инструменты для перемещения по сети через SSH.

Trend Micro пока не раскрывает данные о конкретных атаках и не связывает QLNX с определённой группировкой. Масштаб распространения тоже остаётся неясным. На момент публикации зловред детектировали только четыре защитных продукты, поэтому риск незаметного присутствия в инфраструктуре выглядит вполне реальным.