Компания Falcongaze объявила о выходе новой версии SecureTower — комплексной платформы для обеспечения информационной безопасности, предотвращения утечек данных и защиты предприятий от внутренних угроз.

В SecureTower 5.8 появился функционал для сканирования рабочих станций на предмет наличия и появления на них конфиденциальных документов, а также новый серверный компонент, позволяющий осуществлять мониторинг состояния всех серверов и действий пользователей системы.

«SecureTower была дополнена инструментами, делающими систему антикризисным решением, позволяющим компании обеспечить должную защиту от утечек информации, нецелевого расходования рабочего времени и промышленного шпионажа в ситуации экономической нестабильности», — заявили в компании.

Индексирование рабочих станций

В SecureTower 5.8 реализована возможность индексирования рабочих станций, позволяющая сканировать диски компьютеров в сети компании на предмет наличия на них конфиденциальных данных. Благодаря этому можно выявлять конфиденциальные корпоративные документы, которые по какой-то причине оказались на компьютерах сотрудников — получены от коллег по почте или в мессенджерах, записаны с USB-носителей, скачаны с облачных хранилищ или скопированы из сетевых папок. Для контроля передвижения критически важных данных в системе можно создать банк эталонных документов, оборот которых необходимо контролировать. Мониторинг рабочих станций сотрудников осуществляется автоматически: настроенные в системе правила безопасности срабатывают при появлении на компьютере того или иного работника документа, совпадающего с образцом, хранящимся в банке данных.

«Индексирование рабочих станций сотрудников позволяет предупреждать утечки ценной информации: при своевременном выявлении несанкционированного доступа к конфиденциальным документам можно оперативно принять меры и предотвратить инцидент, связанный с дальнейшим распространением данных», — подчеркнули в Falcongaze.

Сервер мониторинга работоспособности

В новой версии SecureTower продолжилась серия трансформаций, призванных сделать работу с системой точной и облегчить жизнь офицеров безопасности. В частности, в SecureTower 5.8 появился новый компонент — сервер мониторинга работоспособности, который взаимодействует со всеми серверными компонентами системы, следит за состоянием каждого из них и, в случае возникновения каких-либо проблем в их работе, высылает уведомления пользователю SecureTower.

Сервер мониторинга работоспособности позволяет отслеживать события серверных компонентов — речь идет об информационных сообщениях, предупреждениях, сообщениях об ошибках, пояснили разработчики. В консоли администратора пользователь системы имеет возможность просмотреть любые события, о которых сообщает сервер мониторинга работоспособности, выбрав при этом тип события, один или несколько серверных компонентов, по работе которых требуется информация, а также временной промежуток. Многие сообщения об ошибках сопровождаются рекомендациями пользователю, какие действия следует предпринять для устранения ошибки. Помимо этого, можно создавать правила отправки уведомлений, чтобы сообщения о тех или иных событиях приходили на заданные адреса электронной почты. Это позволяет распределить и тем самым упростить работу администраторов системы и офицеров безопасности: каждый из специалистов будет получать данные по работе только тех серверных компонентов, за которые несет ответственность.

Помимо этого, сработка настроенных правил сервера мониторинга работоспособности дает возможность своевременно решать возникающие задачи. Например, можно создать правило, направленное на то, чтобы система всякий раз присылала сообщение, уведомляющее о том, что база данных для централизованного перехвата не настроена. Данное сообщение говорит о том, что система перехватывает данные, но не имеет возможности их сохранить и отобразить, а значит, пользователи системы получают не всю необходимую информацию, но благодаря серверу мониторинга работоспособности могут оперативно устранить проблему.

Среди других дополнений к полезному функционалу сервера мониторинга работоспособности — защита от спама, благодаря которой одинаковые уведомления собираются в одно письмо за определенный промежуток времени, а не приходят одно за одним, засоряя почтовый ящик. Кроме того, можно сохранить отчет по работе любого сервера за любой промежуток по любым событиям в любой популярный формат (PDF, HTML, XLS, изображение и другие), а также распечатать.

Аудио- и видеомониторинг: одновременный контроль нескольких пользователей

Возможности аудио- и видеомониторинга, реализованные в предыдущих версиях SecureTower, были функционально расширены. Теперь можно записывать аудиопотоки с микрофонов рабочих станций неограниченного числа пользователей. Более того, начиная с версии 5.8 в SecureTower можно осуществлять онлайн-видеомониторинг удаленных рабочих столов в оптимальном режиме до 10 пользователей одновременно. Так, в случае если под подозрения офицеров безопасности попала определенная группа сотрудников, можно взять их под детальное наблюдение при помощи одновременного мониторинга и записи видео рабочего стола всех указанных сотрудников в режиме реального времени. Наблюдая за всеми подозреваемыми в нелояльности пользователями на одном экране, специалисты службы безопасности имеют возможность мгновенно отреагировать в случае совершения противоправных действий любым из них, отметили в Falcongaze.

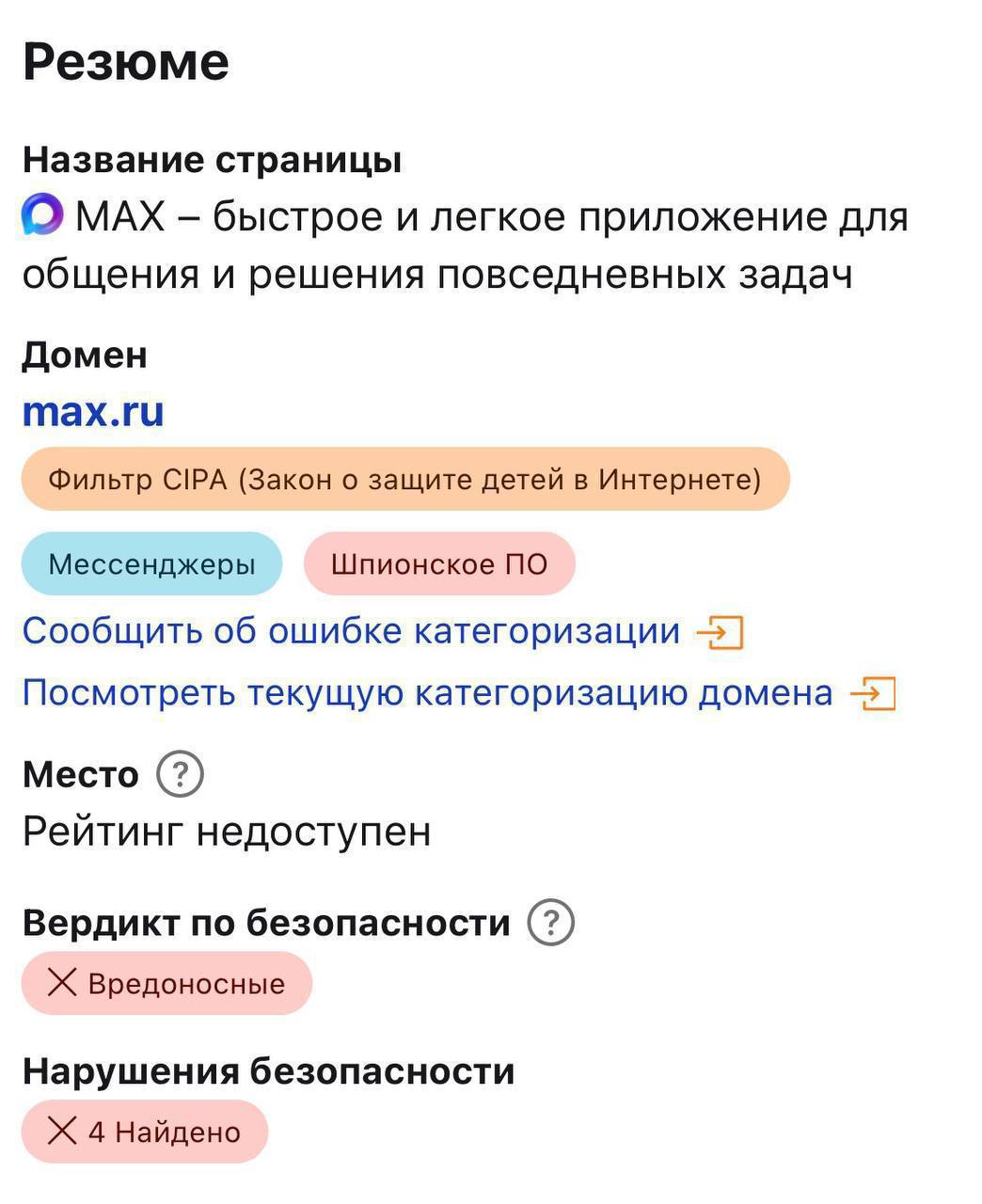

Перехват переписок через веб-клиент Skype

Не так давно представленный корпорацией Microsoft веб-клиент мессенджера Skype теперь можно контролировать при помощи SecureTower. В SecureTower 5.8 была добавлена возможность перехвата переписок в сервисе Skype for Web, предназначенном для общения в сети Skype посредством браузера. Если кто-то из сотрудников компании воспользуется сервисом, располагающимся по адресу skype.com, например, в командировке, с ноутбука, на котором не установлено приложение Skype, SecureTower в штатном режиме перехватит все сообщения, отправленные и полученные посредством нового продукта Microsoft.

Помимо вышеперечисленного, в новой версии SecureTower появилась возможность мониторинга активности пользователей в браузерах Microsoft Edge и TorBrowser, добавлены новые виды отчетов, появилась опция группировки сайтов по доменному имени, а также расширены возможности блокировки процессов — отныне можно настроить запрет запуска программ не только по имени процесса, но и по атрибутам.