Известный ИБ-специалист Бенджамин Кунц-Меджри (Benjamin Kunz-Mejri), CEO компании Vulnerability Lab, сообщил, что терминалы самообслуживания банка Sparkasse ненадежны, еще недавно они позволяли злоумышленникам получить доступ к закрытым данным.

Эксперт обнаружил уязвимость практически случайно: в апреле 2015 года банкомат Sparkasse выплюнул его собственную карту прямо в процессе работы и внезапно отобразил сообщение «temporarily not available» (временно не работает). Исследователь не растерялся, воспользовавшись клавиатурой и определенной комбинацией клавиш, он сумел перевести банкомат в другой режим работы, пишет xakep.ru.

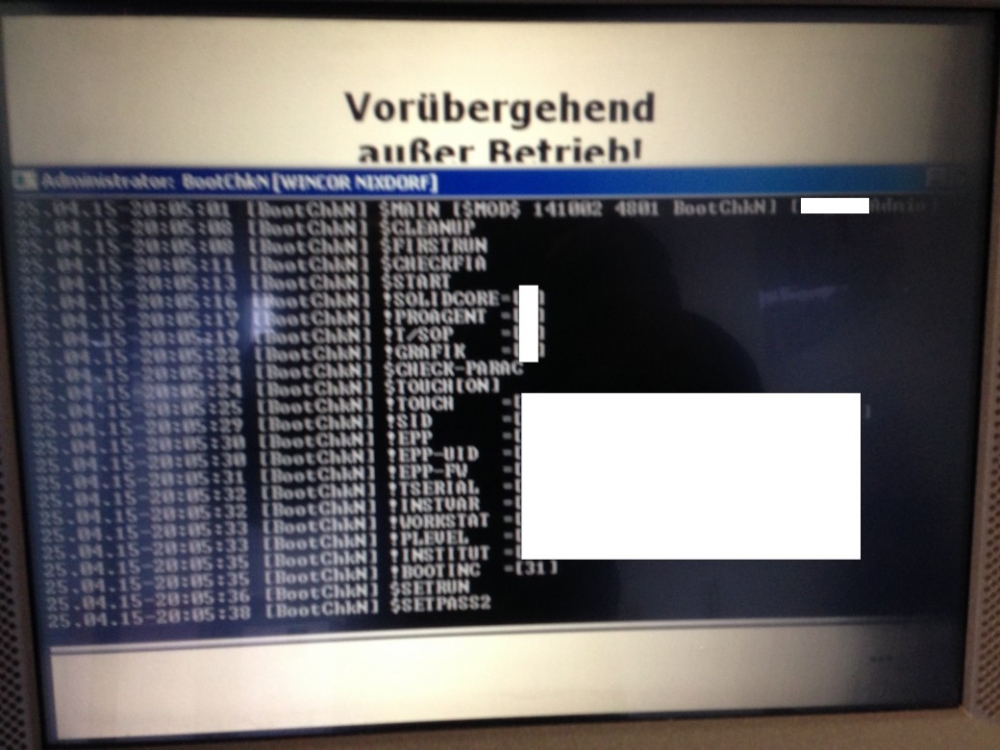

Во временно нерабочем состоянии оказалась доступна консоль (cmd), которую удалось вызвать прямо поверх сообщения «temporarily not available», после того, как терминал вернул карту. В этот момент эксперт понял, что перед ним опасный баг и быстро зафиксировал на камеру смартфона bootChkN (Wincor Nixdorf), который наблюдал на экране терминала:

Позже, просматривая сделанное фото на компьютере, Кунц-Меджри отметил, что на экране отображались важные конфиденциальные данные: Username, серийные номера, настройки файервола, имя устройства, ID устройства, информацию о сети, два системных пароля и так далее. Используя эту информацию, он мог бы перехватить управлением банкоматом, без особых усилий.

Исследователь немедленно направил отчет о найденной бреши в службу безопасности банка, после чего специалисты Sparkasse отблагодарили его письмом и выпуском личной карты (хотя официально у банка нет программы вознаграждений), и взялись за обновление своих банкоматов. На данный момент уязвимость закрыта полностью: использование клавиатуры в данном режиме отключили, к логу теперь так просто не доберешься, к тому же, из него исключили важную информацию, вроде ID администратора, банка и так далее: