Специалисты компании Symantec сообщают, что новейшая версия трояна, известного с 2013 года под именем Chikdos, научилась инфицировать MySQL серверы и вовлекать их в DDoS-атаки. Впервые Chikdos был обнаружен специалистами польского CERT (Computer Emergency Response Team) в 2013 году.

Тогда троян ориентировался на компьютеры под управлением Windows и Linux. Зараженные машины становились частью ботнета, использовавшегося для проведения DDoS-атак. Кампания двухлетней давности затрагивала и сервервы, но тогда вредонос устанавливали на них едва ли не вручную, после брутфорса, направленного на SSH, и подбора логина-пароля, пишет xakep.ru.

Новая версия малвари атакует уже не пользовательские машины, а MySQL серверы. Эксперты Symantec полагают, что они были выбраны в качестве мишени неслучайно: скорее всего, злоумышленников привлекает тот факт, что MySQL серверов много (это вторая по популярности СУБД в мире) и их полоса пропускания позволяет весьма эффективно использовать их для атак.

Атака начинается с внедрения вредоносной UDF (user-defined function), которая выступает загрузчиком (Downloader.Chikdos), то есть загружает на сервер фактическую малварь, в классификации Symantec получившую название Trojan.Chikdos.A. Эксперты пишут, что пока не совсем ясно, каким образом злоумышленники подсаживают на сервер вредоносные UDF. Чаще всего, такое осуществляют при помощи с SQL-инъекций, автоматического сканирования и использования червей.

Будучи выполнена, UDF скачивает на зараженный сервер основного вредоноса (малварь хранится на скомпрометированных сайтах). И, в некоторых случаях, загрузчик также создает и прописывает в систему нового пользователя.

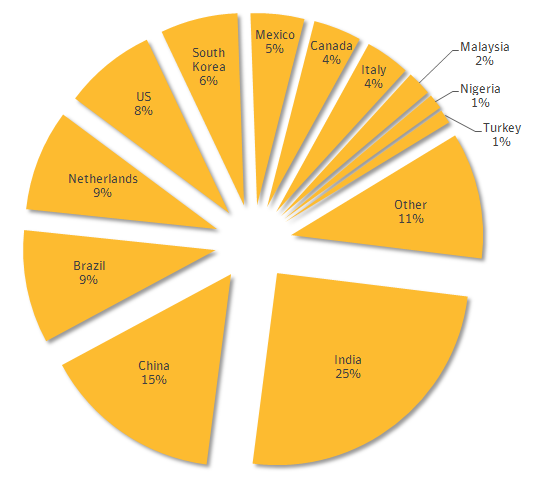

По данным Symantec, в результате данной вредоносной кампании пострадали MySQL серверы, расположенные в Индии, Китае, Бразилии, Нидерландах, США, Южной Корее, Канаде и Италии.

География распределения атак

«Чтобы защититься от атак такого рода, SQL серверы, по возможности, не стоит использовать с привилегиями администратора. Приложения, использующие SQL сервер, должны регулярно обновляться и использовать известные программистские практики для защиты от SQL-инъекций. Следите за появлением в системе новых пользователей и убедитесь, что настройки удаленного доступа к серверу заданы верно», — рекомендует Symantec.