Компания Alcatel-Lucent сегодня обнародовала результаты исследования, показавшего, что в первой половине 2015 г. все большее число угроз информационной безопасности в мобильных сетях исходило из маловероятных, на первый взгляд, источников — персональных компьютеров и ноутбуков.

Исследование также зафиксировало значительный рост числа шпионских телефонных приложений на мобильных устройствах под управлением как Android, так и iOS.

Отчет Motive Security Labs по вредоносному ПО (Motive® Security Labs H1 2015 Malware Report) за первую половину 2015 г. исследует основные тенденции и статистику по заражению устройств, подключаемых через мобильные и фиксированные сети. Данные получены из мобильных и фиксированных сетей с установленной системой обнаружения вредоносного ПО Motive Security Guardian, отслеживающей состояние более 100 млн устройств.

По данным отчета, в первой половине 2015 г. источником 80% заражений, обнаруженных в мобильных сетях, послужили компьютеры и ноутбуки под управлением ОС Windows™. Это свидетельствует об изменении ситуации по сравнению с 2013 и 2014 гг., когда источники заражений примерно поровну разделились между устройствами с ОС Android и Windows™.

Alcatel-Lucent обнаружила, что настольные компьютеры и ноутбуки стали излюбленными мишенями закоренелых профессиональных киберпреступников, вложивших немалые средства в экосистему вредоносного ПО для Windows. Их вклад в заражение мобильных сетей существенно вырос вместе с ростом использования этих сетей в качестве основного способа доступа в Интернет.

Отчет Motive также показал, что киберпреступники для распространения шпионского ПО спешат использовать уникальные возможности, открывающиеся в мобильной экосистеме. 10 из 25 самых распространенных угроз для смартфонов относятся к категории мобильного шпионского ПО, которое часто встраивается в игры и бесплатные приложения.

Эти изощренные шпионские приложения позволяют дистанционно следить за перемещениями владельца телефона, осуществлять мониторинг телефонных разговоров, текстовых сообщений, электронной почты и посещаемых сайтов. Хотя приложения слежения могут использоваться и с вполне законными целями, например, когда родители отслеживают перемещение своих детей, для них находится и куда более зловещее применение.

Комментируя результаты исследования, Патрик Тэн (Patrick Tan), генеральный директор подразделения сетевой аналитики компании Alcatel-Lucent, сказал: «Современный смартфон, кроме прочего, — идеальная платформа для промышленного и личного шпионажа, кражи информации, организации DoS-атак на коммерческие и государственные структуры, банковского и рекламного мошенничества. Он может использоваться просто как средство для получения фотоснимков, видео- и аудиозаписей, сканирования сетей и мгновенной передачи результатов на удаленные сайты для дальнейшего анализа. Именно поэтому Alcatel-Lucent рекомендует решения информационной безопасности, расположенные на сети, которые выявляют вредоносное ПО, прежде чем оно сможет причинить какой-либо ущерб».

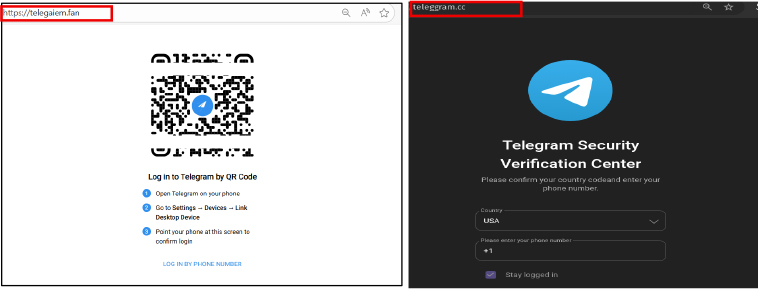

Также выросло в 2015 г. использование рекламного ПО, причем объявления стали более опасными. Так, Motive выявила рекламное ПО BetterSurf для Windows, среднего уровня опасности, которое включается в состав программных пакетов с бесплатными приложениями и играми. При установке BetterSurf добавляет плагины к браузерам Internet Explorer, Firefox и Chrome, которые вставляют на веб-страницы всплывающие объявления. Сами объявления, хотя и выглядят довольно заурядно, являются весьма опасными. Многие из них пытаются установить дополнительное вредоносное ПО для фишинга и вовлечения в противоправную деятельность.

Рассмотрев 25 основных угроз мобильным устройствам, Motive в своем отчете пришла к выводу, что в настоящее время главную опасность представляют:

- шпионские телефонные приложения, которые отслеживают звонки, текстовые сообщения, местоположение, электронную почту и веб-сайты;

- приложения-шантажисты (Scareware), которые вымогают деньги, угрожая зашифровать данные в телефоне;

- приложения, крадущие персональную информацию с устройств (Identity theft — кража личности);

- банковские трояны, пытающиеся завладеть банковскими реквизитами и номерами кредитных карт;

- СМС-трояны, посылающие сообщения на платные номера;

- вредоносное рекламное ПО, несанкционированно использующее персональные данные для рассылки раздражающей целевой рекламы;

- прокси-приложения, которые позволяют злоумышленникам просматривать веб-сайты с помощью инфицированного телефона за счет владельца.

В отчете Motive также уделяется внимание одной из наиболее известных на данный момент угроз 2015 года — приложению Stagefright. В программном обеспечении отображения мультимедийной информации Android обнаружен ряд уязвимостей, позволяющих злоумышленнику получить полный контроль над устройством, просто послав мультимедийное сообщение с определенным содержимым. При получении такого сообщения ОС Android автоматически открывает вложение, инфицируя устройство без каких-либо действий со стороны владельца. По оценкам, уязвимость Stagefright может затронуть почти 1 млрд устройств.

На данный момент ничего не известно о каком-либо вредоносном ПО, активно применяющем уязвимость Stagefright, но в отчете Motive подчеркивается, что она является примером того, насколько изощренными становятся угрозы мобильной сети, демонстрируя при этом необходимость использования сервис-провайдерами сетевых систем обеспечения