Исследователи обнаружили масштабную кампанию с использованием нового Android-трояна Arsink, открывающего удалённый доступ к девайсу жертвы. Вредонос не просто ворует данные, а фактически отдаёт заражённое устройство под полный контроль злоумышленников. При этом он умело прячется за легитимными сервисами Google и популярными мессенджерами.

По данным аналитиков, Arsink активно использует доверенную облачную инфраструктуру для управления и вывода данных.

В одних сборках вредонос загружает фото, аудио и другие крупные файлы через Google Apps Script прямо в Google Drive. В других — опирается на Firebase Realtime Database и Firebase Storage, иногда дополняя схему телеграм-ботами для быстрой эксфильтрации. Такой подход позволяет маскировать C2-трафик под обычную работу облачных сервисов.

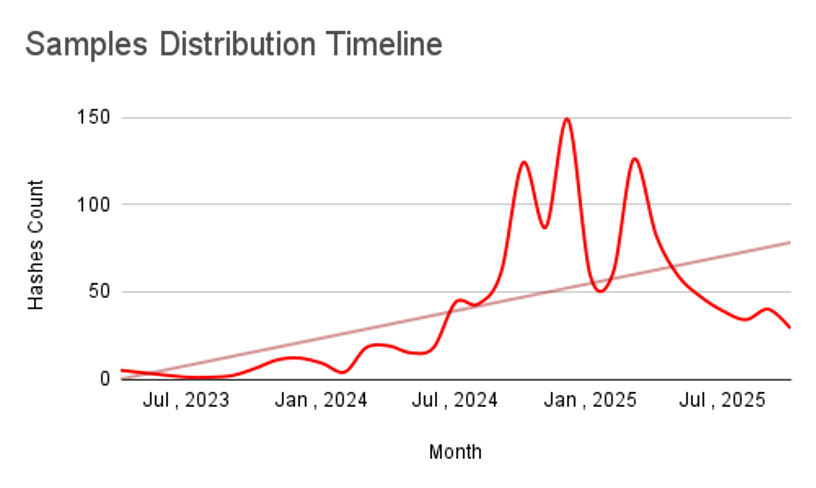

Масштабы кампании впечатляют. За время наблюдений специалисты зафиксировали 1 216 уникальных APK-хешей, что говорит о постоянной пересборке вредоносных приложений и высокой «текучке» версий. Из них 774 образца содержали логику загрузки данных через Google Apps Script, а всего было обнаружено 317 уникальных Firebase-ендпоинтов, использовавшихся как C2 или хранилища. Анализ инфраструктуры позволил восстановить около 45 тыс. уникальных IP-адресов жертв.

Распространяется Arsink в основном через социальную инженерию. Вредоносные APK распространяют в телеграм-каналах, Discord-сообществах и через прямые ссылки на файлообменники вроде MediaFire. В качестве приманки используются поддельные версии приложений более чем 50 известных брендов — от Google, YouTube и WhatsApp до Instagram, Facebook (WhatsApp, Instagram, Facebook принадлежат корпорации Meta, признанной экстремисткой и запрещённой в России) и TikTok.

Чаще всего это версии «mod», «pro» или «premium», которые обещают расширенные функции, но на деле почти не имеют полезной функциональности.

После установки такие приложения быстро запрашивают опасные разрешения и практически незаметно уходят работать в фоне. Исследователи выделили несколько операционных вариантов Arsink: версии с Firebase и Apps Script, варианты с прямой отправкой данных в Telegram, а также дропперы, которые извлекают вторичный APK прямо из ресурсов приложения.

Возможности трояна весьма широки. Он собирает идентификаторы устройства, внешний IP-адрес, приблизительное местоположение, адреса Google-аккаунтов, СМС-сообщения, журналы вызовов и контакты. Помимо этого Arsink может записывать звук с микрофона, перечислять фото и файлы во внешнем хранилище, управлять файлами, инициировать звонки, включать фонарик, вибрацию, выводить сообщения и даже стирать данные на карте памяти.

В Google подчеркнули, что известные версии Arsink не распространяются через Google Play, а Play Protect может блокировать подозрительные приложения, включая установленные из сторонних источников.