В WhatsApp (принадлежит Meta, признанной экстремистской и запрещенной в России) зафиксировали новую многоэтапную атаку, в которой злоумышленники рассылают вредоносные VBS-файлы, а затем разворачивают на компьютере жертвы MSI-пакеты с бэкдорами. Кампания, по данным Microsoft, началась в конце февраля 2026 года.

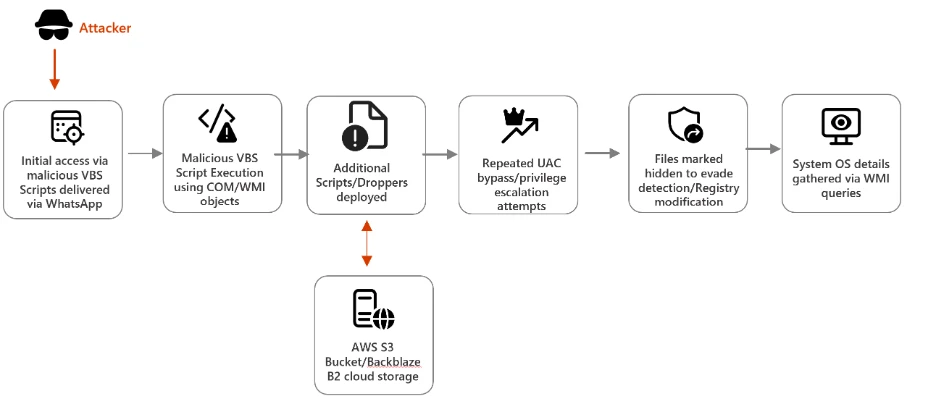

Сценарий выглядит так: пользователю приходит сообщение в WhatsApp, после чего его каким-то образом убеждают запустить вложенный VBS-файл.

Дальше уже начинается цепочка загрузки дополнительных компонентов. Microsoft отдельно отмечает, что атака построена как многошаговая и рассчитана на закрепление в системе и удалённый доступ к устройству.

После запуска скрипт создаёт скрытые папки в C:\ProgramData и подбрасывает туда переименованные легитимные утилиты Windows. Например, curl.exe маскируется под netapi.dll, а bitsadmin.exe — под sc.exe.

Это типичный приём Living-off-the-Land (LOTL): атакующие используют штатные инструменты системы, чтобы сливаться с обычной активностью и реже вызывать подозрения. При этом Microsoft обращает внимание на их ошибку: внутри PE-метаданных таких файлов всё равно остаются оригинальные имена, и это можно использовать как признак компрометации.

Следом вредонос загружает дополнительные VBS-компоненты из облачных сервисов, включая AWS, Tencent Cloud и Backblaze B2. Такой ход тоже неслучаен: трафик к крупным облачным платформам выглядит куда менее подозрительно, чем обращение к явно сомнительным доменам.

Затем вредонос пытается ослабить защиту системы через изменения в UAC и добиться запуска cmd.exe с повышенными привилегиями. Если это удаётся, вредонос закрепляется в системе и переживает перезагрузку. Финальный этап — установка MSI-пакетов, среди которых Microsoft называет Setup.msi, WinRAR.msi, LinkPoint.msi и AnyDesk.msi. Здесь атакующие снова прячутся за легитимными именами и инструментами, чтобы не выглядеть как авторы «самописного» зловреда.

Главная проблема в том, что эти MSI дают злоумышленникам полноценный удалённый доступ к машине. После этого они уже могут делать почти всё что угодно: извлекать данные, дотаскивать в инфраструктуру новый зловред, вплоть до шифровальщиков, или использовать заражённую систему как плацдарм для следующих атак. Microsoft отдельно подчёркивает, что финальные пейлоады не подписаны, и это ещё один важный индикатор того, что перед защитой не нормальный корпоративный софт.

Отдельно в Microsoft советуют не относиться к WhatsApp как к заведомо безопасному каналу. Компания прямо рекомендует обучать сотрудников распознавать подозрительные вложения и неожиданные сообщения в мессенджере, даже если платформа кажется знакомой и «домашней» (не для нас в России, конечно :)).