Доступность веб-ресурса является важнейшим фактором при ведении бизнеса: длительное время отклика и недоступность приводит к прямым убыткам в виде потерянных потенциальных клиентов. Именно поэтому разработчики и владельцы веб-приложений уделяют особое внимание процедурам нагрузочного и стрессового тестирования.

В свою очередь, появились сервисы, осуществляющие проверку веб-ресурсов, имитируя активность посетителей. Эксперты «Лаборатории Касперского» рассказали о том, как эти полезные службы могут быть использованы злоумышленниками, а также о возможных последствиях такой неправомерной эксплуатации.

Стрессовое тестирование – это процедура оценки характеристик работоспособности системы, проводимая за рамками предельного значения нагрузки. Стресс-тесты в большинстве случаев ведут к аномальному поведению системы или ее отказу в обслуживании аналогично DDoS-атакам. Однако цели у стрессового тестирования и DDoS-атаки совершенно разные. В первом случае задача – определить показатели предельной нагрузки системы и проверить устойчивость к некоторым сценариям DDoS-атак, а во втором – сделать недоступным атакуемый объект любыми эффективными методами, нарушив тем самым работоспособность целевой инфраструктуры.

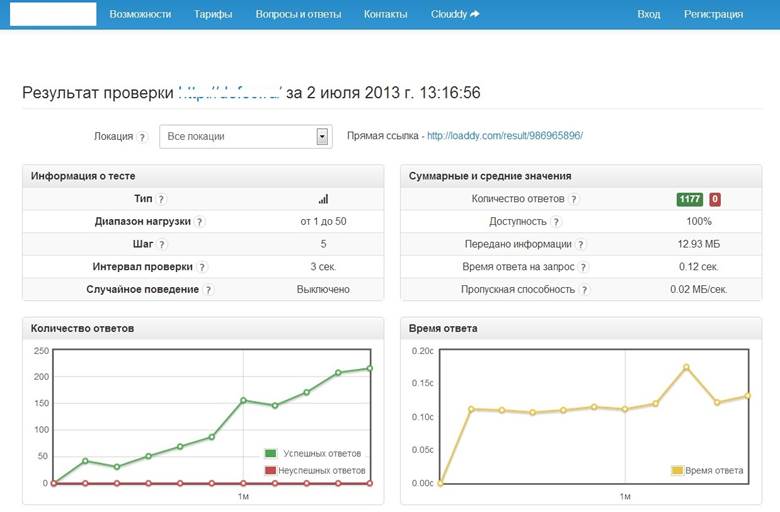

С ростом потребности подобных оценок появилось немало онлайн-сервисов, позволяющих не утруждать себя настройкой сложных систем тестирования и подготовкой облачной инфраструктуры: достаточно задать параметры нагрузки и оплатить вычислительные мощности, ожидая затем отчет о поведении ресурса. При этом некоторые службы для ознакомления бесплатно предлагают короткий тест без регистрации.

Отчет о бесплатном нагрузочном тестировании, проведенном сервисом, который не требует регистрации

Однако злоумышленники могут воспользоваться этой, на первый взгляд, безобидной услугой в своих целях. Дело в том, что большинство сервисов нагрузочного тестирования не требуют подтверждения того, что процедуру заказывает его владелец – нет никаких дополнительных привязок к телефонному номеру или кредитной карте. Так, из шести рассмотренных специалистами «Лаборатории Касперского» сервисов только один просит разместить на тестируемом ресурсе специальный файл – его наличие означает гарантию того, что администратор сервера уведомлен о процедуре. Более того, два сервиса позволили осуществить нагрузочное тестирование вообще без регистрации – достаточно было ввести URL ресурса. Эксперты «Лаборатории Касперского» пришли к неутешительному прогнозу, представив несколько вариантов использования злоумышленниками одного только бесплатного режима, не говоря уже про более богатые платные возможности.

«Киберпреступники могут эксплуатировать подобные системы для нанесения серьезных ударов владельцам некрупных веб-ресурсов. Во избежание такого сценария каждый сервис нагрузочного тестирования должен запрашивать согласие от владельца: просить его разместить уникальный код или баннер на сайте, только после чтения которого будет запущен трафик. В дополнение следует использовать технологию CAPTCHA при работе с сервисом. Подобные процедуры верификации помогут избежать неправомерных действий со стороны злоумышленников и роботов бот-сетей», – прокомментировал Денис Макрушин, менеджер по техническому позиционированию «Лаборатории Касперского».