В 2012 году платформа Android окончательно стала главной мишенью для вирусописателей и мошенников в мобильных сетях, а кибершпионаж и программы слежения, разрабатываемые при участии государственных структур, теперь очевидно нацелены и на мобильные устройства. К таким выводам пришли эксперты «Лаборатории Касперского» по результатам анализа развития мобильных угроз в прошедшем году. Подробности анализа и основные события этого периода по традиции представлены в итоговой статье ведущего антивирусного эксперта «Лаборатории Касперского» Дениса Масленникова.

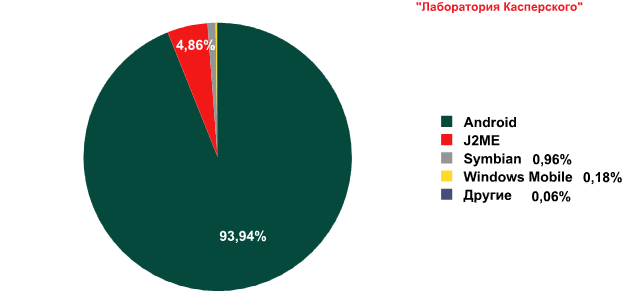

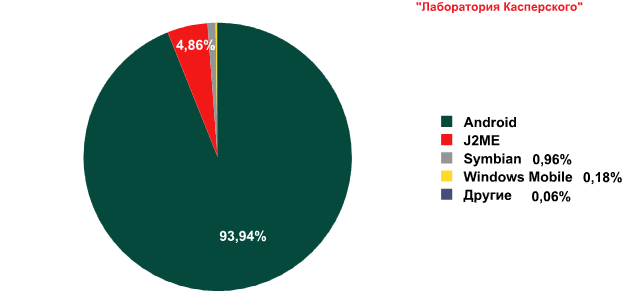

Наиболее заметным в 2012 году стал рост разнообразных угроз для ОС Android. Если в 2011 году эксперты «Лаборатории Касперского» обнаружили около 5300 новых вредоносным программ для этой платформы, то в 2012 году такое же число новых зловредов и даже больше они находили в течение одного месяца. А в общей сложности за весь прошлый год аналитики детектировали более 6 миллионов уникальных вредоносных программ для Android. В результате такого взрывного роста активности вирусописателей платформа стала абсолютным лидером в рейтинге распределения мобильных атак: на долю Android в 2012 году пришлось 94% всех мобильных вредоносных программ (для сравнения: в 2011 году этот показатель составлял 65%).

Распределение мобильных зловредов по платформам в период с 2004 по 2012гг.

Согласно данным облачного сервиса мониторинга угроз Kaspersky Security Network, который с весны 2012 года используется и в мобильных продуктах «Лаборатории Касперского», наиболее популярными Android-зловредами у злоумышленников оказались SMS-троянцы. Такие зловреды нацелены, в основном, на пользователей из России. Вторую по популярности группу зловредов составляют рекламные модули Plangton и Hamob. К третьей группе относятся различные модификации Lotoor — эксплойтов для получения прав доступа на смартфонах с ОС Android различных версий.

Кроме того, в 2012 году эксперты отметили достаточно широкое распространение мобильных банковских троянцев. Большинство этих угроз опять же были нацелены на платформу Android. Так, мобильные банковские троянцы, перехватывающие SMS-сообщения с кодами авторизаций банковских операций и отправляющие их прямиком в руки киберпреступников, в 2012 году расширили географию своей «деятельности» и вслед за европейскими странами появились и в России, где пользователей систем онлайн-банкинга становится всё больше. В частности, в 2012 году эксперты «Лаборатории Касперского» обнаружили мобильную версию известного троянца Carberp, который распространялся через фишинговую стартовую страницу сайта крупного российского банка.

Что касается мобильных ботнетов, то неожиданностью для экспертов в области информационной безопасности они не стали, поскольку первые образцы этой угрозы были обнаружены ещё 3 года назад. Однако в 2012 году было зафиксировано широкое их распространение на платформе Android в самых разных странах мира. Так, бот-программа Foncy смогла заразить более 2000 устройств в Европе, а бэкдор RootSmart превратил в ботов сотни тысяч смартфонов. Эти и другие подобные зловреды действовали по одной схеме: работая в связке с SMS-троянцами, они рассылали без ведома владельцев смартфонов сообщения на платные номера. Одни только создатели Foncy смогли заработать по такой схеме около 100 тысяч евро.

Наконец, одним из самых важных открытий 2012 года стало подтверждение факта, что программы для кибершпионажа собирают данные не только с компьютеров, но и с мобильных устройств. В ходе расследования кибершпионской операции «Красный октябрь» эксперты «Лаборатории Касперского» получили доказательства того, что вредоносные программы пытались собрать сведения об атакуемом мобильном устройстве, списке контактов, хранящемся на нём, информацию из журнала звонков, SMS-сообщений, календаря, заметок, историю интернет-сёрфинга и разнообразные текстовые и графические файлы и документы. И это только в рамках одной операции.

«По темпам роста мобильных угроз 2012 год продолжил тенденцию, наметившуюся ещё в 2011-ом, но в значительной мере превзошёл результаты годичной давности. Теперь мы с уверенностью можем говорить, что индустрия мобильных киберпреступлений стала по-настоящему международной: создатели вредоносных программ на протяжении всего года атаковали не только привычных для них российских и китайских пользователей, но и владельцев смартфонов во многих других странах. Кроме того, с распространением систем для кибершпионажа и слежения подобные программы пришли и в мобильную среду. И это действительно можно назвать началом новой эпохи», – комментирует итоги года Денис Масленников.