Корпорация Symantec раскрывает данные о новой интеллектуальной вредоносной программе, созданной злоумышленниками для хищения информации. Под угрозой компьютеры, работающие и на ОС Windows, и на Mac OS, а также мобильные устройства.

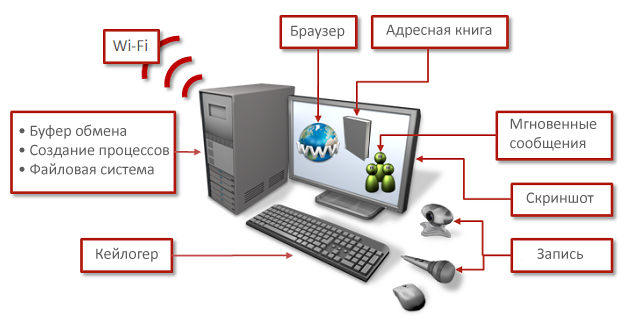

Эксперты сообщают, что вирус обладает уникальной способностью распространяться, в том числе, и через виртуальные машины, если соответствующее ПО виртуализации установлено на компьютере. Есть предположение, что он был создан программистами из Италии как инструмент для ведения частных расследований или шпионажа, включая запись аудио и хищение информации из адресных книг.

Последнее время эксперты изучают обнаруженные угрозы OSX.Crisis и W32.Crisis –высокоинтеллектуальный вирус-шпион, одновременно использующий множество векторов заражения и схем кражи информации.

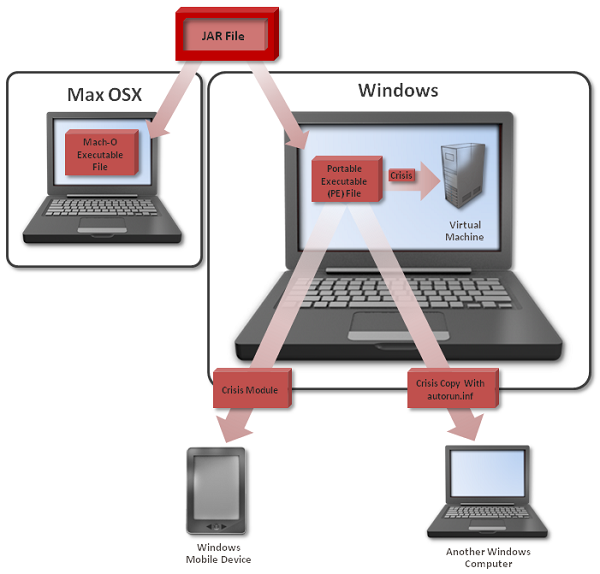

Рисунок 1. Схема работы Crisis

Угроза нацелена на компьютеры под управлением операционных систем Windows и Mac OS, а также мобильные устройства под управлением Windows Mobile. Помимо этого она способна проникать и в виртуальные машины в тех случаях, когда они присутствуют на компьютере. Эксперты Symantec полагают, что это первый вирус, способный инфицировать гостевые виртуальные машины после заражения их хоста. Из функций хищения информации следует особенно отметить хищение информации из социальных сетей Twitter и Facebook, а также писем Web-сервиса GMail.

Рисунок 2. Функционал Crisis по краже информации

Более полная информация доступна в отчете Symantec «Crisis: The Advanced Malware» («Crisis: продвинутое вредоносное ПО»).