По данным «Лаборатории Касперского», 96% российских малых и средних предприятий регулярно становятся жертвами кибератак. Такие результаты были получены в ходе исследования, проводившегося в России и других странах мира среди IT-специалистов компаний, информационную сеть которых составляют менее 250 компьютеров.

Эксперты «Лаборатории Касперского» пришли к выводу, согласно которому российские малые предприятия отличаются большей уязвимостью по сравнению с западными коллегами. Так, 40% кибератак в России приводят к утечке корпоративных данных, в то время как в США и Европе данный показатель составляет лишь 23%, свидетельствуя о лучшей защищенности зарубежных организаций.

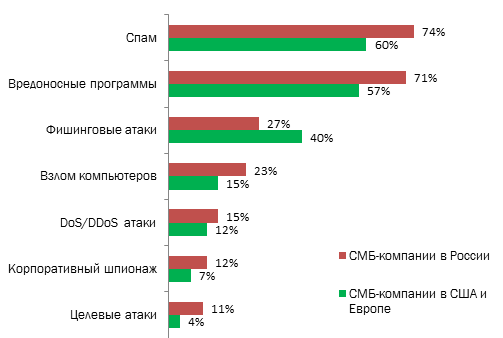

Чаще всего российские малые и средние предприятия страдают от спама (74%) и вредоносных программ (71%), а именно вирусов, червей и шпионского ПО. Четверть представителей этого сегмента бизнеса сталкивается с взломом компьютеров, 12% становятся объектами корпоративного шпионажа. Под ударом целевых и DDoS-атак за последний год побывали 11% и 15% организаций соответственно. Тем временем, в США и Европе небольшие компании подвергаются подобным информационным угрозам значительно реже.

Типы киберугроз, с которыми сталкиваются компании малого и среднего бизнеса

«Малые и средние предприятия являются наиболее многочисленным сегментом российского бизнеса. Поэтому незащищенность таких компаний означает уязвимость экономики в целом, – комментирует результаты исследования Сергей Новиков, руководитель российского исследовательского центра «Лаборатории Касперского». – Тем временем, волна информационных угроз все сильнее захлестывает небольшие организации, которые отчетливо чувствуют эту тенденцию на собственном опыте: 42% ИТ-специалистов малых компаний в России отмечают значительный рост количества кибератак за последний год».

Основной трудностью, с которой сталкиваются небольшие организации при обеспечении информационной безопасности, является отсутствие достаточных ресурсов. Одним из инструментов поддержки малого и среднего бизнеса являются льготные условия, предоставляемые «Лабораторией Касперского» на приобретение решений для защиты корпоративной сети.