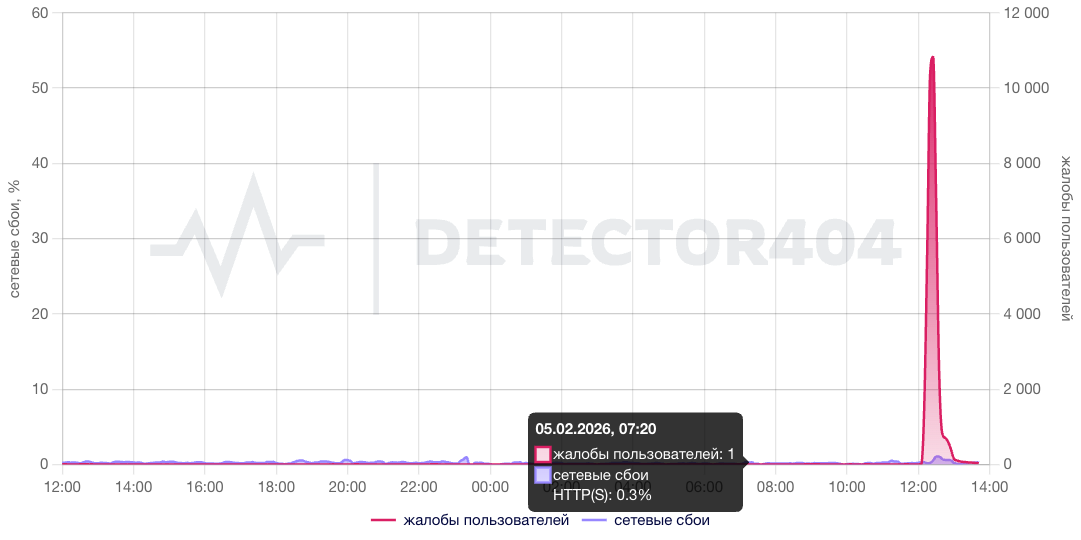

В работе онлайн-сервисов Т-Банка произошёл массовый сбой. Проблемы затронули сайт, мобильное приложение, а также сервис «Т-Инвестиции». Пик жалоб пришёлся примерно на 12:15. Больше всего сообщений о неполадках поступало от пользователей из Санкт-Петербурга, Москвы, Подмосковья, Ямало-Ненецкого автономного округа и Самарской области.

Согласно данным сервисов мониторинга сетевых сбоев Detector404 и Сбой.РФ, проблемы в работе ресурсов Т-Банка начались около 12:00 по московскому времени.

Основная часть жалоб была связана с невозможностью войти в мобильное приложение. Пользователи видели сообщение об ошибке:

«Могут быть ошибки при входе в приложение. Уже исправляем».

У тех, кому всё же удавалось авторизоваться, отображались некорректные данные о балансе карт, а также не работали платежи и переводы. При этом, судя по комментариям на сервисах мониторинга, у части пользователей, использующих VPN, сервисы продолжали работать без сбоев.

Как сообщили в Т-Банке в ответ на запрос телеканала «Москва 24», неполадки затронули ограниченное число клиентов и носили кратковременный характер. Уже к 12:45 работа сервисов начала восстанавливаться.