Администрация транспортной безопасности США (Transportation Security Administration, TSA) сообщила в среду о том, что один из типов сканеров тела, установленный в 78 аэропортах по всей стране, будет модернизирован таким образом, чтобы больше не показывать изображение обнажённых тел путешественников, согласившись с многомесячной критикой по поводу вмешательства в частную жизнь при использовании этой технологии.

Сообщение появилось, несмотря на решение окружного апелляционного суда, принятое на прошлой неделе, которое поддерживает право правительства на использование сканеров с «технологией усовершенствованного отображения» (advanced imaging technology, AIT). Эти сканеры выводят виртуальное изображение обнажённых тел путешественников перед тем, как они проходят к площадкам терминалов. Обновление программного обеспечения, которое будет установлено на всех 250 с лишним сканерах, использующих технологию миллиметровых волн, будет теперь показывать «обобщённые контуры человека», сообщила TSA.

После первого тестирования в 2007-м году, AIT-сканеры подверглись интенсивному обсуждению в СМИ и в обществе. В дополнение к этому, некоторые исследователи высказывались о том, что безопасность использования таких сканеров не доказана. Также эта технология оказалась неэффективной для выявления контрабанды оружия и взрывчатых вещей. Путешественники начали отказываться от сканирования, но затем подвергались процедуре интенсивного обыска.

«Нашим наивысшим приоритетом является обеспечение безопасности путешествий, и TSA непрестанно занимается исследованием и применением новых технологий для увеличения уровня безопасности путешествий», – заявил Джон Пистоль, руководитель TSA. «Это обновление программного обеспечения позволяет нам продолжать предоставлять высокий уровень безопасности посредством технологии усовершенствованного отображения изображений, которая облегчит пассажирам прохождение через контрольные пункты».

Правительство США сообщило, что они протестировали новое программное обеспечение в феврале и проинформировали Апелляционный суд США по округу Колумбия в марте, когда TSA отстаивало свою позицию в разбирательстве, целью которого был запрет использования сканеров. Тогда TSA не смогла сказать, когда произойдёт обновление программного обеспечения.

Другие 250 сканеров используют технологию рассеивания, результатом которой являются почти эскизные изображения путешественников. Эти 250 с лишним устройств будут протестированы со специально разработанным для них новым программным обеспечением, известным как «автоматическое распознавание цели» (Automated Target Recognition). По словам Правительства США, тестирование начнётся осенью.

Официальные лица заявляют, что пассажиры будут иметь возможность посмотреть на свои «обобщённые изображения», после того, как будут проходить через контрольный пункт в так называемую «стерильную» зону. Сегодня агенты TSA просматривают виртуальные обнажённые изображения пассажиров в отдельной комнате, не предоставляя эту визуализацию путешественникам.

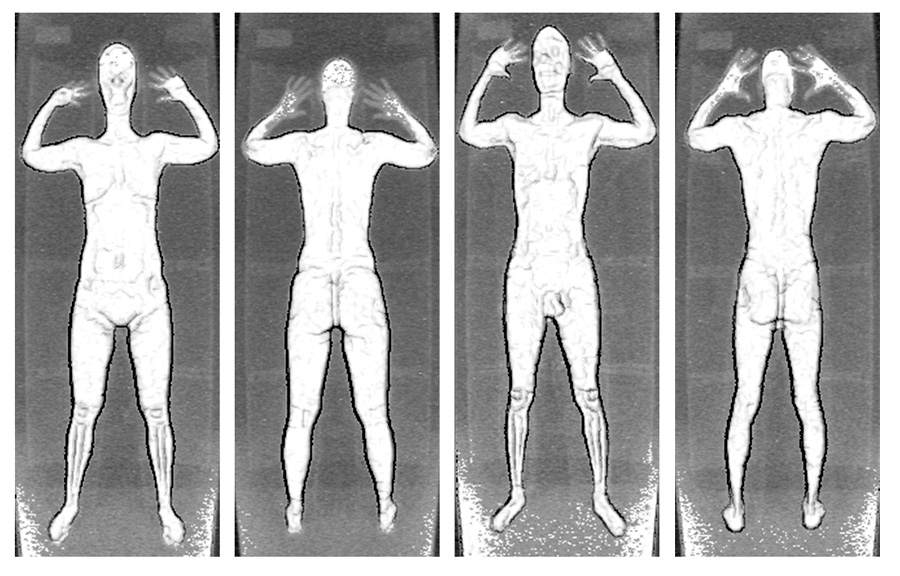

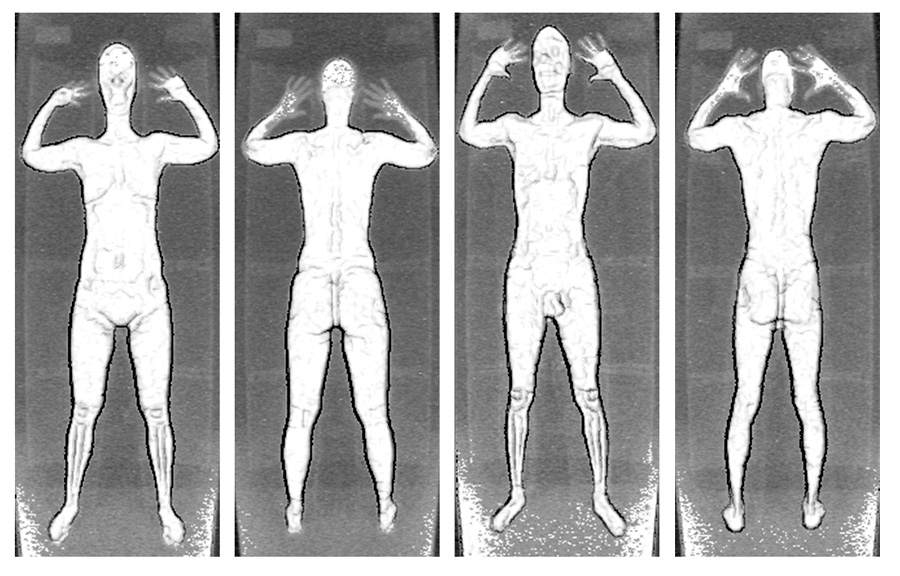

Вот что видит TSA при использовании технологии миллиметровых волн

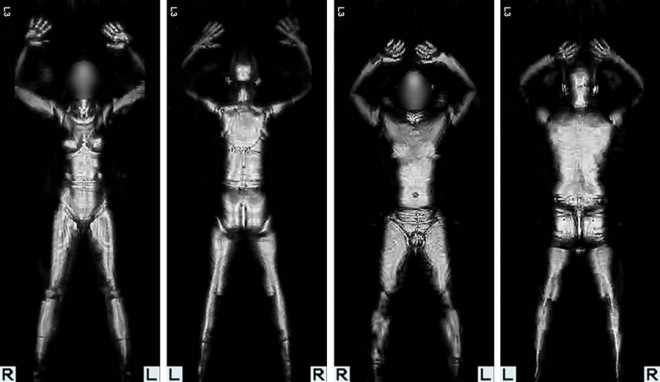

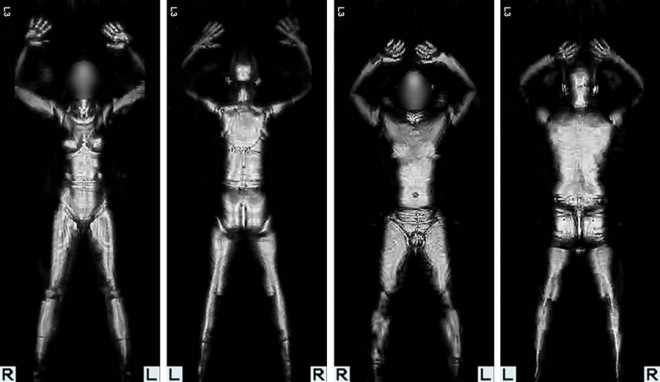

Вот что видит TSA при использовании технологии рассеивания