Нейросети научились встраивать данные в готовые аудиофайлы и генерировать музыку, которая с самого начала содержит скрытую информацию. Это меняет подход к стеганографии: скрытые данные становятся устойчивыми к сжатию и сложнее для обнаружения. Как работают новые методы и какие угрозы они создают?

- 1. Введение

- 2. Как работает классическая аудиостеганография

- 3. Как ИИ меняет аудиостеганографию

- 4. Аудиостеганография в кибербезопасности

- 5. Почему аудио — слепая зона для систем защиты

- 6. Выводы

Введение

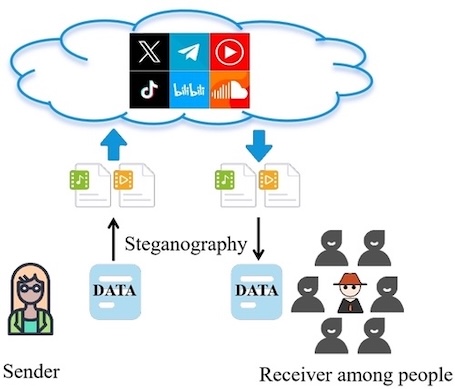

Стеганография — это способ передавать данные так, чтобы они были незаметны в составе другого файла. Десятилетиями она использовалась как в спецслужбах, так и в киберпреступной среде. Информацию скрывали в изображениях, сетевых пакетах и аудиофайлах. В аудио для этого обычно применяли изменение отдельных битов, спектральных коэффициентов или служебных полей.

Однако у классической аудиостеганографии есть существенное ограничение: она работает с уже существующим треком и сильно зависит от того, как этот файл будет обрабатываться. Любое сжатие в MP3, перекодирование для стриминговых сервисов, фильтрация или даже незначительное редактирование могут повредить или полностью уничтожить скрытые данные. Поэтому такие методы хорошо работали в контролируемых условиях, но оказывались нестабильными в реальном медиапотоке, где аудио постоянно проходит через цепочку преобразований.

Ситуацию изменило развитие нейросетей. Вместо модификации готового файла современные модели способны генерировать музыку, в которой скрытые данные заложены изначально. Такой подход получил название «генеративная стеганография» — или, условно, стеганография 2.0.

В этом случае информация встраивается не в готовый аудиофайл, а в сам процесс его создания — в латентное пространство модели. В результате скрытые данные становятся устойчивыми к сжатию, шумам и перекодированию. Для пользователя это обычный трек, ничем не отличающийся от миллионов других. Но для отправителя и получателя — это полноценный канал передачи данных.

Как работает классическая аудиостеганография

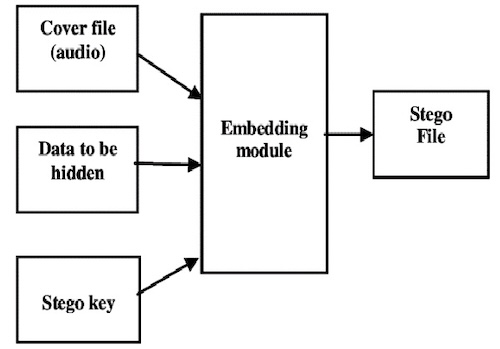

Аудиостеганография работает с уже существующим звуковым файлом и модифицирует те части сигнала, которые либо малозаметны для слуха, либо маскируются естественными свойствами звука. Эти изменения должны быть достаточно малыми, чтобы не влиять на восприятие, но при этом достаточно стабильными, чтобы их можно было извлечь после передачи. Методы делятся на три группы.

Рисунок 1. Базовая модель аудиостеганографии (Источник: Semantic Scholar)

Методы временной области

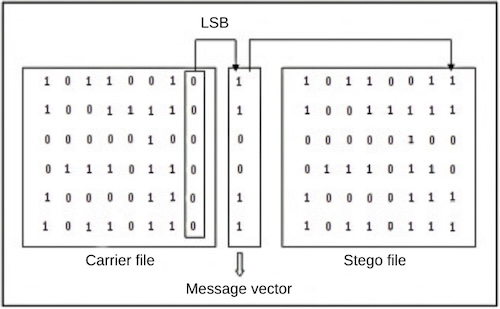

Самый известный и простой подход — LSB-встраивание (Least Significant Bit). В цифровом аудио каждый семпл — это число, описывающее амплитуду звука в конкретный момент времени. У этого числа есть младшие биты, которые почти не влияют на слышимый звук. Если заменить 1–2 младших бита на биты сообщения, слушатель не заметит разницы.

Технически LSB заменяет младший бит каждого PCM-семпла на бит скрытого сообщения. PCM-семпл — это одно числовое значение амплитуды звука (обычно 16-битное), из которых и состоит WAV-файл.

Рисунок 2. Процедура кодирования с использованием младшего значащего бита (Источник: IJARCCE)

Однако LSB работает только в форматах, не использующих сжатие с потерями данных. К ним относятся несжатые форматы (PCM, WAV) и форматы сжатия без потерь (lossless): FLAC, ALAC. Любые преобразования, вносящие потери в аудиоданные (MP3 / AAC-сжатие, нормализация громкости, фильтрация), необратимо разрушают скрытую информацию. Кодек MP3 удаляет или изменяет «незначимые» с его точки зрения фрагменты данных — в том числе биты, в которые была встроена скрытая информация. BER (Bit Error Rate — доля искажённых битов при извлечении сообщения) после MP3 с битрейтом 128 кбит/с фактически стремится к 100 %.

Метод сопоставления (LSB matching, LSB±1) — улучшенный вариант LSB, в котором младший бит не заменяется напрямую. Вместо этого значение семпла увеличивается или уменьшается на 1 так, чтобы последний бит совпал с нужным. Это снижает статистические искажения и позволяет обходить простые тесты вроде хи-квадрат (χ²), но устойчивость к сжатию остаётся низкой: при MP3 / AAC BER обычно превышает 80–90 %. Кроме того, LSB±1 уязвим для более сложного RS-анализа, который выявляет нарушения корреляции между группами семплов.

Рисунок 3. Скрытие сообщения в аудио с помощью модуля WAV в Python (Источник: daniellerch)

Более устойчивые варианты:

- эхо-кодирование — добавляет к сигналу слабое эхо с определённой задержкой, которая кодирует биты;

- кодирование через паузы — данные задаются длиной тишины.

Такие методы лучше переживают сжатие (BER после MP3 128 кбит/с — до 25 %), но их пропускная способность падает до десятков бит в секунду.

Методы частотной области

Аудио разбивается на короткие последовательные фрагменты — фреймы (обычно длительностью 20–50 мс), которые преобразуются в спектр через дискретное косинусное преобразование (DCT) или дискретное вейвлет-преобразование (DWT). После преобразования каждый фрейм описывается набором коэффициентов, которые и используются для встраивания данных.

DCT-методы изменяют коэффициенты средних частот — там, где слух менее чувствителен, а кодеки сохраняют больше информации. Ёмкость составляет обычно 100–500 бит/с (в некоторых реализациях — до нескольких килобит в секунду), однако устойчивость остаётся ограниченной.

DWT-методы гибче — данные распределяют по разным уровням сигнала. В ряде реализаций ёмкость достигает 70 кбит/с, а маскировка лучше, чем у DCT. Качество восстановленного сигнала (PSNR) в типичных реализациях превышает 50 дБ. При этом DWT обычно обеспечивает лучшую устойчивость к сжатию и другим видам обработки по сравнению с DCT, хотя и не является абсолютно защищённым от них.

Методы, работающие на уровне кодеков

Эти методы работают не с самим звуком, а на этапе его сжатия. Данные встраиваются прямо в битовый поток MP3 или AAC: в параметры квантования, избыточные биты или служебные поля.

Например, программа MP3Stego берёт исходный WAV-файл, сжимает его в MP3 и на этапе кодирования встраивает сообщение в битовый поток. Пропускная способность невысокая — около 1,6–2 кбит/с. На низких битрейтах (ниже 96 кбит/с) алгоритм может работать нестабильно.

Преимущество методов уровня кодеков — устойчивость. Поскольку данные встроены в сам процесс сжатия, они не разрушаются при воспроизведении, но могут пострадать при смене кодека. Минусы — низкая ёмкость, зависимость от конкретного кодека (MP3, AAC) и необходимость доступа на уровне кодировщика, что сложнее, чем работа с готовым WAV-файлом.

Ограничения классических подходов

Классические методы стеганографии зависят от структуры исходного аудиофайла и плохо переносят любые преобразования. Сжатие с потерями, нормализация громкости, обрезка, фильтрация и стриминг нарушают изменённые биты или спектральные коэффициенты, из-за чего скрытые данные частично или полностью разрушаются.

Большинство методов также оставляют статистические артефакты, которые выявляются χ²-тестом, RS-анализом и другими базовыми техниками стегоанализа. Поэтому классическая аудиостеганография надёжна только в контролируемых условиях, где формат и цепочка обработки не меняются.

Как ИИ меняет аудиостеганографию

Современные методы смещают фокус с «куда встроить данные» на «как создать сигнал, который уже их содержит». Это достигается за счёт нейросетей, которые работают либо как оптимизатор классических методов, либо как генератор аудио.

Нейросети в классических схемах

Даже без генерации аудио нейросети меняют процесс встраивания. Они анализируют сигнал с учётом психоакустики и поведения кодеков, автоматически определяя, где размещать данные. Нагрузка распределяется по всему сигналу. Учитываются частоты, которые будут потеряны при сжатии, минимизируются искажения. Такие схемы лучше переживают перекодирование и шум, чем LSB или простые спектральные методы.

Генеративная стеганография

Аудио не модифицируется, а создаётся заново с заложенной информацией. Сообщение кодируется во внутреннем представлении модели и влияет на синтез звука. Нет оригинала и изменённой версии, нет локальных артефактов внедрения, устойчивость выше.

Такой подход используется в потоковых моделях (flow-based) на базе RealNVP (Real-valued Non-Volume Preserving) — архитектуры нейросети, которая позволяет обратимо преобразовывать данные. Из сообщения формируется аудиосигнал, а затем из этого сигнала можно восстановить исходную информацию. Качество звука при этом сопоставимо с обычными аудиофайлами. Для таких задач часто выбираются спектрально плотные жанры (инструментальная музыка, эмбиент), где проще маскировать изменения.

Примеры, которые уже реализованы:

MIDI-GAN генерирует искусственный MIDI-файл, который сам по себе является стегоносителем для секретного сообщения. MIDI — не аудио, а набор инструкций для синтезатора. Скрытые данные встраиваются в последовательность нот, громкость (velocity) или длительности. Его главное преимущество — независимость от сжатия. Данные не повреждаются, а BER остаётся ниже 3 % даже при 128 кбит/с, так как MIDI-инструкции синтезируются заново при воспроизведении.

BirdsSong разделяет аудио на контент (что звучит) и стиль (тембр, манера). Генератор комбинирует нужный стиль с секретным сообщением и создаёт стегоаудио в заданном стиле (джаз, классика), сохраняя сообщение в содержательной части.

У генеративных методов есть и слабые стороны. Они зависят от конкретной модели: кодер (encoder) и декодер (decoder) должны быть обучены в паре и использовать одинаковые параметры, иначе данные не восстановить. Некоторые модели чувствительны к постобработке: даже незначительная фильтрация или изменение формата могут нарушить целостность сообщения. Кроме того, для их работы требуются значительные вычислительные ресурсы.

Латентное пространство и инвертируемые модели

Латентное пространство (latent space) — это компактное внутреннее представление данных, которое нейросеть создаёт в процессе обучения. В стеганографии это означает, что скрытое сообщение кодируется не в самих аудиоданных (битах или частотах), а в той сжатой абстрактной форме, из которой модель затем генерирует звук.

Принципиальное отличие от частотной области (frequency domain) в том, что в частотной области данные встраиваются в конкретные коэффициенты спектра (например, через модификацию амплитуды или фазы определённых частот). Эти изменения можно локализовать и потенциально удалить, проанализировав спектр. В латентном пространстве же данные распределены по всей внутренней структуре модели — их нельзя выделить или модифицировать без существенного искажения аудиосигнала. Стандартный анализ аудио (например, спектральный или статистический) не позволит надёжно обнаружить или извлечь скрытое сообщение, так как оно не проявляется напрямую в аудиоданных.

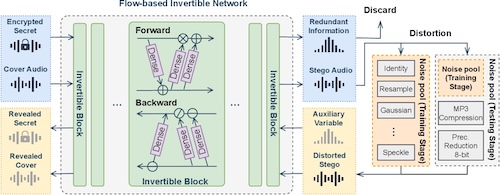

InvASNet (Invertible Audio Steganography Network) — пример такой модели. Она раскладывает аудио на компоненты (например, на низкочастотные и высокочастотные составляющие) и встраивает секретное сообщение в высокочастотную полосу. Высокочастотные компоненты менее заметны для человеческого слуха, поэтому искажения минимальны. При этом благодаря обратимости модели можно восстановить исходный аудиосигнал с минимальным искажением после извлечения сообщения.

InvASNet показывает BER менее 3 % после MP3-сжатия с битрейтом 128 кбит/с и 5–8 % при 64 кбит/с. Нормализация громкости практически не влияет на сообщение (BER менее 1 %), а при зашумлении SNR > 15 дБ ошибки не превышают 5 %.

Рисунок 4. Структура обратимой нейронной сети и шумовых слоёв: прямой и обратный процессы (Источник: arXiv)

Диффузионные модели

Диффузионные подходы используют принцип постепенной генерации сигнала — от случайного шума к готовому аудио. Если встроить сообщение в начальное состояние (шум), оно распределяется по всему сигналу в процессе генерации. Данные становятся частью всей структуры аудио, локальные изменения не разрушают сообщение, файл не содержит явных аномалий.

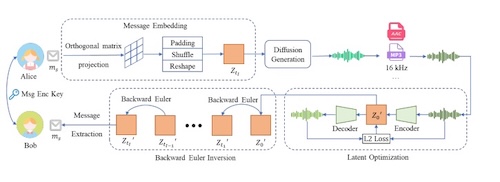

PRoADS (Provably Secure and Robust Audio Diffusion Steganography) — одна из первых реализаций диффузионной стеганографии для аудио. Метод встраивает секретные сообщения в начальный шум диффузионных моделей через ортогональную матричную проекцию. Для решения проблемы ошибок реконструкции при обратном преобразовании, приводящих к высокому BER, авторы используют латентную оптимизацию и обратный метод Эйлера. В результате экспериментов схема демонстрирует BER 0,15 % при сжатии MP3 с битрейтом 64 кбит/с, что значительно превосходит существующие методы.

Рисунок 5. Общая структура PRoADS (Источник: arXiv:2603.10314v1)

Основное преимущество диффузионного подхода — устойчивость к обнаружению глубокими стегоанализаторами при высоком качестве стегоаудио. Однако практическое внедрение ограничено высокими вычислительными затратами. Для задач, требующих мгновенной реакции (например, встраивание в реальном времени в голосовых звонках), такие методы пока неприменимы. Они больше подходят для асинхронных сценариев: подготовка файлов заранее, стегоконтейнеры для длительного хранения или передачи, где задержки не критичны.

Ультразвуковой канал

Фреймворк Ultrasonic Agentics внедряет зашифрованные команды в частотный диапазон 18–20 кГц. Эти частоты не слышны человеку, но микрофоны смартфонов, умных колонок и ноутбуков их воспринимают. Для повышения надёжности передачи команды шифруются (AES-256-GCM) и кодируются с коррекцией ошибок.

Команды могут передаваться через обычное аудио или видео, размещённое на видеохостингах, в соцсетях или по телевидению. Например, пользователь смотрит рекламный ролик, а его устройство на заднем плане получает ультразвуковые команды — открыть фишинговый сайт.

Работоспособность зависит от характеристик микрофона: часть смартфонов и ноутбуков программно ограничивает диапазон выше 18 кГц, но многие модели всё ещё воспринимают ультразвук.

Спайковая стеганография для edge-устройств

SteganoSNN использует спайковые нейронные сети (Spiking Neural Networks, SNN), которые имитируют работу биологических нейронов и потребляют очень мало энергии. Аудиосигнал преобразуется в последовательности импульсов (спайк-трейны), данные шифруются и встраиваются в младшие биты RGBA-изображений.

Для уменьшения заметных искажений применяется алгоритм смешивания (дизеринг). Реализация на программируемой микросхеме FPGA позволяет работать в реальном времени на периферийных устройствах (камерах, дронах или устройствах интернета вещей). Метод обеспечивает ёмкость 8 бит на пиксель и высокое качество изображения (отношение сигнал/шум PSNR составляет 40–41 дБ).

Хотя SteganoSNN работает с аудиосигналом, данные встраиваются в изображение, поэтому это мультимодальная схема, а не чистая аудиостеганография. Тем не менее подход важен, потому что показывает, как стеганография может работать на периферийных устройствах с ограниченными ресурсами.

Таблица 1. Обобщённые оценки методов аудиостеганографии на основе обзора научных публикаций

|

Метод |

Ёмкость |

BER после MP3 (128 кбит/с) |

Устойчивость к нормализации |

Устойчивость к шуму (SNR >15 дБ) |

Особенности |

|

LSB (временная область) |

до 88 кбит/с (стерео) |

почти 100 % (данные нечитаемы) |

отсутствует (разрушается) |

низкая (BER >30 %) |

Работает только в несжатом PCM. Легко обнаруживается. |

|

DCT (частотная область) |

100–500 бит/с |

выше 20 % |

низкая |

низкая (BER 15–20 %) |

Изменяет средние частоты. Ограниченная устойчивость. |

|

DWT (частотная область) |

до 70 кбит/с |

выше 10 % |

низкая |

средняя (BER 10–15 %) |

PSNR >50 дБ. Лучшая маскировка, чем DCT |

|

Методы уровня кодеков |

1,6–2 кбит/с |

менее 1 % (в том же кодеке) |

высокая |

средняя |

Устойчивы при перекодировании в тот же кодек, но не при смене. |

|

Генеративные |

зависит от модели |

менее 5 % |

высокая (BER <2 %) |

средняя (BER 5–10 %) |

Создают аудио с нуля. Нет артефактов встраивания. |

|

Инвертируемые (обратимые) |

скрытие одного потока в другом |

менее 3 % |

очень высокая (BER <1 %) |

высокая (BER <5 %) |

Сообщение в высокочастотной полосе. Полное восстановление оригинала. |

|

Диффузионные |

зависит от модели |

менее 1 % (при 64 кбит/с) |

очень высокая (BER <1 %) |

очень высокая (BER <3 %) |

Максимальная устойчивость к сжатию. Высокие вычислительные затраты. |

Что это меняет для информационной безопасности

Современная аудиостеганография больше не привязана к структуре конкретного файла. Данные встраиваются с учётом будущих преобразований (сжатие, перекодирование) либо закладываются на этапе генерации самого аудиосигнала. В отличие от классических методов, где сообщение привязано к битам или коэффициентам, нейросетевые подходы распределяют информацию по всей внутренней структуре модели или сигнала.

В результате скрытая информация сохраняется даже после сжатия, нормализации и стриминга, а аудиофайл не содержит явных признаков внедрения. Стандартные методы анализа — статистические и спектральные — теряют эффективность. Аудио становится устойчивым и трудно обнаруживаемым каналом передачи информации.

Аудиостеганография в кибербезопасности

Аудиостеганография — технология двойного назначения. Те же методы, что используются для защиты контента, могут применяться для скрытой передачи данных.

Легитимные применения

В бизнесе аудиостеганография используется для цифровых водяных знаков. Они позволяют подтвердить авторство, отслеживать распространение контента, выявлять утечки. Такие решения применяются в медиахолдингах, стриминговых сервисах, образовательных платформах. Водяной знак добавляется автоматически и сохраняется при перекодировании и стриминге.

Атаки с использованием стеганографии

Вредоносные программы, использующие стеганографию, выделяют в отдельную категорию — «стегомалварь» (stegomalware). Они прячут полезную нагрузку или команды внутри легитимных аудиофайлов, обходя сигнатурные детекторы.

В MITRE ATT&CK стеганография выделена как отдельная техника, охватывающая несколько тактик:

T1027.003 — Obfuscated Files or Information: Steganography (сокрытие данных в файлах). Используется для сокрытия вредоносного кода или украденных данных внутри аудио, изображений, видео. Относится к тактике «Уклонение от защиты» (Defense Evasion, TA0005).

T1001.002 — Data Obfuscation: Steganography (маскировка командно-контрольного трафика). Применяется для скрытой передачи команд и управления вредоносными программами. Относится к тактике «Управление и контроль» (Command and Control, C2, TA0011).

Дополнительно стеганография может использоваться для эксфильтрации данных (Exfiltration, TA0010) — тактики, отвечающей за кражу информации. Похищенные данные встраиваются в аудиофайлы и передаются без подозрений.

С точки зрения ИБ аудиостеганография — это прежде всего скрытый канал передачи данных, который не анализируется стандартными средствами защиты. В отличие от шифрования, которое сигнализирует о факте передачи секрета, стеганография скрывает сам факт коммуникации. Ниже — ключевые сценарии, подтверждённые реальными атаками.

Эксфильтрация данных

Аудио используется как контейнер для вывода информации за периметр. Данные встраиваются в обычный трек и передаются через почту, мессенджеры или облака. Для DLP это выглядит как безобидный медиафайл.

В марте 2026 года группа TeamPCP скомпрометировала официальный Python SDK для API Telnyx на PyPI, загрузив вредоносные версии 4.87.1 и 4.87.2. Вредоносный код загружал с C2-сервера WAV-файл ringtone.wav, внутри которого с помощью стеганографии был скрыт вредоносный код, извлекавшийся с помощью XOR-шифрования и выполнявшийся в памяти.

На Windows загружался другой WAV-файл (hangup.wav), из которого извлекался исполняемый файл msbuild.exe, помещаемый в автозагрузку. На Linux и macOS вредонос крал SSH-ключи, токены облачных сервисов, криптовалютные кошельки и переменные окружения.

Рисунок 6. Стеганографическая коммуникация через социальные сети (Источник: ACM)

Скрытый C2-канал

Вредоносная программа периодически загружает аудио с публичной платформы (видеохостинги, соцсети), извлекает команды и выполняет их. Сетевой трафик выглядит как обычный HTTPS.

Пример — Android-троян BeatBanker, обнаруженный «Лабораторией Касперского» в марте 2026 года. Он сочетал функции банковского трояна и скрытого майнера Monero. Для обхода обнаружения он непрерывно воспроизводил почти неслышную 5-секундную аудиопетлю на китайском языке, предотвращая завершение процесса. Троян распространялся через поддельные сайты, имитирующие магазин приложений, и подменял адреса получателя в криптовалютных транзакциях. Аудиопетля использовалась не для передачи данных, а для удержания процесса в активном состоянии.

В 2024–2025 годах группа APT28 (также известная как Fancy Bear, UAC-0001) атаковала украинские госструктуры через мессенджер Signal. Фишинговый документ «Акт.doc» запускал макрос, который сохранял PNG-файл со скрытым с помощью стеганографии шелл-кодом. Финальным этапом загрузки становился WAV-файл sample-03.wav. Загрузчик извлекал вредоносный код прямо из аудиоданных и выполнял его в памяти, не оставляя следов на диске.

Таким образом разворачивался бэкдор BeardShell, обеспечивающий полный удалённый контроль и долгосрочную шпионскую деятельность: он выполнял присылаемые PowerShell-скрипты, а результаты передавал через облачный сервис Icedrive. Для маскировки управления также использовались API легитимных облачных сервисов Koofr и Icedrive.

Почему аудио — слепая зона для систем защиты

Большинство корпоративных систем безопасности — от анализа трафика до DLP и SIEM — ориентированы на текст, документы и изображения. Аудиофайлы (WAV, MP3, AAC, OGG, M4A) проходят через инфраструктуру как обычный медиаконтент и почти никогда не подвергаются глубокой проверке.

Это связано с двумя причинами.

Первая: изображения — статичный массив пикселей. Каждый пиксель можно анализировать независимо, а признаки стеганографии (LSB-артефакты, статистические отклонения, нарушения корреляций) хорошо изучены. Поэтому есть зрелые инструменты стегоанализа изображений (StegExpose, StegDetect, StegSecret), которые быстро сканируют файл и находят аномалии.

Аудио — непрерывный временной сигнал. Изменения в нём нужно отслеживать не как статическую ошибку, а как аномалию в динамике сигнала: в спектре, фазе, временных корреляциях, эхо-паттернах. Это требует более сложных алгоритмов — быстрое преобразование Фурье (FFT), анализ спектрограмм, фазовых признаков, моделей психоакустики. Готовых и зрелых инструментов для аудиостегоанализа гораздо меньше (например, StegoHound, StegoScan), и они уступают по качеству и распространённости.

Вторая причина: человеческое ухо и глаз по-разному реагируют на искажения. Небольшие изменения яркости пикселя на изображении могут остаться незамеченными, тогда как едва заметный шум или фазовый сдвиг в аудио способны вызвать дискомфорт у слушателя. Поэтому встраивание данных в аудио — сложная инженерная задача, требующая тонкого учёта психоакустических моделей.

Аналогично, обнаружение таких малозаметных встраиваний также является более сложной задачей. Наборы признаков для аудиостегоанализа всё ещё активно исследуются, в то время как для изображений подобные признаки (например, коэффициенты вейвлет-преобразований, марковские цепи) уже хорошо изучены и реализованы на практике.

Для злоумышленника это создаёт удобный канал: аудио можно передавать через почту, мессенджеры, облачные хранилища и стриминговые сервисы, не вызывая подозрений. В отличие от шифрования, которое сигнализирует о факте передачи секрета, стеганография скрывает сам факт коммуникации — и стандартные сигнатуры здесь бессильны.

Для специалиста службы мониторинга безопасности (SOC):

- существующие правила корреляции, нацеленные на выявление сетевых аномалий, не срабатывают, поскольку трафик выглядит как обычный HTTPS-запрос к популярным сервисам;

- без инструментов стегоанализа (нейросетевые детекторы, анализ энтропии, проверка спектрограмм) аудиофайлы остаются неразгаданными;

- атаки не оставляют следов в системных журналах, а их признаки скрыты в содержимом аудиофайлов, которое большинство систем не умеют анализировать.

Проблема есть и на уровне сетевой инфраструктуры. В российском сегменте интернета трафик проходит через технические средства противодействия угрозам (ТСПУ), использующие глубокий анализ пакетов (DPI). Но аудио- и видеопотоки — особенно зашифрованные — представляют собой огромный объём данных, который невозможно анализировать в реальном времени без серьёзного падения производительности.

Встраивание команд C2 или похищенных данных в потоковое видео, аудиозвонки через российские мессенджеры и видеосервисы, а также в MP3-файлы делает их блокировку на уровне DPI практически нереализуемой без полного отключения сервиса.

Исследования в области стегоанализа в России ведутся. В 2025 году в Самарском университете представили систему выявления стеганографических сообщений в аудио, использующую спектральный анализ, фазовые и эхо-методы. Но массовое внедрение таких ML-детекторов в корпоративных SOC и DLP пока редкость: они требуют вычислительных ресурсов, специализированных моделей и экспертизы, которой у большинства компаний нет.

Выводы

Снизить риск утечек через аудио можно и без внедрения дорогих нейросетевых систем. DLP-решения позволяют контролировать передачу аудиофайлов: достаточно ограничить отправку WAV-файлов сотрудникам, которым они не нужны по работе, установить лимиты на размер файлов (5–10 МБ) и отслеживать частоту их передачи. Это снижает риск классической стеганографии, хотя не защищает от генеративных методов, устойчивых к сжатию.

Дополнительные признаки можно выявлять через анализ энтропии: у обычной музыки она ниже, чем у аудио со скрытыми данными. Аномалии в метаданных (постоянный битрейт MP3, необычные служебные поля) также могут указывать на стеганографию.

Отдельного внимания требует голосовая инфраструктура. Объём собираемых аудиоданных нужно минимизировать, а записи удалять после истечения сроков хранения. Голосовой трафик следует шифровать (SRTP, SIP-TLS), а архивы хранить в зашифрованном виде. Доступ к микрофонам и записям должен контролироваться через ролевую модель.

DLP и EDR-системы могут блокировать передачу персональных данных в аудиофайлах, а журналирование всех действий с микрофонами и записями с отправкой логов в SIEM помогает выявлять подозрительные операции. Для доступа к хранилищам записей и настройкам IP-телефонии необходима 2-факторная аутентификация. Регулярные обновления устройств и ПО снижают риск эксплуатации уязвимостей, а обучение сотрудников помогает распознавать подмену и фальсификацию аудиоконтента.

Эти меры перекрывают основные пути утечки через аудио — как через файлы, так и через голосовые каналы — и не требуют значительных вложений.