Аналитическая система StaffCop Enterprise собирает данные и упорядочивает их в события. В статье рассказано, какие угрозы информационной безопасности попадают в события, какие действия можно совершать над событиями разных типов. На какую угрозу влиять и что делать?

- Введение

- Операции с файлами

- Перехваченный файл

- Печать документов

- Буфер обмена

- Внешние диски

- FTP

- Почта

- Интернет-пейджер

- Поисковый запрос

- Посещение сайтов

- Сеть

- Системный лог

- Выводы

Введение

Ознакомившись со статьей, специалисты по безопасности и руководители компаний оценят преимущества системы, если еще не используют StaffCop Enterprise. Администраторы системы освежат и упорядочат знания, если компании уже купили лицензии и начали работать.

Материал делится на две части, чтобы объем информации было легче усвоить. Из первой публикации читатели узнают о событиях, которые связаны с файлами и интернетом. Вторая часть расскажет о событиях, которые связаны с пользовательской активностью, учетом программ и оборудования.

Для удобства ссылок события получили порядковые номера и сгруппированы по тематике.

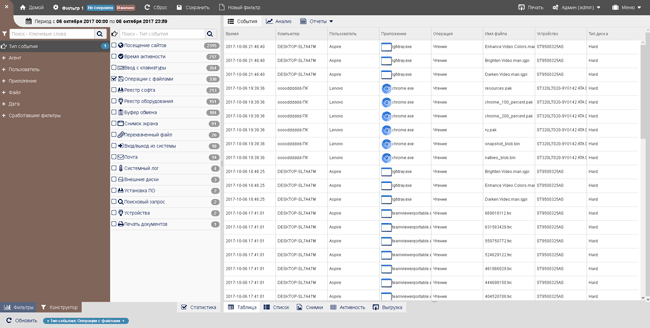

Операции с файлами

Информация хранится в файлах. Пользователи взаимодействуют с файлами при помощи приложений. Чтобы охарактеризовать действие с файлом, администратор системы должен знать обстоятельства события.

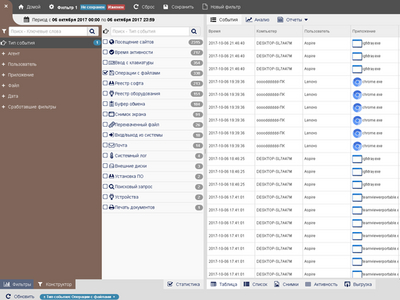

В лог событий «Операции с файлами» попадают буквально все файловые операции, которые совершили пользователи и приложения.

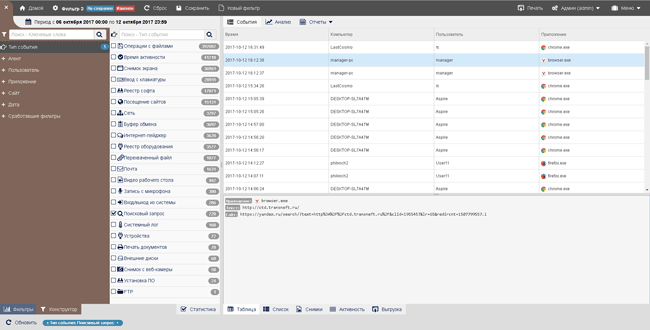

Для событий администратор видит время операции, компьютер, на котором ее совершили, пользователя и приложение, совершивших операцию. Таблица может сортировать операции по типу: чтение, запись, копирование, перенос или удаление.

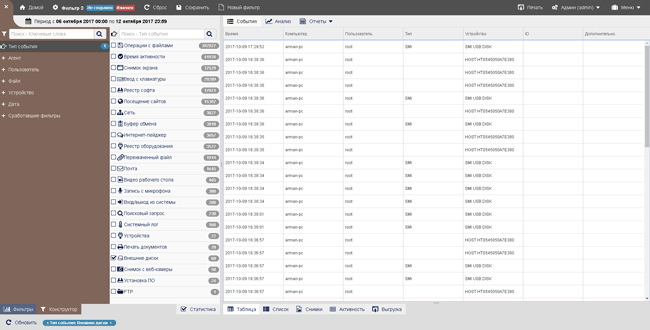

Рисунок 1. Операции с файлами в StaffCop Enterprise

Пример: на сетевом диске пропали файлы и администратор выясняет, кто их удалил.

В типах измерений администратор выбирает сетевой диск, чтобы отфильтровать результаты. Измерение по файловой операции удаления уточняет фильтр . По измерениям расширений файлов администратор находит нужные типы информации.

Таблица сформированной статистики пользователей показывает, какие файлы были удалены и каким пользователем. Администратор может распечатать таблицу и приложить ее к отчету по инциденту для руководства.

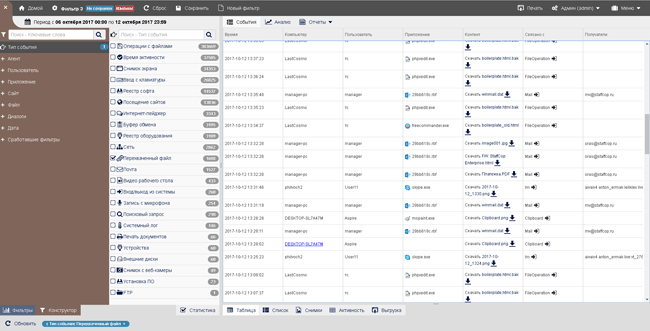

Перехваченный файл

Лог событий «Перехваченный файл» содержит теневые копии файлов, которые отправили электронной почтой, мессенджерами, загрузили из браузера или облачного хранилища.

Примечание: чтобы получать теневые копии в поле «Контент», включите системный модуль «Теневое копирование».

Рисунок 2. Перехваченный файл в StaffCop Enterprise

Пример: при расследовании инцидента администратор требует копии файлов для определенного пути.

Для файлов, которые попадут под маску пути, система снимет резервную копию.

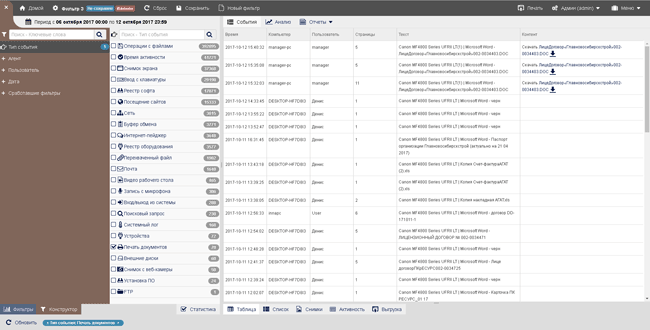

Печать документов

Чернила и бумага кажутся несущественной статьей расходов, пока сотрудники не начинают использовать ресурсы в личных целях.

Рисунок 3. Печать документов в StaffCop Enterprise

Записи событий типа «Печать документов» показывают пользователя, время и документ, который он распечатал.

«Отчет — Сводная статистика» покажет количество напечатанных документов и страниц по отдельным пользователям в табличном виде и общую сумму за выбранный период времени. Администратор увидит, кто печатал книги или документы в личных целях.

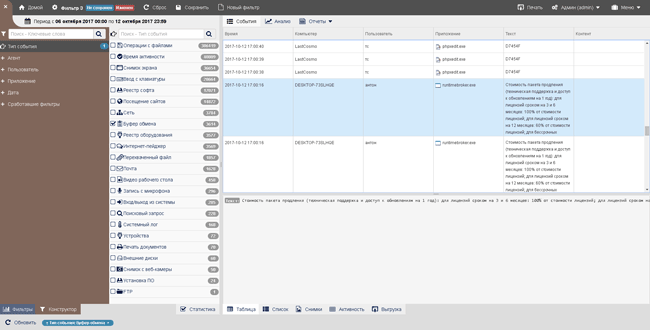

Буфер обмена

Пользователи работают с конфиденциальной информацией не только в файлах, но и в приложениях, таких как, например, почтовый клиент. Часть текста важного документа может быть скопирована и отправлена.

Текстовое содержимое буфера перехватывается аналитической системой и сохраняется в одноименном типе событий, где ждет анализа и реакции администратора.

Рисунок 4. Буфер обмена в StaffCop Enterprise

В буфер обмена попадает конфиденциальная информация из внутренних документов. Поиск по событию «Буфер обмена» и по «Ключевому слову» покажет события, связанные с чувствительной информацией. Созданный фильтр можно сохранить и использовать в будущем для быстрого доступа.

Чтобы получить доступ к тексту, который скопировал пользователь, включите системный модуль «Буфер обмена».

Внешние диски

Флешка остается популярным каналом утечки конфиденциальных данных из корпоративной сети.

История событий типа «Внешние диски» показывает обстоятельства подключения к компьютеру внешних запоминающих устройств.

Статистика копирования файлов по пользователям отображается через «Устройства — Тип диска — Removable».

Детализация операций копирования файлов на съемные носители происходит через «Файл — Операция — Копирование/Создание» в списке измерений — «Имя файла». Администратор получает список файлов, которые были скопированы с/на съемные носители.

Рисунок 5. Внешние диски в StaffCop Enterprise

Пример: по умолчанию при копировании на съемные носители система перехватывает файлы. Администратор применит поиск по «Ключевым словам» в содержимом перехваченных файлов. Сохранит фильтр с ключевыми словами, чтобы получить уведомление, когда файл с нужным содержимым попадет в фильтр.

Система покажет, кто из сотрудников передавал служебный или личный съемный носитель и какие файлы были скопированы или прочитаны. Такая выборка помогает в анализе движения файлов внутри компании и для построения диаграммы связей.

Администратор увидит, какие из файлов были переданы на съемные носители, куда двигались и по каким информационным каналам проходили внутри компании. Кто имел доступ к файлам, а также факты передачи данных за пределы компании. Выборки фактов помогут в расследовании инцидентов.

FTP

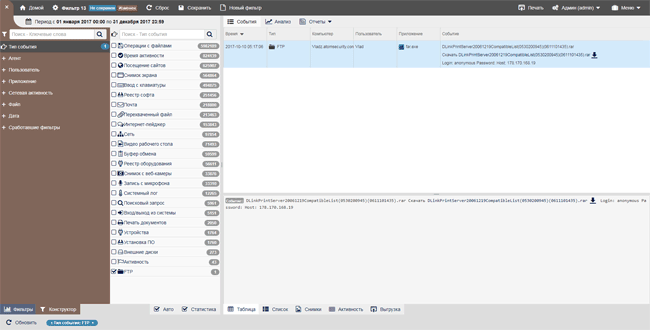

Администратор знает, когда пользователь обращается к FTP.

Для сеанса сохраняются имя пользователя, пароль и IP-адрес FTP-сервера, загружаемые и выгружаемые файлы, их теневые копии.

Рисунок 6. FTP в StaffCop Enterprise

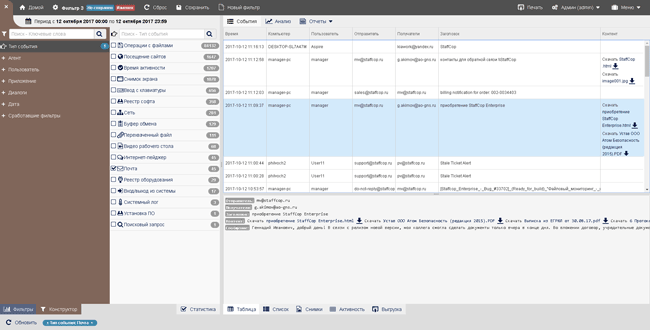

Почта

Электронная почта — второй по популярности способ кражи конфиденциальной информации сотрудниками.

Обстоятельства почтовых отправлений включают не только отправителя, получателя и тему письма, но и содержание с вложениями.

Чтобы события сохранялись в лог, необходимо включить модули «Электронная почта», «Веб-почта» и «Мониторинг сети».

Рисунок 7. Почта в StaffCop Enterprise

Пример: популярное действие — это просмотр всех адресов отправителей, не принадлежащих вашему локальному домену, выделение всех пользователей. Сотрудники используют почту для обмена письмами и файлами в веб-интерфейсе браузера или в почтовых клиентах, которые не совпадают с локальным доменом организации.

Чтобы обнаружить эти события, нужно выбрать измерение «Переписка — Канал общения», канал общения «Почта\mail». Измерение — «Переписка — Направление», направление — «Исходящие».

Добавьте в фильтр измерений «Переписка — Домен отправителя» и выберите в качестве «Домена отправителя» локальный домен компании (или домены) и в свойствах этого домена поставьте опцию «Антифильтр».

Система покажет всех адресатов-отправителей, которые отправляли почту не с корпоративного домена. В измерении «Пользователь» находится детализация с описанием участников переписки. Детализация отразит файлы-вложения, содержимое переписки и позволит искать по ключевым словам.

Набор фильтров можно сохранить и использовать в будущем, чтобы получить оперативную информацию или уведомления на почту администратора.

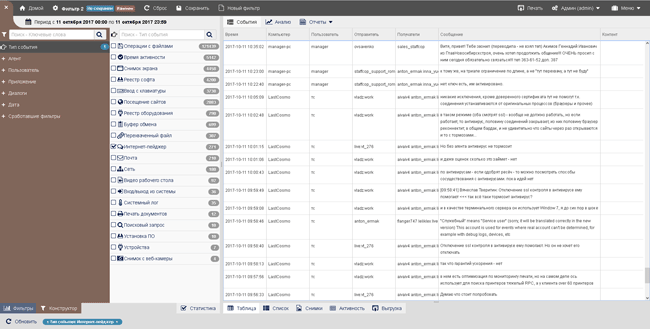

Интернет-пейджер

Мессенджеры, такие как Skype, WhatsApp и Telegram, набирают популярность и становятся в один ряд с электронной почтой в качестве популярного канала утечки информации.

Чтобы сохранять истории переписок, необходимо включить модули «Интернет-пейджеры» и «Мониторинг сети», «Снимки экрана», «Ввод с клавиатуры».

Рисунок 8. Интернет-пейджер в StaffCop Enterprise

Два популярных варианта использования фильтров с типом события «Интернет-пейджер»:

Поиск файлов и пользователей, которые передавали их.

Поиск срабатываний словарей — потенциальных угроз для компании.

Для первого пункта в измерении «Переписка» нужно выбрать в качестве «Канала общения» канал с именем «Mail» и измерение «Инвертирование», чтобы указать все протоколы обмена сообщениями, кроме почтового.

В измерении «Тип события» выбрать «Перехваченный файл» и увидеть файлы, которые были перехвачены по каналам передачи сообщений, кроме почтового.

Второй пункт работает по умолчанию и позволяет по предустановленным наборам слов в категории «Нецензурная лексика» и «Словарь наркоманского сленга» видеть, кто и когда употреблял такие слова в переписке.

Для этого в измерении «Сработавшие фильтры» выбрать фильтр — «Словарь ненормативной лексики \ Словарь наркоманского сленга». Сработавшие фильтры окажутся в правой части окна, «линзе».

В измерении — «Приложение» выбрать приложение для детализации, если мессенджеры использовались в виде веб-версий, то перейти в измерение «Сайт» и просмотреть детализацию на сайтах.

Поисковый запрос

Пользователь гуглит способы решения рабочих задач или ищет новое место работы.

Узнать, что именно ищет пользователь, помогает тип события «Поисковый запрос». Лог содержит запросы, которые ввел пользователь в популярных поисковиках.

Для записи событий включите модуль «Поисковые запросы».

Рисунок 9. Поисковый запрос в StaffCop Enterprise

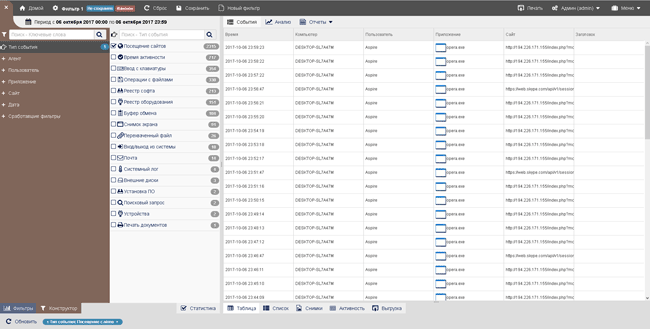

Посещение сайтов

По аналогии с поисковыми запросами интернет-серфинг пользователя делится на продуктивный и непродуктивный. Оценку истории посещений администратор дает с помощью типа событий «Посещение сайтов».

Включите модули «Веб-трафик» и «Мониторинг сети» для записи событий.

Рисунок 10. Посещение сайтов в StaffCop Enterprise

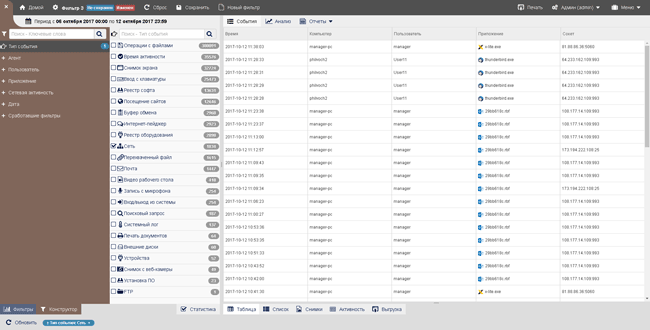

Сеть

Злонамеренные сетевые подключения не всегда инициируются пользователем. Возможно, на компьютере работает вредоносное приложение, которое использует вычислительные мощности или передает информацию за пределы корпоративной сети.

Администратор определит, по каким IP-адресам и портам производились соединения в типе событий «Сеть».

Для ведения лога включите модуль «Мониторинг сети».

Рисунок 11. Сеть в StaffCop Enterprise

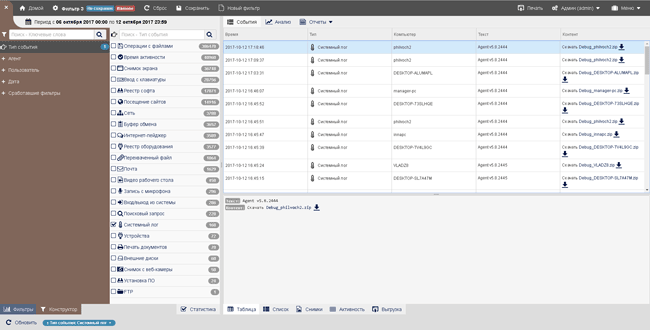

Системный лог

Тип событий «Системный лог» использует техническая поддержка StaffCop Enterprise для анализа работы системы.

Для ведения лога включите модуль «Режим отладки».

Рисунок 12. Системный лог в StaffCop Enterprise

Выводы

События информационной безопасности StaffCop Enterprise покрывают файловый контроль и сетевые подключения.

Администратор может отследить перемещения файлов от момента создания, если включит необходимые модули и верно настроит систему.

Сетевые подключения и посещения ресурсов не остаются незамеченными и доступны для анализа администратором.

Во второй части расскажем о событиях, которые связаны с пользовательской активностью, учетом программ и оборудования. Следите за новостной лентой.

Бесплатно скачать полифункциональную версию на 5 агентов можно на сайте производителя: https://www.staffcop.ru/download