Могут ли внешние центры мониторинга и оперативного реагирования на инциденты информационной безопасности рассматриваться как альтернатива собственному SOC (Security Operations Center), является ли величина EPS (Events Per Second) справедливым фактором определения стоимости услуг коммерческих SOC и стоит ли отдавать Threat Intelligence на аутсорсинг — эти и другие вопросы мы обсудили с ведущими экспертами отрасли в рамках проекта AM Live.

- Введение

- Безопасность заказчика — ключевой приоритет коммерческого SOC

- Функции, технологии и ценообразование внешнего центра мониторинга безопасности

- Ответственность коммерческого SOC перед заказчиком

- Как поменять центр мониторинга кибербезопасности

- Выводы

Введение

Передача функций мониторинга безопасности стороннему подрядчику — тема не новая. Мы обсуждали проблемы выбора такого провайдера в одном из первых прямых эфиров конференции AM Live. С тех пор аутсорсинг функций SOC стал привычным инструментом обеспечения безопасности не только для крупных компаний, но и для относительно небольших организаций с развитой сетевой инфраструктурой. Ключевые вопросы заказчиков также претерпели изменения: всё чаще провайдерам требуется не столько доказывать собственно необходимость коммерческих SOC, сколько рассказывать о своём технологическом стеке и гарантиях безопасности.

Мы решили вернуться к теме коммерческих SOC в проекте AM Live, чтобы обсудить с представителями сервис-провайдеров, как они защищают клиентов от атак через свою инфраструктуру, какие услуги помимо мониторинга готовы предоставить заказчикам и на чём основано ценообразование в этой сфере.

В 2019 году мы провели сравнение услуг коммерческих SOC (Security Operations Center). Этот объёмный материал мы разделили на две части. Предлагаем прочитать первую часть по этой ссылке, а вторую можно найти здесь. Другая наша статья поможет вам отличить SOC MSS от SOC MDR при выборе.

В студии Anti-Malware.ru собрались:

- Эльман Бейбутов, руководитель по развитию бизнеса компании IBM Security Services.

- Дмитрий Ким, заместитель руководителя отдела по продвижению и развитию продуктов компании Positive Technologies.

- Теймур Хеирхабаров, руководитель центра мониторинга и реагирования на киберугрозы, компания BI.ZONE.

- Иван Мелехин, директор по развитию компании «Информзащита».

- Алексей Юдин, директор центра мониторинга ISOC компании Infosecurity.

- Николай Домуховский, заместитель генерального директора по научно-технической работе компании УЦСБ.

- Алексей Павлов, директор по развитию бизнеса центра противодействия кибератакам Solar JSOC компании «Ростелеком-Солар».

Ведущий и модератор дискуссии: Алексей Лукацкий, бизнес-консультант по безопасности Cisco.

Безопасность заказчика — ключевой приоритет коммерческого SOC

Ведущий решил начать дискуссию с неожиданного вопроса. Как отметил Алексей Лукацкий, специалисты по информационной безопасности фиксируют рост кибератак на клиентов через инфраструктуру MSS-провайдеров. Что делают поставщики услуг, чтобы предотвратить подобные инциденты и поднять доверие к коммерческим SOC, является ли сертификация по различным стандартам или лицензирование со стороны ФСТЭК России гарантией защищённости и безопасности таких центров?

Алексей Юдин:

— В нашей компании достаточно жёсткая структура SOC: он полностью находится в облаке. Мы достаточно жёстко разделяем данные — на те, что мы визуализируем и отдаём заказчикам, и те, которые обрабатываются внутри системы. Плюс ведём постоянную работу по поиску уязвимостей и поддержанию безопасности продукта.

Алексей Павлов:

— Собственная безопасность была краеугольным вопросом в момент основания нашего SOC. Мы применяем широкий спектр методов обеспечения безопасности, в частности используем разделение зон ответственности, когда разные люди обрабатывают инциденты, обладают информацией об инфраструктуре заказчика и имеют доступ к серверам, расположенным на территории заказчика. Помимо этого, мы обязательно мониторим сами себя, а наш SOC выделен в отдельную VLAN и отдельный домен в облаке.

Дмитрий Ким:

— Как производитель программного обеспечения мы подвергаемся дополнительной опасности, связанной с атаками на цепочку поставок. Поэтому за последний год мы уделили этой проблеме повышенное внимание — в компании действует внутренний SOC, который занимается мониторингом инфраструктуры, в первую очередь он ориентирован на атаки связанные с изменением кода нашего ПО. Мы сможем обеспечить защиту нашим заказчикам, если сами будем защищены.

Николай Домуховский:

— Одной из главных причин атак через сервис-провайдера является тот факт, что любое удалённое взаимодействие с инфраструктурой заказчика долгое время располагалось в «серой зоне». Только в прошлом году, после выпуска информационного письма ФСТЭК, каналы удалённого доступа сторонней компании стали должным образом проектироваться и защищаться.

Теймур Хеирхабаров:

— Так же как и коллеги, мы ответственно относимся к собственной безопасности, мониторим сами себя, проводим регулярные пентесты своей инфраструктуры. Помимо этого, мы проходим внешние аудиты, такие как сертификация сегмента SOC по требованиям ISO 27001 и другим стандартам. Дополнительно мы взяли курс на минимизацию внешних продуктов в нашем технологическом стеке — в данный момент там остался только один инструмент, разработанный не нами.

Эльман Бейбутов:

— Зрелому заказчику при выборе провайдера стоит задать поставщику вопрос: как вы отвечаете за безопасность, предоставляя мне услугу? Принимая решения по передаче функций SOC на аутсорсинг, компания-клиент должна задуматься и о сопутствующих рисках. Контроль за этими рисками должен осуществляться не сервис-провайдером, заказчик должен оставлять для себя возможность наблюдения за соответствующими процессами.

Иван Мелехин:

— Регулирование безусловно необходимо, однако всегда существует «бумажная безопасность», когда компания формально соответствует всем необходимым параметрам, а фактически не может обеспечить защиту. Поэтому следует внимательно изучить, как сервис-провайдер выполняет требования ФСТЭК и другие стандарты. Необходимо действовать на принципах доверия и взаимного контроля, а также найти баланс между «бумагой» и реальностью.

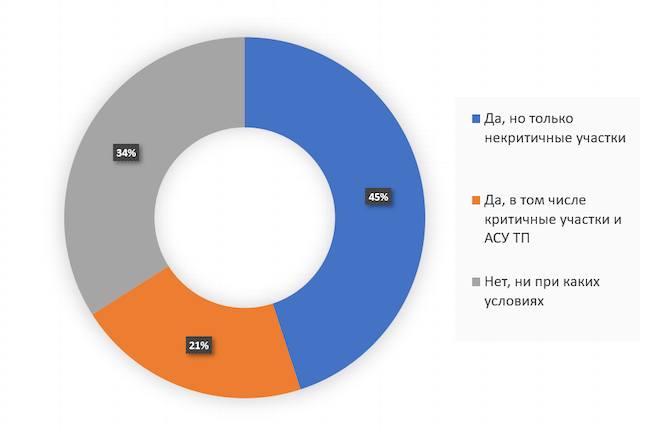

Мы поинтересовались у зрителей прямого эфира, готовы ли они доверить мониторинг своей безопасности внешней компании. Большинство участников опроса (45 %) считают, что отдать на аутсорсинг можно только неопасные участки. Доверить внешнему мониторингу ключевые бизнес-процессы и АСУ ТП готовы 21 % респондентов, а 34 % опрошенных не прибегнут к услугам коммерческих SOC ни при каких условиях.

Рисунок 1. Вы готовы доверить мониторинг своей безопасности внешней компании?

Функции, технологии и ценообразование внешнего центра мониторинга безопасности

Какие сервисы коммерческого SOC наиболее востребованны сегодня? По мнению спикеров онлайн-конференции, спрос на те или иные услуги во многом определяется зрелостью заказчика. Немаловажное значение имеет также инфраструктура клиента — например, топология его сети. Современный коммерческий SOC может предоставлять весьма широкий набор услуг — чаще всего у сервис-провайдера за них отвечают разные подразделения. Обычно сотрудничество с SOC начинается с установления защищённого канала между клиентом и поставщиком услуг, а также информирования заказчика о выявленных инцидентах. По мере развития сотрудничества на аутсорсинг могут передаваться дополнительные зоны ответственности.

Насколько разумна позиция компаний, которые вместо коммерческого SOC приобретают облачную SIEM-систему (читайте наше сравнение SIEM-систем — первая часть и вторая), также формирующую уведомления? Эксперты считают, что это — незрелый и недальновидный подход. Обработка и интерпретация информации из SIEM требуют квалифицированных специалистов и развитых навыков по реагированию, которые по умолчанию есть у коммерческого SOC. Подключение готового SIEM приведёт в первую очередь к огромному числу срабатываний, которые необходимо дополнительно анализировать.

Какие признаки могут служить индикаторами зрелости компании, её готовности к работе со внешним центром мониторинга? Как указали наши спикеры, если заказчик начал задумываться о необходимости подключения к коммерческому SOC, значит он уже имеет некоторый запрос на подобные услуги. При этом чёткой грани, определяющей необходимость внешнего SOC, по мнению наших гостей, не существует. Клиентами сервис-провайдеров являются самые разные организации.

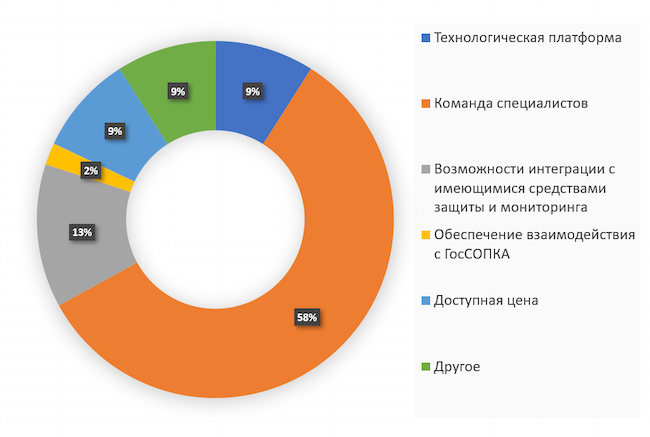

По мнению зрителей AM Live, при выборе коммерческого SOC наибольшее значение имеет команда специалистов сервис-провайдера — так думают 58 % опрошенных. Ещё 13 % респондентов считают наиболее важным фактором возможности интеграции с имеющимися у них средствами защиты мониторинга. Варианты ответов «Технологическая платформа» и «Доступная цена» набрали по 9 % голосов участников, а «Обеспечение взаимодействия с ГосСОПКА» — только 2 %. Руководствуются при выборе внешнего центра мониторинга другими факторами 9 % наших зрителей.

Рисунок 2. Что для вас наиболее важно при выборе коммерческого SOC?

Какова технологическая начинка коммерческого SOC? Спикеры AM Live отметили, что во многом эта составляющая зависит от заказчика и его оценки различных рисков. Важное значение имеет, например, то, готов ли клиент работать с продуктами западного вендора и отдавать некоторые свои данные в ЦОД расположенный за рубежом. Другой вариант — если заказчик планирует в будущем перейти на работу с собственным SOC, то будет подбирать провайдера, который использует тот же стек технологий.

Одним из определяющих факторов тарификации услуг внешнего SOC является величина EPS (Events Per Second), характеризующая нагрузку на SIEM-систему, используемую сервис-провайдером, а также трудозатраты аналитиков. Специалисты отметили, что в зависимости от используемого SIEM ключевым фактором ценообразования может быть не EPS, а количество поддерживаемых хостов или выявленных инцидентов. На стоимость также влияет количество специализированных, разработанных специально для этого заказчика коннекторов к источникам и сценариев реагирования. Если данные заказчика хранятся в облаке провайдера, то стоимость может зависеть от срока их хранения.

Если заказчик не может определить плановое значение EPS или количество событий в секунду значительно выросло в процессе эксплуатации, провайдеры стараются найти компромисс. Например, стараются снизить величину EPS за счёт отключения незначимых точек, дающих наибольшее количество ложных срабатываний.

Ответственность коммерческого SOC перед заказчиком

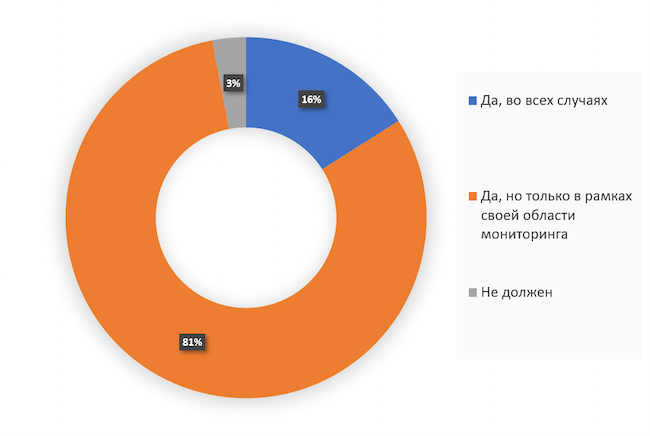

Нам показалось важным узнать мнение зрителей: должен ли коммерческий SOC нести ответственность за пропуск инцидента? Мы провели опрос, который показал: 81 % респондентов считают, что сервис-провайдер может отвечать перед заказчиком только в рамках своей области мониторинга, а 16 % возлагают на него ответственность за все пропущенные инциденты. Только 3 % участников опроса высказали мнение, что коммерческий SOC должен быть освобождён от ответственности.

Рисунок 3. Должен ли коммерческий SOC нести ответственность за пропуск инцидента?

Комментируя результаты опроса, эксперты отметили, что в контрактах внешнего центра мониторинга обычно чётко прописываются зона ответственности провайдера и контролируемые им участки. В рамках этих положений поставщик услуг может нести определённую ответственность на паритетных с заказчиком условиях, поскольку выявление инцидента зависит не только от компетенций SOC, но и от инфраструктуры и действий заказчика. Большинство провайдеров гарантируют доступность сервиса в рамках установленных SLA, но не готовы нести безоговорочную финансовую ответственность за пропуск событий по информационной безопасности.

Одним из вариантов решения вопроса об ответственности может стать страхование остаточных рисков, которое ведёт к удорожанию контракта, однако позволяет и клиенту, и провайдеру вести сотрудничество на комфортных условиях.

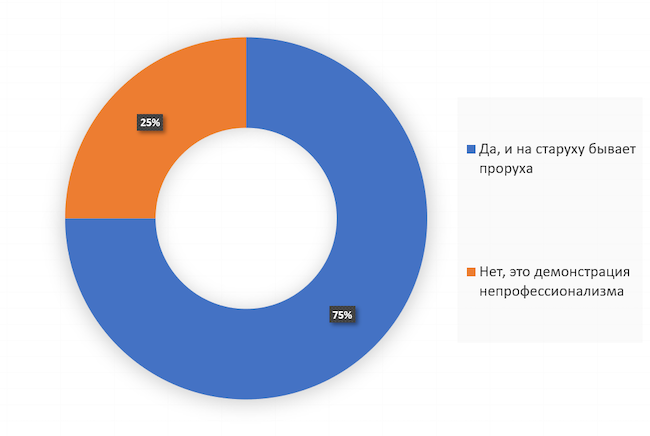

Ещё один вопрос, который мы задали зрителями прямого эфира, звучал немного провокационно: имеет ли моральное право предлагать свои услуги на рынке коммерческий SOC, ранее не устоявший перед взломом? Как оказалось, 75 % респондентов думают, что такому центру мониторинга можно дать шанс исправить ситуацию. Оставшиеся 25 % участников опроса придерживаются противоположного мнения, считая факт взлома демонстрацией непрофессионализма.

Рисунок 4. Если коммерческий SOC взломают, имеет ли он моральное право и дальше предлагать свои услуги на рынке?

Как заказчик может проконтролировать работу SOC, начиная от выполнения SLA и заканчивая эффективностью мониторинга? По мнению наших экспертов, одним из вариантов такого наблюдения может стать аудит с третьей стороны, выполняемый перед заключением контракта или в процессе работы. Другой подход к решению проблемы опирается на прозрачность сервис-службы провайдера и возможность анализа накопленных «сырых» данных. В ряде случаев вообще может быть предусмотрено хранение оперативного архива на мощностях клиента. Как отметили спикеры, заказчик может также самостоятельно или силами внешних специалистов провести имитацию атаки или пентест с оценкой эффективности работы SOC.

Как поменять центр мониторинга кибербезопасности

В завершающей части дискуссии Алексей Лукацкий предложил обсудить следующий вопрос: что делать заказчику, если он решил перейти в другой SOC или создать собственный центр мониторинга после периода сотрудничества с коммерческим? Что происходит с накопленными данными? Получает ли бывший клиент созданный для него контент?

В первую очередь эксперты отметили, что прежде чем принять решение о переходе к новому провайдеру, следует взвесить все «за» и «против», а также провести переговоры со старым поставщиком услуг. Расходы на организацию взаимодействия с новой командой могут превышать выгоды от сотрудничества с ней. Что же касается создания собственного SOC, то спикеры рекомендовали использовать «гибридную» модель, постепенно передавая функции центра мониторинга внутренней команде. Таким образом можно избежать «провалов» в контроле безопасности и плавно нарастить необходимые компетенции.

По мнению гостей студии, открывая собственный SOC имеет смысл оставить провайдеру наиболее тяжеловесные функции, в которых экспертиза аутсорсинговой команды однозначно шире. Так, анализ обнаруженных вредоносных программ, расследования инцидентов и Threat Intelligence разумнее будет оставить за внешним подрядчиком. Эксперты также отметили, что одной из наиболее острых проблем, возникающих при переходе в новый SOC (собственный или коммерческий), является смена процессов реагирования, сценариев работы.

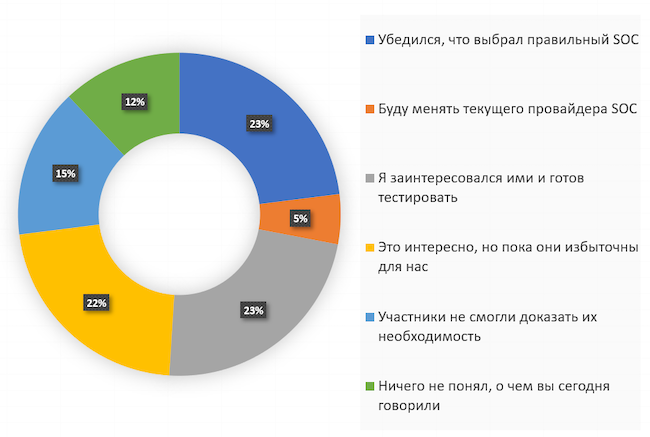

Традиционный опрос по результатам прямого эфира показал, что эксперты помогли 23 % наших зрителей убедиться в правильности выбора коммерческого SOC. Такое же число опрошенных заинтересовались возможностью мониторинга на аутсорсинге и планируют попробовать такую форму сотрудничества со внешним SOC. Считают тему интересной, но пока избыточной для себя 22 % зрителей прямого эфира, а 5 % опрошенных решили сменить провайдера SOC. По мнению 15 % участников опроса, эксперты в студии не смогли доказать необходимость использования коммерческого центра мониторинга, а 12 % вообще не поняли, о чём шёл разговор.

Рисунок 5. Каково ваше мнение относительно коммерческих SOC после эфира?

Выводы

Провайдеры коммерческих SOC готовы предложить своим клиентам большой набор услуг — от базовых функций мониторинга до квалифицированного реагирования и расследования инцидентов. Рынок таких услуг в России уже вполне развит, и конкуренция подталкивает провайдеров к дальнейшему расширению предложения и гибкому ценообразованию. Возможность эффективной работы SOC на аутсорсинге во многом зависит от зрелости заказчика, готовности его инфраструктуры и специалистов по информационной безопасности ко взаимодействию со внешней командой. Как показала дискуссия, собственный SOC компании отнюдь не исключает возможности сотрудничества со внешним поставщиком услуг — напротив, многие провайдеры готовы работать с клиентами на гибридной основе.

Серия прямых эфиров AM Live продолжается, и мы уже запланировали серию новых дискуссий по самым актуальным для отечественного ИБ-рынка вопросам. Чтобы иметь возможность задавать вопросы нашим экспертам и принимать участие в опросах, следите за анонсами на нашем сайте и не забудьте подписаться на YouTube-канал Anti-Malware.ru. До новых встреч в эфире!