Спрос на услуги сервис-провайдеров по обслуживанию IT-инфраструктуры компаний растёт с каждым днём. С одной стороны это удобно и выгодно, с другой - привносит дополнительные риски для информационной безопасности компании. Основной риск связан с контролем действий сотрудников сервис-провайдеров. Как минимизировать этот риск и какие решения этой задачи уже существуют мы расскажем в данной статье.

2. Задачи, которые возможно решать с помощью систем PUM

3. Функциональные и технические возможности Wallix AdminBastion

4. Механизмы Wallix AdminBastion, применяемые для контроля сервис-провайдеров

Введение

Согласно недавнему исследованию Frost & Sullivan, в 2013 году мировой рынок сервис-провайдеров (MSSP) вырастет на 19,6% и составит около 9,5 млрд. долларов. Это свидетельствует о значительном росте популярности услуг сервис-провайдеров во всем мире. Вместе с этим будет расти и уровень угрозы для информационной безопасности компаний. Давайте разберемся, какие угрозы несёт в себе сотрудничество с сервис-провайдерами.

Основной риск связан c сотрудниками, обслуживающих IT-инфраструктуру компании и которые имеют, фактически, неограниченный доступ к важной информации и ключевым объектам обслуживаемой инфраструктуры, а также, зачастую, и к местам места хранения конфиденциальных данных.

Несмотря на наличие документов, регулирующих взаимодействие заказчика и сервис-провайдера, в частности, о неразглашении, никто не может гарантировать отсутствие возможных утечек данных. Подобные утечки могут быть как преднамеренными, по заказу, так и случайными.

Кроме того, возможны случаи ошибок при конфигурировании различных элементов инфраструктуры, что может повлечь за собой простои и задержки в работе компании и, как следствие – возможную потерю доходов и репутации.

Не так давно корпорация Symantec и Ponemon Institute опубликовали результаты совместного исследования 2013 года "Оценка стоимости утечки информации: глобальный анализ" (2013 Cost of Data Breach Study: Global Analysis). Согласно этому исследованию, основной причиной 64% всех утечек информации стали системные сбои и человеческий фактор. В список ключевых факторов вошли непонимание сотрудниками, что является конфиденциальной информацией, недостаточность системного контроля (средств управления системой), а также несоблюдение государственных и отраслевых стандартов.

Ситуация осложняется тем, что, зачастую, имея неконтролируемый доступ и избыточные права, сотрудники сервис-провайдеров могут скрыть следы своего пребывания в системе. Это сильно усложняет или вообще делает невозможным анализ и расследование инцидента.

Если же компания сотрудничает с несколькими сервис-провайдерами, то осуществить контроль за действиями сотрудников и обеспечить защиту информации ещё сложнее.

Пожалуй, самым ярким примером, на сегодняшний день, утечки данных по вине сотрудника сервис-провайдера, является инцидент связанный с Эдвардом Сноуденом, бывшим сотрудником фирмы Booz Allen Hamilton, которая выполняла ряд работ технического характера для гражданских и военных учреждений США.

Пожалуй, самым ярким примером, на сегодняшний день, утечки данных по вине сотрудника сервис-провайдера, является инцидент связанный с Эдвардом Сноуденом, бывшим сотрудником фирмы Booz Allen Hamilton, которая выполняла ряд работ технического характера для гражданских и военных учреждений США.

Последствия этого инцидента с политической и экономической точек зрения на данный момент сложно оценить.

По словам старшего вице-президента подразделения информационной безопасности Symantec, Анила Чакраварти: "Компании, серьезно относящиеся к безопасности и имеющие надежный план реагирования на инциденты, на 20% снижают свои убытки от утечек информации, что не оставляет сомнений в важности комплексного подхода к этому вопросу".

Задачи, которые возможно решать с помощью систем PUM

Каким же образом можно минимизировать риски, связанные с сотрудничеством с сервис-провайдерами?

На данный момент, рост рынка средств управления учетными записями и доступом – Identity and Access Management (IAM) и новых требований со стороны потребителей услуг, привели к появлению нового, пока не столь большого, но динамично развивающегося сегмента управления привилегированными пользователями, Privileged User Management (PUM). Сейчас уже существуют и активно эксплуатируются подобные системы контроля.

Анализ рынка Identity and Access Management и Privileged User Management рассматривался в нашей отдельной статье.

Следует уточнить, что подобные решения не заменяют DLP-системы. Они применяются в комплексе с другими средствами и являются дополнительным рубежом в системе службы информационной безопасности.

Системы управления привилегированными пользователями (PUM) должны решать следующие задачи:

- Централизованное управление правами административных учётных записей, а также контроль корректности политик доступа.

- Централизованная запись отчётов выполняемых пользователями сторонних организаций действий с целью противодействия несанкционированных манипуляций с данными, а также попыткам сокрытия своих действий при расследовании возникших инцидентов.

Одним из решений класса PUM, способное выполнять все перечисленные задачи, является Wallix AdminBastion. Рассмотрим кратко его ключевые возможности контроля действий сотрудников сервис-провайдера.

Функциональные и технические возможности Wallix AdminBastion 3.1

Wallix AdminBastion представляет собой мощную, надёжную, гибкую и удобную в эксплуатации систему контроля и мониторинга доступа к информационной инфраструктуре компании как внешних, так и внутренних поставщиков IT-услуг, а также привилегированных учётных записей.

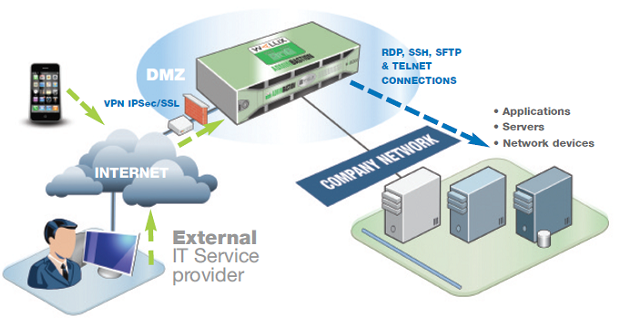

Принцип работы Wallix AdminBastion схематично изображён на рисунке 1.

Рисунок 1. Схема работы Wallix AdminBastion

Сама система Wallix AdminBastion доступна как физическое устройство, так и виртуальное. По желанию заказчика может предоставляться в виде HA cluster (кластер высокой доступности).

Ключевой особенностью Wallix AdminBastion является то, что не требуется установка дополнительного программного обеспечения или агентов администрирования на конечных устройствах. Это позволяет оперативно развернуть Wallix AdminBastion в защищаемой инфраструктуре.

Итак, каким же образом Wallix AdminBastion позволяет осуществлять контроль сервис-провайдеров?

Механизмы Wallix AdminBastion, применяемые для контроля сервис-провайдеров

1. Контроль подключений в Wallix AdminBastion по протоколам.

Контроль подключений в Wallix AdminBastion доступен для следующих протоколов:

- RDP/TSE;

- SSH;

- HTTP/HTTPS;

- VNC;

- X11;

- SFTP;

- Telnet;

- Rlogin.

В системе также предусмотрена возможность мониторинга SNMP, аутентификации с использованием сертификатов Х509 V3. Вдобавок присутствует поддержка Radius, LDAP, LDAPS, Active Directory и Kerberos.

Это позволяет внедрять Wallix AdminBastion в гетерогенных средах, в которых используются различные управляемые сетевые устройства, конечные устройства под управлением операционных систем Windows, UNIX/Linux, а также другие устройства с возможностью подключения с использованием вышеуказанных протоколов.

Кроме того, Wallix AdminBastion позволяет в режиме реального времени вести мониторинг сеансов подключений RDP/TSE, SSH, Telnet и Rlogin. Также доступна возможность записи этих сеансов в формате Flash Video для последующего их просмотра и анализа.

Помимо этого, для сеансов SSH, Telnet и Rlogin доступна их запись и в текстовом формате. Это позволяет для этих сеансов вести автоматическое распознавание потока данных и контроля действий по ключевым словам. На практике это означает, что можно резко сузить список доступных команд ввода на конечном устройстве и ограничить количество выполняемых действий (к примеру, можно разрешить пользователю только перезагружать устройство или же прерывать сеанс по обнаружению ввода недопустимой команды).

Все записанные сеансы можно хранить как в Wallix AdminBastion, так и выгружать их на любое доступное внешнее устройство хранения данных.

Такой подход к контролю подключений позволяет предотвратить утечку данных или злонамеренные действия. Вдобавок, это позволяет провести детальное расследование какого-либо инцидента связанного с действиями сотрудников сервис-провайдера.

2. Принцип Singlesign-on (единая точка входа) для сотрудников сервис-провайдеров при работе WallixAdminBastion.

Все учётные данные для доступа к целевым объектам внешних привилегированных пользователей на стороне сервис-провайдера хранятся в защищенном месте в самом Wallix AdminBastion.

Это означает, что для подключения к целевому объекту сотрудникам сервис-провайдера нет необходимости делегировать кому-либо учётные данные доступа к этому объекту. Достаточно создать учётную запись пользователя в Wallix AdminBastion и указать к каким устройствам можно подключаться. Учётные данные этой записи Wallix AdminBastion сообщаются конкретному сотруднику сервис-провайдера. При подключении сотрудника сервис-провайдера к Wallix AdminBastion, он получает автоматический доступ к нужным устройствам в рамках указанных ограничений. При этом учётные данные конечного устройства остаются от него скрытыми, что позволяет проводить регулярную смену учётных данных конечных устройств без нужды сообщать их другим лицам.

Таким образом, применение такого решения позволяет минимизировать избыточность доступа внешних специалистов к корпоративным ресурсам и повысить безопасность информационной инфраструктуры в целом.

3. Политики управления контроля доступа и мониторинга действий пользователей.

Контроль доступа и мониторинг действий пользователей осуществляется с помощью политик управления доступом по различным критериям. В качестве критериев могут выступать протокол подключения или тип сеанса, целевая учётная запись, временной интервал, IP-адрес и другие.

Это позволяет создать прозрачную систему разделения прав, осуществлять детальный мониторинг текущей ситуации, минимизировать риски утечки данных, злонамеренных или ошибочных действий.

4. Система журналов событий и отчётности.

Все действия, события и сеансы регистрируются в реальном времени. В отличие от журналов событий на конечных устройствах, которые могут быть скорректированы или уничтожены сотрудниками сервис-провайдера, журнал событий Wallix AdminBastion им недоступен. Это позволяет, в случае необходимости, детально расследовать какой-либо инцидент. Кроме того, система журналирования Wallix AdminBastion позволяет избавиться от необходимости анализировать журналы со многих устройств, что, естественно, очень утомительно.

Для ретроспективного анализа действий предусмотрена функция создания отчётов. Существует возможность построения графиков, просмотр статистики активности, а также автоматического создания отчётов в формате CSV.

5. Система уведомлений.

В случае попытки получения доступа к учётным записям, помеченных как критические, модуль уведомления отправит e-mail ответственному лицу с одновременной записью в журнал событий. После получения уведомления об инциденте, ответственное лицо может разрешить или разорвать эту сессию.

Также стоит отметить, что, благодаря наличию собственного API для работы по обеспечению контроля сотрудников сервис-провайдеров, Wallix AdminBastion может управляться с помощью сторонних приложений, таких как IAM или HelpDesk.

На этом мы заканчиваем обзор ключевых особенностей Wallix AdminBastion и переходим к выводам.

Выводы

Требования к экономической эффективности бизнеса подталкивает популярность услуг сервис-провайдеров, которая растет быстрыми темпами из года в год. При этом необходимо сохранять контроль над своей инфраструктурой. Поэтому необходимость контроля привилегированных сотрудников сервис-провайдеров неуклонно возрастает.

Этому способствует актуальность защиты конфиденциальных данных, минимизации избыточности доступа к корпоративным ресурсам и установления соответствия информационной инфраструктуры компании действующим нормативам и стандартам безопасности.

Решения PUM на примере Wallix AdminBastion позволяют обеспечить строгое соответствие информационной инфраструктуры компании требованиям ISO 27001, Ф3-152, PCI DSS, SOX, а также различным отраслевым стандартам.

Благодаря решениям PUM можно решить следующие проблемы и задачи:

- Сохранение контроля над IT-инфраструктурой компании.

- Решение проблемы избыточности прав доступа сотрудников сервис-провайдеров.

- Минимизация рисков утечки данных через сотрудников сервис-провайдеров.

- Повышение безопасности и надёжности работы инфраструктуры, обслуживаемой сотрудниками сервис-провайдеров.

- Более полное расследование и анализ возможных инцидентов по вине сотрудников сервис-провайдеров.