Директора по информационным технологиям и информационной безопасности должны обучать своих работников нескольким смежным специальностям, чтобы заполнить вакансии в сфере кибербезопасности, и это будет нелегко.

История Forbes, опубликованная в январе 2016 года, сообщала, что в 2016 году насчитывался 1 миллион вакансий в сфере кибербезопасности. Некоторые вещи достойны повторения. В 2017 году насчитывается, плюс-минус, 1 миллион вакансий в сфере кибербезопасности. Не так уж много изменилось за прошедший год.

Может ли армия интернов заполнить этот пробел? – такой вопрос был задан в публикации за сентябрь 2016 года. Вряд ли. В США и на международном уровне существует нехватка специалистов по кибербезопасности, имеющих соответствующее образование. В США студенты могут закончить некоторые из лучших ИТ-программ, в рамках которых практически не учат ничему о кибербезопасности.

Для каждого выпускника имеется работа. Но это поможет лишь немного закрыть брешь в общем количестве вакансий и должностях низшей ступени, включающих такие позиции, как аналитик по информационной безопасности. Эти люди играют важную роль, осуществляя мониторинг информации об отклонениях от нормы и предупреждений. Тем не менее, наиболее сложно найти специалиста на должность руководителей среднего и высшего звена в сфере кибербезопасности.

Итак, что следует делать директорам по информационным технологиям и информационной безопасности? Нанимать выпускников колледжей для некоторых позиций – без вопросов. Аутсорсинг аспектов безопасности позволит снизить нагрузку. Замена части ИТ-инфраструктуры на облачную поможет частично переложить ответственность за обеспечение безопасности на поставщика облачных услуг. Передовые решения в сфере безопасности обещают уменьшить бремя, налагаемое нехваткой кадров. Но существует большой временной промежуток, требующий их оценки, выбора, покупки и применения.

В конце концов, даже самым умным и эффективным ИТ-руководителям все еще предстоит ощутить плачевные последствия нехватки персонала.

Обучение ИТ-специалистов смежным специальностям является наиболее перспективным вариантом для заполнения вакансий в сфере кибербезопасности. На эту тему можно написать целую книгу. Но в рамках блога есть возможность коснуться лишь одного пункта. Он имеет отношение к тому, что ИТ-директора и директора по информационной безопасности должны оценивать своих работников, с целью выявления, кто из них может иметь склонность к работе в сфере безопасности и имеет базовое понимание этого (при условии, конечно, что они могут быть освобождены от своих нынешних обязанностей).

Кто взламывает нашу сеть? Стоит продвигать тех ИТ-работников, которые способны ответить на этот вопрос, назвав два или более типов хакерских атак. Те, кто не в состоянии правильно ответить, должны вернуться на свое место.

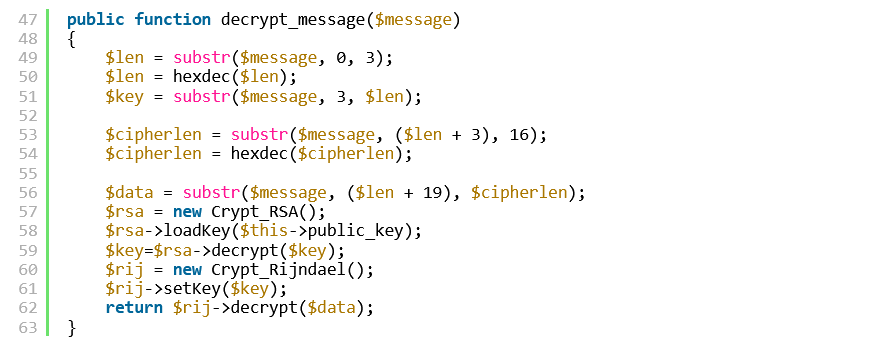

После этого, стоит отобрать из них лучших, используя 200 наиболее часто задаваемых вопросов для собеседования на должность по информационной безопасности. Они опубликованы в свободном доступе. Это поможет сузить круг, оставив лишь тех специалистов, которые способны думать как хакеры, и которые обладают навыками программирования для борьбы с ними.

Кто остался после всего этого? Назовите их работниками в сфере кибербезопасности, и вычтите их количество из одного миллиона. Если ИТ-директора и директора по информационной безопасности смогут обучать своих работников смежным специальностям, это поможет снизить количество вакансий в сфере кибербезопасности. Если нет, то к 2019 году эта цифра достигнет 1,5 млн. Теперь, обучайте этих людей!