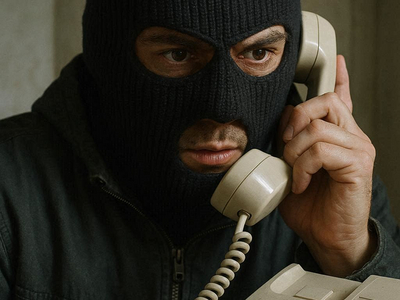

Компания ESET, сообщает о том, что специалисты Центра вирусных исследований и аналитики российского представительства ESET выявили модуль широко распространенной троянской программы Zeus, который представляет угрозу как для физических, так и для юридических пользователей систем дистанционного банковского обслуживания (ДБО).

Данные сведения были получены сотрудниками Центра в рамках совместного расследования компаний ESET и Group-IB инцидента, связанного с мошенничеством в системах ДБО.

Имея сверхприбыли благодаря расширению своего криминального бизнеса, злоумышленники вкладывают деньги в совершенствование и развитие вредоносного ПО. Так произошло и с троянской программой Zeus, которая уже давно известна в киберпреступных кругах. Данное злонамеренное ПО заражает компьютеры пользователей и включает их в одноименный ботнет - компьютерную сеть, с помощью которой злоумышленники выполняют различные действия с использованием ресурсов зараженного компьютера. Найденная модификация этого троянца ориентирована на банковский сектор и специализируется в основном на получении доступа к конфиденциальной информации, а также на хищении денежных средств.

«В последнее время интенсивность распространения троянских программ Zeus значительно снизилась, - рассказывает Александр Матросов, руководитель Центра вирусных исследований и аналитики компании ESET. – Это связано, в первую очередь, с тем, что активные меры по предотвращению заражений данным ПО принимаются не только со стороны антивирусных компаний - борьба ведется на международном уровне с участием правоохранительных органов. Несмотря на это Zeus продолжает эволюционировать уже на протяжении нескольких лет, и с каждым новым этапом развития цели его распространителей становятся все более серьезными».

Выявленный модуль троянской программы Zeus позволяет злоумышленникам управлять потоками информации в смарт-картах, которые применяются при банковских операциях в системах ДБО. Троянец осуществляет постоянный мониторинг подключения смарт-карты к ПК, и пытается получить доступ к функционалу устройства. Кроме того, модуль Zeus может управлять обращениями пользователя к смарт-карте, перехватывать ввод регистрационных данных (логин и пароль). В свою очередь злоумышленники контролируют финансовые транзакции, совершенные с помощью смарт-карт, с удаленного компьютера.

«Сегодня мы уже расследуем инциденты, которые произошли в системах ДБО с двухфакторной аутентификацией, - комментирует Илья Сачков, генеральный директор компании Group-IB. – Поэтому даже самые современные системы предотвращения мошенничеств не будут способны уберечь пользователей ДБО. На данный момент решением проблемы может быть симбиоз из трех составляющих: безопасного рабочего место пользователя, системы предотвращения мошенничеств в банках и успешных расследований, которые, в частности, мы проводим совместно с ESET».

С Group-IB согласны другие участники рынка ИБ. В частности Денис Калемберг, руководитель направления по работе с финансовым сектором компании «Аладдин Р.Д.» в комментарии для Anti-Malware.ru отметил: «Действительно, технологии воровства денег со счетов клиентов банков совершенствуются с пугающей скоростью. Совсем недавно атаки на системы ДБО заключались в простом копировании файлов с ключами ЭЦП и последующем списании средств со счетов клиентов. Чтобы противостоять им, большинство крупных банков внедрили аппаратные криптосредства – токены или смарт-карты, которые не позволяют копировать ключевую информацию. Последняя версия Zeus направлена именно против них, хотя хотелось бы уточнить, что управлять потоками данных в самих смарт-картах «троян» не может, в данном случае атакуются (подменяются) информационные потоки системы ДБО, которые обращены, в том числе, в сторону смарт-карты.

"Стоит добавить, что ни один из существующих на сегодняшний день методов защиты «сам по себе» не сможет существенно снизить риски пользователя, однако комбинация нескольких средств (ЭЦП на токене или смарт-карте + одноразовый пароль + антивирусное ПО + межсетевой экран) сможет сделать задачу злоумышленников крайне трудновыполнимой. А остаточные риски, насколько мне известно, в ближайшем будущем можно будет страховать», - уточнил Денис Калемберг.