APT-группы активно используют уязвимости в системах управления идентификацией и привилегированным доступом (IAM и PAM), делая кражу учётных данных основным способом проникновения. Следовательно, системы IAM и PAM становятся важными элементами кибербезопасности.

- 1. Введение

- 2. Кто такие APT‑группы: их профили по MITRE ATT&CK

- 3. Угроза 1. Слабая верификация в службе поддержки (Help Desk Exploitation)

- 4. Угроза 2. Использование слабых методов MFA (MFA Fatigue и SIM-своппинг)

- 5. Угроза 3. Небезопасное хранение секретов

- 6. Угроза 4. Компрометация OAuth-приложений и машинных идентичностей

- 7. Угроза 5. Слабые конфигурации периферийных устройств

- 8. Угроза 6. Поддельный найм сотрудников (Recruitment Fraud)

- 9. Угроза 7. Незащищённый Wi-Fi-доступ (Nearest Neighbor Attack)

- 10. Угроза 8. Компрометация цепочки поставок идентичности

- 11. Угроза 9. Отсутствие поведенческого мониторинга (UEBA/ITDR)

- 12. Угроза 10. Zero-day в системах идентификации

- 13. Угроза 11. Дамп и кража учетных данных из реестра

- 14. Выводы

Введение

В последние годы APT-группы существенно изменили свои стратегии. Вместо трудоёмкого поиска уязвимостей в ПО они всё чаще атакуют не код, а учётные данные. Взлом учётных записей проще, тише и эффективнее. По данным BI.ZONE, в 2025 году 39 % киберинцидентов были связаны с использованием или компрометацией привилегированных учётных записей. Среди них:

- 57 % — доступ через действующие легитимные учётные данные (Valid Accounts, MITRE T1078);

- 40 % — манипуляции с учётными записями и ролями (создание скрытых администраторов, повышение привилегий);

- 15 % — использование легитимных учётных записей для удалённого подключения (SSH, RDP, VPN).

Причина таких успехов очевидна: системы управления идентификацией и доступом (Identity and Access Management, IAM) и управления привилегированным доступом (Privileged Access Management, PAM) всё ещё воспринимаются как чисто технические инструменты. Однако APT атакуют не код, а процессы, конфигурации и человеческий фактор. Например, группировка Scattered Spider практически не использует уязвимости — она «взламывает людей» с помощью социальной инженерии и ошибок в управлении доступом.

Неправильная настройка IAM и PAM открывает злоумышленникам прямой путь в сеть, позволяя им действовать незамеченными.

Кто такие APT‑группы: их профили по MITRE ATT&CK

APT‑группы — хорошо организованные структуры, часто связанные с государствами или криминальными синдикатами. Каждая специализируется на своих методах работы с IAM/PAM и использует характерные техники MITRE ATT&CK.

В 2025 году не менее 8 APT-групп вели целевые атаки на российские госструктуры и промышленность. Их основная задача — скрытый кибершпионаж с длительным присутствием. Для проникновения чаще всего применяется фишинг, а для закрепления — легитимные средства администрирования (PowerShell, планировщик задач) и кража учётных данных.

Таблица 1. Краткие профили основных группировок, составленные на основе данных MITRE ATT&CK

|

Группа |

Типичный вектор атак в IAM/PAM |

Основные техники MITRE |

Государственная атрибуция / комментарий |

|

Scattered Spider |

Help Desk Exploitation, MFA-усталость, Rogue IdP |

T1621 — MFA Fatigue; T1098 — изменение доступа; T1566.004 — вишинг |

Криминальная, англоязычная, финансово мотивированная |

|

APT28 (G0007) |

Фишинг, кража учётных данных, brute‑force, атаки на физический периметр |

T1566 — фишинг; T1078 — легитимные аккаунты; T1110 — подбор паролей |

Россия (ГРУ, в/ч 26165) |

|

APT29 (G0016) |

Компрометация OAuth-приложений, манипуляции с федерацией, сервисные аккаунты |

T1078 — легитимные аккаунты; T1528 — кража токенов; T1098 — манипуляции с доступом |

Россия (СВР) |

|

Sandworm / APT44 (G0034) |

Ошибки конфигурации периферии, атаки на OT/ICS, перехват трафика |

T1190 — эксплуатация уязвимостей; T1078 — легитимные аккаунты; T1040 — перехват трафика |

Россия (ГРУ, в/ч 74455) |

|

Lazarus Group (G0032) |

Recruitment Fraud, атаки на DevOps, криптовалютные биржи |

T1189 — drive‑by; T1528 — кража токенов; T1078.004 — облачные аккаунты |

Северная Корея |

|

Crimson Collective |

Поиск утёкших ключей, атаки на AWS |

T1528 — кража токенов; T1136.003 — создание облачных аккаунтов; T1098 — изменение доступа |

Новая криминальная (2025) |

|

ExCobalt |

Целевые атаки на госструктуры, промышленность и ОПК РФ, использование легитимных учётных записей, внедрение в легитимные процессы (1С) |

T1078 — легитимные аккаунты; T1059 — интерпретатор команд и скриптов; T1021 — удалённые сервисы |

Не установлена |

|

APT41 (G0096) |

Дамп реестра, боковое перемещение через SMB |

T1003.002 — дамп SAM; T1078 — Valid Accounts; T1021.002 — SMB |

Китай |

Угроза 1. Слабая верификация в службе поддержки (Help Desk Exploitation)

Корень проблемы — отсутствие чётких процедур верификации при обращении в техподдержку (help desk). Злоумышленники собирают данные через открытые источники (Open Source Intelligence, OSINT), находят сотрудников с высокими привилегиями и с помощью социальной инженерии убеждают их сбросить пароль или перерегистрировать многофакторную аутентификацию (Multi‑Factor Authentication, MFA). По сути, они атакуют не систему, а человека, получая легитимный доступ и обходя технические средства защиты.

APT-группа и её атаки: Scattered Spider (Help Desk Exploitation)

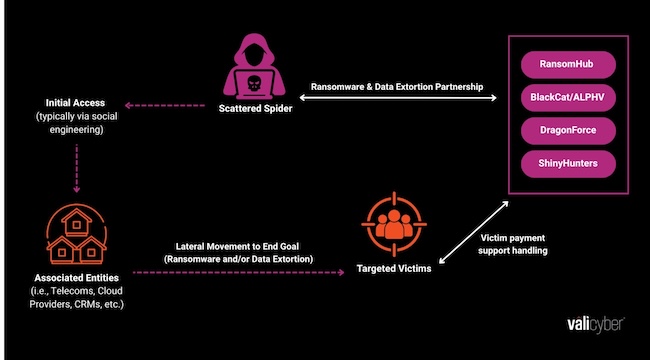

Scattered Spider (UNC3944, Oktapus) — финансовая APT, активная с 2022 года. Её операторы — молодые люди из западных стран, свободно владеющие местными диалектами, что помогает им в социальной инженерии. Группа не использует уязвимости в ПО, а целенаправленно атакует людей и процессы идентификации.

Самый громкий успех — атака на MGM Resorts (2023). Используя OSINT, они нашли суперадминистратора Okta, позвонили в ИТ-сервисдеск и убедили оператора сбросить MFA. Получив доступ к Microsoft Azure, они выгрузили терабайты данных и развернули программу‑вымогатель через VMware ESXi, парализовав работу отелей. Ущерб превысил 100 млн долларов.

Другие случаи применения техники Help Desk Exploitation:

- сентябрь 2024 — взлом британского транспортного агентства и кража данных сотрудников через службу поддержки;

- апрель 2025 — атаки на британские розничные сети, где доступ к облачным хранилищам получили через техподдержку.

Против российских организаций эта техника также активно используется. В 2025 году зафиксировали 27 APT‑групп, атакующих Россию и СНГ. Среди них — проукраинские Bearlyfy/ЛАБУБУ, THOR, 3119/TR4CK. Они применяют вишинг, поддельные звонки от имени руководителей (FakeBoss, FakeTeam) и атаки через подрядчиков.

К чему это приводит

Технические средства защиты — системы обнаружения и реагирования на угрозы (Endpoint Detection and Response, EDR), платформы управления событиями безопасности (Security Information and Event Management, SIEM) и межсетевые экраны — теряют эффективность, когда злоумышленник получает права администратора через «взлом человека». С легитимными учётными данными он может отключать защитные агенты, менять политики безопасности и создавать новые учётные записи.

Угроза 2. Использование слабых методов MFA (MFA Fatigue и SIM-своппинг)

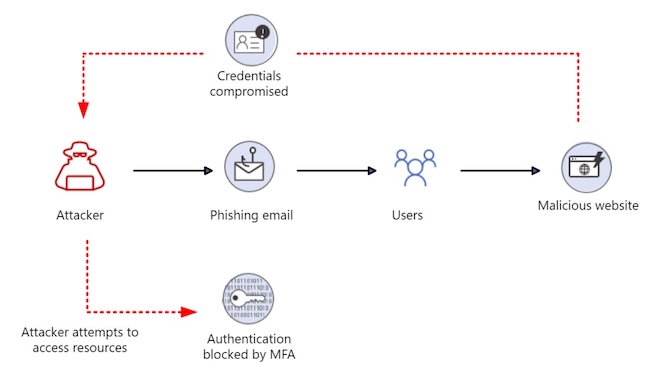

Push-уведомления без подтверждения номером, СМС-коды и одноразовые пароли создают опасную иллюзию безопасности. Формально MFA считается включённой, но злоумышленники научились обходить эти методы двумя основными способами.

MFA-усталость (MFA Fatigue) — атакующий многократно инициирует запросы на подтверждение входа, используя уже полученные учётные данные (через фишинг, утечки или credential stuffing). Уставшая или отвлечённая жертва, желая прекратить поток уведомлений, случайно или осознанно нажимает «Подтвердить», предоставляя доступ злоумышленнику.

SIM-своппинг — атакующий через социальную инженерию или инсайдеров в телеком-компаниях перевыпускает SIM-карту жертвы на свой контролируемый носитель. В результате все СМС, включая коды двухфакторной аутентификации, поступают злоумышленнику.

APT-группа и её атаки: Scattered Spider (MFA Fatigue и SIM-своппинг)

Описанная ранее группировка Scattered Spider активно применяет MFA Fatigue. В 2022 году они атаковали телекоммуникационные компании и аутсорсинговые BPO-организации (кампания C0027).

В мае 2025 года Scattered Spider атаковала компанию из финансового сектора. Получив учётные данные финансового директора, злоумышленники запустили массовую отправку push-уведомлений. Устав от бесконечных запросов, сотрудник подтвердил один из них, предоставив доступ к корпоративным системам.

Аналогичные атаки в июне 2025 года произошли против Hawaiian Airlines и WestJet, где фишинг комбинировали с MFA Fatigue, нацеливаясь на топ-менеджмент.

Прямых атак с MFA Fatigue против российских компаний пока не зафиксировано, однако техника SIM-свопинга активно применяется. В 2025 году МВД России предупредило о росте таких случаев: злоумышленники перевыпускают сим-карты жертв через салоны связи, получая доступ к СМС и кодам подтверждения. Техника дополнилась возможностью удалённого перевыпуска eSIM и использованием голосовых дипфейков для обмана операторов.

К чему это приводит

Последствия те же: злоумышленник получает легитимные учётные данные и может действовать внутри сети незамеченным. EDR, SIEM и межсетевые экраны не видят угрозы, поскольку вход выполнен с корректными данными реального сотрудника.

Страховые компании в 2025 году ужесточили требования: для получения покрытия по киберрискам необходимо внедрение фишинг-резистентной MFA (аппаратные ключи FIDO2/WebAuthn) для всех привилегированных пользователей и удалённых доступов. Организации, полагающиеся только на push-уведомления или СМС, сталкиваются с отказами в выплатах при инцидентах.

Рисунок 1. Экосистема цепочки атак Scattered Spider (Источник: Vali Cyber, Inc.®)

Угроза 3. Небезопасное хранение секретов

API-ключи, токены доступа и пароли сервисных аккаунтов нередко хранятся в открытом виде в исходном коде, конфигурационных файлах (.env, config.yaml), Docker-образах или истории Git-коммитов. Злоумышленники используют автоматические сканеры, чтобы находить такие забытые секреты в публичных и приватных репозиториях.

Проблема усугубляется масштабом. В современных организациях количество нечеловеческих идентичностей (сервисных аккаунтов, ролей, API-ключей) уже в 144 раза превышает число сотрудников. Такие учётные записи часто создаются один раз и затем забываются: доступ не пересматривается, привилегии остаются избыточными, срок действия не ограничивается. В облачных средах нередко встречаются так называемые «неизвестные унаследованные администраторы» — машинные идентичности с высокими правами, о существовании которых команда даже не подозревает.

APT-группа и её атаки: Crimson Collective

Crimson Collective — новая киберпреступная группа, нацеленная на облачные окружения Amazon Web Services (AWS) с целью кражи данных и последующего шантажа.

Осенью 2025 года участники Crimson Collective заявили о взломе внутреннего GitLab‑сервера Red Hat Consulting. Они использовали открытый инструмент TruffleHog, просканировали репозитории, нашли утёкшие долгоживущие AWS-ключи и получили доступ к внутренним проектам. Затем выгрузили около 570 ГБ данных из примерно 28 тысяч репозиториев, в том числе около 800 отчётов Customer Engagement Reports (CERs) с конфиденциальными сведениями о сетевых конфигурациях, инфраструктуре и данных аутентификации клиентов Red Hat. В списке пострадавших — Bank of America, T-Mobile, Walmart, ВМС США и другие крупные организации.

К чему это приводит

Один утёкший ключ с избыточными правами может дать атакующему полный контроль над облачной инфраструктурой. При этом для взлома не используется ни одна программная уязвимость — секрет просто «лежит на виду». Ключевыми методами защиты становятся принцип достаточных привилегий (Just Enough Privilege, JEP), доступ «точно в срок» (just-in-time, JIT) и регулярное сканирование кода на наличие секретов.

Рисунок 2. Рост соотношения нечеловеческих и человеческих идентификаторов (Источник: Entro Labs)

Угроза 4. Компрометация OAuth-приложений и машинных идентичностей

Если предыдущая ошибка касалась статичных ключей, то здесь проблема в динамических OAuth‑токенах, которые приложения получают для доступа к ресурсам. Злоумышленники могут манипулировать процессом их выдачи или перехватывать уже выпущенные токены. Ниже — причины уязвимости.

Избыточные права. OAuth‑приложения часто запрашивают больше разрешений, чем необходимо для работы. Пользователи подтверждают доступ автоматически, а администраторы не контролируют выданные права.

Отсутствие контроля за согласиями. Возможность подключать приложения без проверки позволяет злоумышленникам выдавать поддельные OAuth‑клиенты и получать легитимный доступ.

Фишинг с использованием посредника (Adversary-in-the-Middle, AitM). Фреймворки вроде Evilginx2 перехватывают пароль и сессионный токен после MFA, что позволяет войти в систему без повторной аутентификации.

Кража cookie-файлов вредоносными программами (Emotet, Redline, IcedID), которые извлекают сессионные cookie из браузеров. Особенно уязвимы пользователи, которые подключаются к корпоративным системам с личных устройств.

«Мёртвые» токены. Неотозванные токены продолжают работать и превращаются в долгосрочные бэкдоры.

APT-группа и её атаки: APT29 (G0016)

APT29 (Cozy Bear, Midnight Blizzard)— российская APT-группа, ассоциируемая со Службой внешней разведки (СВР). Известна сложными многоступенчатыми атаками, например SolarWinds (2020). Группа активно использует OAuth-приложения для закрепления и перемещения в облачных средах.

В конце 2023 года APT29 проникла в корпоративную среду Microsoft. Злоумышленники использовали атаку перебором паролей против старого тестового аккаунта в нерабочем тенанте Microsoft. Этот аккаунт не имел включённой MFA, что стало критической ошибкой. Получив доступ через OAuth-приложения, APT29 читала почтовые ящики сотрудников Microsoft, включая руководство и команды безопасности. Атака оставалась незамеченной с ноября 2023 по январь 2024 года.

К чему это приводит

OAuth-приложения с избыточными правами становятся идеальным бэкдором — они работают без паролей, не требуют MFA и могут существовать годами. Особую опасность представляют нечеловеческие идентичности (сервисные аккаунты, роли, приложения), использование которых часто остаётся вне зоны видимости служб безопасности.

Рисунок 3. Схема атаки с использованием cookie-файлов (Источник: Microsoft)

Угроза 5. Слабые конфигурации периферийных устройств

VPN-шлюзы, маршрутизаторы и межсетевые экраны традиционно воспринимаются как вспомогательная инфраструктура, которой достаточно «один раз настроить и забыть». Это опасное заблуждение. Именно эти устройства находятся на границе сети и обрабатывают весь входящий и исходящий трафик, включая аутентификационные данные.

Уязвимость возникает, когда администраторы оставляют интерфейсы управления открытыми в интернет, используют заводские или слабые пароли, не обновляют прошивки годами, не ведут централизованный сбор логов с периферийных устройств.

APT-группа и её атаки: Sandworm / APT44 (G0034)

Sandworm (APT44, Seashell Blizzard, Voodoo Bear) — группировка, ассоциируемая с Главным разведывательным управлением (ГРУ) России (воинская часть 74455). Согласно отчёту Amazon Threat Intelligence, в 2025 году группа сознательно отошла от активной эксплуатации уязвимостей нулевого дня в пользу использования ошибок конфигурации периферийных устройств. Основные цели — корпоративные маршрутизаторы, VPN-концентраторы, шлюзы удалённого доступа, платформы для совместной работы и облачные инстансы AWS EC2.

Злоумышленники перехватывают трафик штатными средствами сетевых устройств (packet capture). Временной разрыв между компрометацией устройства и последующими попытками аутентификации указывает на пассивный сбор данных, позволяющий накопить учётные записи без риска обнаружения. Собранные данные затем используются для доступа к облачным консолям, внутренним порталам и системам совместной работы. Основные жертвы — энергетический сектор, телекоммуникационные компании Европы и Северной Америки.

К чему это приводит

Компрометация периферийного устройства сводит на нет эффективность межсетевых экранов и систем обнаружения вторжений (IDS/IPS) — трафик злоумышленника воспринимается как легитимный, поскольку исходит от доверенного сетевого узла. Одно такое устройство способно годами перехватывать учётные данные всех сотрудников, чей трафик через него проходит. Используя собранные пароли, атакующие получают доступ к панелям управления облачными сервисами и другим критическим системам.

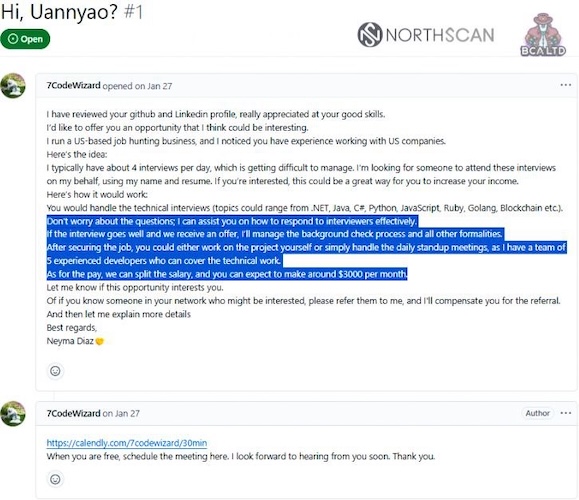

Угроза 6. Поддельный найм сотрудников (Recruitment Fraud)

Атака происходит вне корпоративного периметра: злоумышленники через LinkedIn, Telegram и фриланс-биржи входят в доверие к разработчикам под видом рекрутеров. Жертву просят выполнить тестовое задание, установить приложение для видеозвонков или скопировать команду в терминал — так на устройство попадает вредонос.

Рисунок 4. Скриншот сообщения от рекрутера с предложением фиктивной вакансии (Источник: The Hacker News)

Северокорейские группировки для долгосрочного внедрения в инфраструктуру применяют более сложную схему. Операторы устраиваются на удалённую работу в западные или российские компании, используя поддельные или украденные личности.

Компания отправляет такому «сотруднику» корпоративный ноутбук, который на самом деле попадает в «лаптоп-фермы» — квартиры или офисы, где через VPN работают настоящие злоумышленники. Годами получая зарплату, они остаются незамеченными и в любой момент могут использовать полученный доступ для кражи данных.

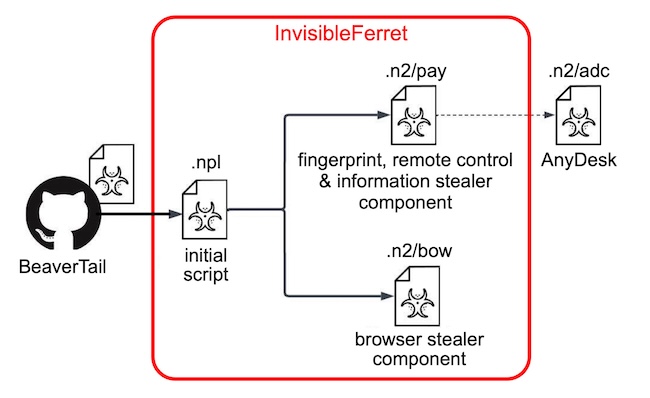

Почему это ошибка IAM/PAM, а не просто социальная инженерия? Вредоносы (BeaverTail, InvisibleFerret, CivetQ) нацелены на кражу токенов доступа, ключей к облачным сервисам и учётных данных из браузеров и менеджеров паролей. Полученные токены позволяют за минуты перемещаться по облачной инфраструктуре, используя легитимные IAM-роли.

В случае с внедрением сотрудника через «лаптоп-фермы» компания сама выдаёт злоумышленнику легитимный ноутбук, корпоративную почту и доступ к системам. Это прямой провал процессов проверки личности при найме и управления доступом для удалённых подрядчиков.

APT-группа и её атаки: Lazarus Group (G0032)

Lazarus Group (APT38 / CL-STA-0240 / Famous Chollima / Contagious Interview) — северокорейская государственная APT, сочетающая кибершпионаж и хищение финансовых активов для обхода санкций. Один из примеров — атаки на европейских производителей дронов (сентябрь–октябрь 2025 года). ESET зафиксировала проникновение в сети трёх оборонных компаний, производящих компоненты для БПЛА, используемых в Украине. Злоумышленники использовали троянизированные open-source проекты с техникой DLL sideloading для загрузки бэкдора ScoringMathTea. Цель — кража технологий беспилотников для военной программы КНДР.

Проблема напрямую касается и российских компаний. По данным экспертов, тысячи северокорейских ИТ-специалистов базируются в России под видом удалённых сотрудников («лаптоп-фермы»). В 2025 году специалисты F6 зафиксировали кампанию Operation DupeHike, нацеленную на HR-отделы и административные службы российских компаний. Злоумышленники рассылали фишинговые письма с архивом «Премия 2025.zip». LNK-файл запускал многоступенчатую цепочку заражения с использованием PowerShell и AdaptixC2.

К чему это приводит

Полный обход корпоративной защиты (антивирусы, почтовые шлюзы). Сотрудник сам запускает вредонос или же злоумышленник получает официальный доступ к корпоративному ноутбуку. Скорость атаки впечатляет: зафиксирован случай, когда от активации вредоноса до компрометации 19 учётных записей IAM прошло всего 8 минут.

Рисунок 5. Компоненты InvisibleFerret (Источник: Group-IB)

Угроза 7. Незащищённый Wi-Fi-доступ (Nearest Neighbor Attack)

Компании внедряют MFA для удалённого доступа через VPN и веб-порталы, но забывают, что Wi-Fi-сеть — такой же удалённый доступ, только с другим радиусом действия. Злоумышленники могут обойти MFA, подключаясь к Wi-Fi не напрямую, а через скомпрометированные устройства соседних организаций, находящихся в зоне действия сети.

Wi-Fi-аутентификация часто происходит только по паролю, тогда как публичные сервисы требуют MFA. Устройства с двумя сетевыми интерфейсами (Ethernet + Wi‑Fi) не изолированы, что позволяет использовать их как мост к Wi-Fi сети цели.

APT-группа и её атаки: APT28 (G0007)

APT28 (Fancy Bear, Forest Blizzard, Sofacy, GruesomeLarch) — российская APT-группа, специализирующаяся на кибершпионаже против правительственных, военных и энергетических объектов. Активна с 2004 года, ассоциируется с ГРУ.

В феврале 2022 компания Volexity обнаружила новую технику атаки Nearest Neighbor Attack (MITRE C0051), используемую группой. Атака включала перебор паролей на публичном веб-сервисе клиента Volexity с MFA.

Злоумышленники не могли получить удалённый доступ напрямую, но взломали соседние организации, обнаружили устройства с двумя интерфейсами и через них подключились к Wi-Fi сети жертвы без необходимости вводить MFA. Получив доступ, APT28 использовала RDP для перемещения, выполнила дамп ветвей реестра Windows и удалила следы с помощью утилиты Cipher.exe.

К чему это приводит

Организация может иметь лучшую в мире MFA для удалённого доступа, но если её Wi-Fi защищён только паролем, а рядом есть уязвимый сосед — это приведёт к взлому. MFA для Wi-Fi и принципы нулевого доверия (Zero Trust) должны применяться ко всем каналам доступа без исключения.

Рисунок 6. Схема атаки ближайшего соседа (Источник: Volexity)

Угроза 8. Компрометация цепочки поставок идентичности

Современные компании используют десятки SaaS-приложений, интегрированных через API и OAuth-токены. Если злоумышленник взламывает одного поставщика (например, инструмент чат-ботов или CRM-платформу), он получает доступ ко всем клиентам этого поставщика. Это классическая атака на цепочку поставок (supply chain attack), но в контексте IAM она особенно опасна, потому что скомпрометированные токены позволяют обходить MFA, не оставлять следов в логах и действовать от имени доверенного приложения.

Эти инциденты обнажают уязвимость цепочки доверия к идентичности (identity trust chain). В неё входят поставщики идентификации (IdP), федеративные провайдеры, сервисы MFA и сами облачные приложения. Компрометация любого звена этой цепи — будь то тестовый тенант с избыточными правами или OAuth-токены SaaS-поставщика — позволяет злоумышленнику встроиться в доверительные отношения и действовать от имени легитимного сервиса.

APT-группа и её атаки: APT29 G0016

APT29 (Cozy Bear) — российская APT, связанная со Службой внешней разведки. В августе 2025 года группа скомпрометировала GitHub-аккаунт компании Salesloft, получила доступ к AWS-окружению сервиса Drift и украла OAuth-токены, используемые для интеграции с Salesforce. Более 700 организаций стали жертвами, 40 компаний подтвердили утечку данных. В октябре 2025 года аналогичная атака затронула платформу Gainsight.

К чему это приводит

Атака через доверенного поставщика приводит к каскадному распространению на сотни компаний. Злоумышленники могут долго оставаться незамеченными, используя украденные токены. Понимание всей цепочки доверия и её защита становятся особо важными: необходимо рассматривать как поставщиков идентичности, генерирующих токены, так и связанные с ними привилегированные учётные записи в качестве критических активов.

Угроза 9. Отсутствие поведенческого мониторинга (UEBA/ITDR)

Классические IAM-системы работают по принципу «разрешить/запретить» в момент аутентификации. Они проверяют правильность пароля и подтверждение MFA, после чего считают сессию легитимной и больше не анализируют действия пользователя. Это создаёт «слепую зону»: злоумышленник, вошедший с украденными учётными данными, может часами или неделями перемещаться по сети, собирать данные и повышать привилегии, оставаясь невидимым.

Согласно отчёту CrowdStrike Global Threat Report 2025, 79 % всех вторжений были бесфайловыми — атакующие используют легитимные инструменты администрирования и штатные функции ОС, не оставляя следов для сигнатурных анализаторов. Традиционные антивирусы и EDR, ориентированные на поиск вредоносного кода, бесполезны против таких атак.

APT-группа и её атаки: ExCobalt

Группировка ExCobalt, активная с 2024 года, нацелена на российские госструктуры, промышленность и ОПК. В начале 2025 года эксперты F.A.C.C.T. зафиксировали атаку на металлургическую компанию. Получив доступ через фишинг, злоумышленники использовали легитимные учётные записи и развернули бэкдор, маскировавшийся под модуль «1С» и работавший бесфайлово в памяти.

На протяжении четырёх месяцев их не замечали: сигнатурные средства не реагировали из-за использования легитимных учётных данных и маскировки под штатный трафик. Группу обнаружили только по аномальной ночной активности к нестандартному порту. Инцидент показал, что стандартные SIEM-правила бесполезны против таких атак, и только поведенческий анализ (UEBA) способен выявить аномалии в действиях учётной записи на ранней стадии.

К чему это приводит

Большинство атак с использованием легитимных учётных данных выявляются только после того, как ущерб уже нанесён — данные похищены, развёрнуто ПО-вымогатель или системы выведены из строя. У команд SOC нет времени на ручной анализ. Только автоматизированный поведенческий мониторинг способен реагировать в реальном времени.

Угроза 10. Zero-day в системах идентификации

Речь идёт об атаках на сами системы управления доступом — Cisco ISE и Citrix Gateway. Их компрометация даёт злоумышленнику полный контроль над процессами аутентификации и управления доступом в организации.

Особенность в том, что используются ранее неизвестные уязвимости, позволяющие выполнить код без аутентификации (pre-auth RCE). Это значит, что пароли, MFA и политики доступа не могут предотвратить атаку — система скомпрометирована ещё до того, как успевает кого-либо проверить.

APT-группа и её атаки: высокоресурсная APT (вероятно, государственная)

В ноябре 2025 года Amazon Threat Intelligence зафиксировала кампанию, в которой одна группировка одновременно эксплуатировала две ранее неизвестные уязвимости: CVE-2025-20337 (Cisco ISE) и CVE-2025-5777 (Citrix). Атаки начались до выпуска патчей, что указывает на высокий уровень ресурсного обеспечения, характерный для государственных APT.

При эксплуатации Cisco ISE атакующие внедряли собственный веб-шелл, работающий в памяти и замаскированный под легитимный компонент IdentityAuditAction. Шелл использовал Java reflection для внедрения в потоки сервера Tomcat, перехватывал весь HTTP-трафик и применял шифрование для сокрытия.

К чему это приводит

С root-доступом к Cisco ISE атакующий может создавать учётные записи, менять политики доступа и отключать аудит. Компрометация Citrix Gateway открывает вход для удалённых пользователей, а контроль над ISE позволяет свободно перемещаться внутри. Веб-шелл в памяти не оставляет следов на диске, использование легитимных процессов и шифрования делает его невидимым для средств обнаружения.

Обе уязвимости внесены в Банк данных угроз ФСТЭК России как критически опасные (BDU:2025-07648, BDU:2025-07142). Из-за санкционных ограничений российские компании часто не могут оперативно получать исправления от зарубежных вендоров, что увеличивает окно уязвимости. Сейчас действуют программы bug bounty для поиска уязвимостей в системах госуправления (ЕСИА, ЕБС, Госуслуги).

Угроза 11. Дамп и кража учетных данных из реестра

Классическая, но до сих пор работающая ошибка — избыточные права у сервисных и пользовательских учётных записей в сочетании с отсутствием контроля за доступом к критическим данным аутентификации. Злоумышленники, получившие начальный доступ, используют встроенную утилиту reg.exe для создания дампов веток реестра SYSTEM и SAM, содержащих хеши паролей всех локальных пользователей, включая доменные учётные записи.

APT-группа и её атаки: APT41 (G0096)

APT41 — китайская APT, нацеленная на широкий круг отраслей в 42 странах. В 2025 году группа атаковала государственные ИТ-службы в Африке, используя классическую технику дампа реестра. Атакующие выполнили команды:

cmd.exe /c reg save HKLM\SAM C:\Windows\temp\temp_3.log

cmd.exe /c reg save HKLM\SYSTEM C:\Windows\temp\temp_4.log

Из дампов они извлекли учётные записи с правами локального администратора на всех рабочих станциях и учётную запись резервного копирования с правами администратора домена. Для закрепления использовались Cobalt Strike (через DLL sideloading) и кастомный агент.

Хотя описанный кейс произошёл в Африке, аналогичные техники фиксируются в атаках на российские организации. Например, группировка Vortex Werewolf после проникновения в сети госучреждений и ОПК использует легитимные инструменты для сбора учётных данных и удалённого доступа, включая возможный дамп реестра.

К чему это приводит

Получение хешей паролей учётных записей с правами локального администратора и администратора домена даёт атакующему полный контроль над инфраструктурой. Злоумышленники могут передавать инструменты и закрепляться в сети, используя учётные данные локального администратора.

Выводы

Масштаб проблемы в российском сегменте выглядит особенно тревожно. IAM-системы внедрены лишь в 4 % промышленных организаций, что при росте атак на SCADA-системы на 27 % создаёт идеальные условия для злоумышленников. Более 80 % атак на промышленность так или иначе связаны с компрометацией учётных записей — через фишинг, подрядчиков или инсайдеров. При этом больше половины организаций не отзывают доступы уволенных сотрудников, а 30–40 % привилегированных учётных записей используют одинаковые пароли.

Чтобы противостоять таким угрозам, нужен проактивный подход: нулевые постоянные привилегии, доступ «точно в срок», поведенческий мониторинг для раннего выявления аномалий. Особого внимания требуют нечеловеческие идентичности — сервисные аккаунты и токены, которых в десятки раз больше, чем сотрудников. Регулярная переаттестация учётных записей, изоляция привилегированных сессий и обучение сотрудников распознавать социальную инженерию формируют базовый уровень защиты.