Сертификат AM Test Lab

Номер сертификата: 399

Дата выдачи: 10.11.2022

Срок действия: 10.11.2027

- Введение

- Функциональные возможности СКДПУ НТ

- Архитектура и системные требования СКДПУ НТ

- Сценарии использования СКДПУ НТ

- Выводы

Введение

Компания «АйТи Бастион», основанная в 2014 году, разрабатывает и поддерживает продукт «СКДПУ НТ Шлюз доступа». Это система контроля действий привилегированных пользователей (PAM, Privileged Access Management), в т. ч. системных администраторов и критически значимых сотрудников, в сети организации. На 2021 год компанию выбрали более 100 заказчиков, в том числе из банковской сферы, а также из нефте-, газо-, энергопромышленности и государственного сектора.

По мере развития продукта стало ясно, что ему требуется отдельный модуль аналитики и управления. Как следствие, ещё в 2018 году была анонсирована отдельная система, позднее ставшая частью комплексного продукта под общим названием СКДПУ НТ. Версия 2.1, о которой рассказывается в этом обзоре, включает в себя функции контроля действий администраторов, центр мониторинга, аналитики, отчётности и управления пользовательским доступом, что фактически расширяет классическую модель работы до современной PAM с функциями поведенческого анализа (UEBA).

Функциональные возможности «СКДПУ НТ Мониторинг и аналитика»

Комплекс разделов системы позволяет сотруднику ИБ-службы получать, анализировать, контролировать и обрабатывать весь поток событий, проходящий через установленный в организации шлюз доступа СКДПУ НТ. В частности, система обладает разработанными специально для него правилами мониторинга и корреляции, что превращает её в узкоспециализированный аналог SIEM-системы, а также имеет раздел для обработки событий мониторинга, предлагая возможности мини-IRP-системы с распределением ответственных за обработку инцидентов, контроль и реагирование.

Перечислим основные возможности системы «СКДПУ НТ Мониторинг и аналитика».

- Мониторинг и профилирование: составление цифровых профилей пользователей на основе сценариев применения шлюза СКДПУ и количества инцидентов. Чем нетипичнее профиль поведения пользователя и чем больше правил реагирования срабатывают в ответ на его действия, тем ниже уровень доверия, что может свидетельствовать об аномалиях и инцидентах.

- Централизованный поиск событий доступа и безопасности. Работник службы ИБ предприятия имеет обширный набор возможностей по поиску логов и событий, проходящих через шлюзы доступа СКДПУ НТ: поиск по целевым серверам, вводимым командам, переданным или скачанным файлам, длительности сессий, времени и иным параметрам.

- Обнаружение и обработка инцидентов на шлюзах доступа СКДПУ НТ. Встроенные правила определения аномалий и формирования инцидентов, анализ действий администратора, анализ вводимых команд — всё это формирует поток информации для обработки специалистом по ИБ и принятия решений о выявлении подозрительных действий сотрудников организации или внешних подрядчиков. Также система обладает функциональной возможностью записи и воспроизведения подключаемых сессий, включая онлайн-наблюдение за сессиями пользователей.

- Отчётность и статистика по различным срезам данных и событий. Сводки можно создавать как на основе встроенных шаблонов, так и по сформированным фильтрам в режиме «мастера отчётов». Также возможно настроить рассылку отчётности при интеграции с почтовым шлюзом.

Рассмотрим интерфейс консоли управления «СКДПУ НТ Мониторинг и аналитика» более подробно, а также изучим функциональные возможности системы детальнее.

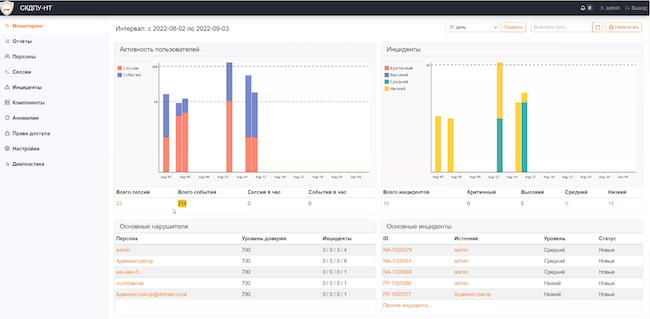

Раздел «Мониторинг» представляет собой ряд дашбордов и графиков под различные нужды специалиста по ИБ: активность пользователей, инциденты, самые продолжительные сессии, перечень нарушителей и иная статистика. Вся визуализация настраивается по периодам и датам. Имеются гиперссылки на разделы с инцидентами и нарушителями.

Рисунок 1. Внешний вид окна веб-консоли СКДПУ НТ «Мониторинг»

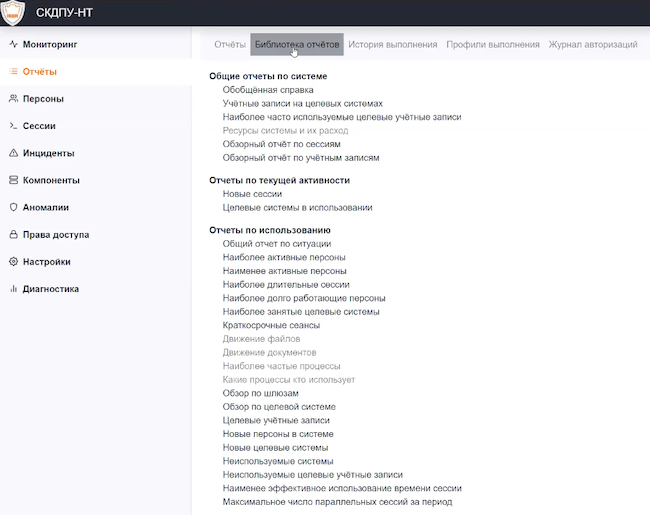

Раздел «Отчёты» содержит предустановленные шаблоны отчётности. Возможно создать автоматическую рассылку, а также собственные шаблоны по необходимым условиям. Существует несколько групп отчётности:

- «Общие отчёты по системе» — это формы отчётов общего характера, об учётных записях, об использовании системы.

- «Отчёты по текущей активности» — формы отчётов о сессиях, проходящих через систему.

- «Отчёты по использованию» — обширный список по различным направлениям работы шлюзов СКДПУ: о персонах, по шлюзам, по системам, сеансам и пр.

- «Отчёты по безопасности» — формы отчётов о фиксировании аномалий и корреляций.

- «Инциденты» — отчётность по инцидентам и нарушителям, в т. ч. по основным целям нарушителей.

- «Функционирование системы» — отчётность об использовании ресурсов системы СКДПУ НТ и шлюзов СКДПУ.

Рисунок 2. Внешний вид окна веб-консоли СКДПУ НТ «Отчёты»

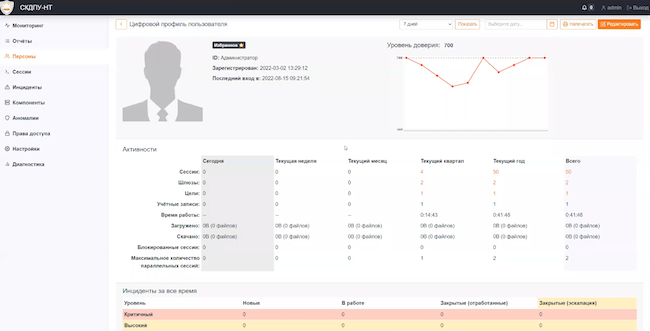

Раздел «Персоны» — это просмотр цифровых профилей пользователей, работающих через шлюзы доступа СКДПУ НТ в течение рабочего времени. В данном разделе приведены вся возможная статистика по целям доступа сотрудника, перечень всех его сессий и инцидентов, связанных с ним, а также количество трафика. Основным маркером раздела является график «Уровень доверия», показывающий наличие или отсутствие подозрительных соединений, команд, похожих на вредоносную активность, и иных событий, связанных с цифровым профилем работника: инциденты в ИБ, привычное время работы и пр.

Рисунок 3. Внешний вид окна веб-консоли «СКДПУ НТ Мониторинг и аналитика». Раздел «Персоны»

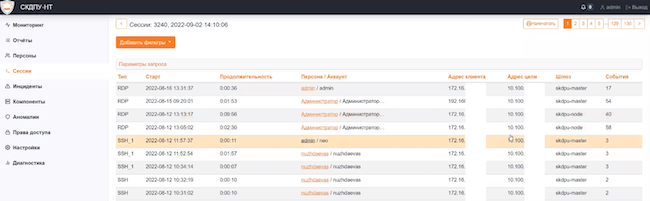

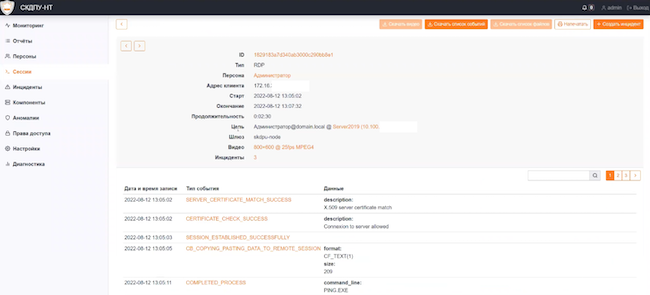

Раздел «Сессии» даёт возможность найти интересующие нас сеансы доступа к серверам и системам организации, выбрав необходимые фильтры для поиска.

Рисунок 4. Внешний вид окна веб-консоли «СКДПУ НТ Мониторинг и аналитика». Раздел «Сессии»

Далее, «провалившись» в интересующую нас сессию, возможно увидеть и изучить иную расширенную информацию по ней, в том числе просмотреть видеозаписи, а также ознакомиться с перечнем вводимых команд и запускавшихся процессов. В фильтрах возможно провести поиск по команде или процессу. Как видно по рисунку 5, записываются не только команды с клавиатуры, но и запущенные процессы.

Рисунок 5. Пример расширенного лога сессии в разделе СКДПУ НТ «Сессии»

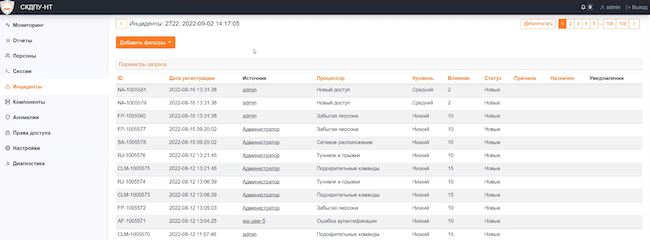

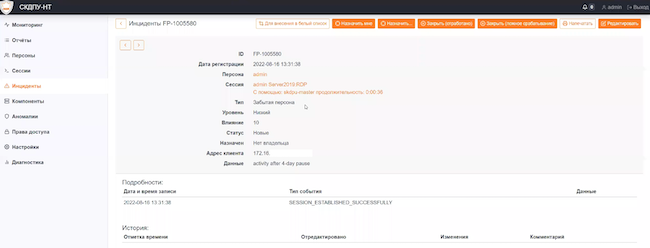

Раздел «Инциденты» — основной и самый важный, главное окно работы специалиста по ИБ, который отвечает за безопасность шлюзов доступа СКДПУ НТ. Применив различные фильтры, возможно вывести общий перечень инцидентов или найти некое отдельно взятое происшествие.

Рисунок 6. Внешний вид окна веб-консоли «СКДПУ НТ Мониторинг и аналитика». Раздел «Инциденты»

Как уже было указано ранее, «СКДПУ НТ Мониторинг и аналитика» обеспечивает функциональность IRP-системы, в частности — позволяет распределять ответственных за обработку инцидента, комментировать и редактировать его, вести рабочий процесс (workflow) и добавлять исключения, если инцидент является ложноположительным срабатыванием.

Рисунок 7. Пример внешнего вида карточки инцидента в «СКДПУ НТ Мониторинг и аналитика»

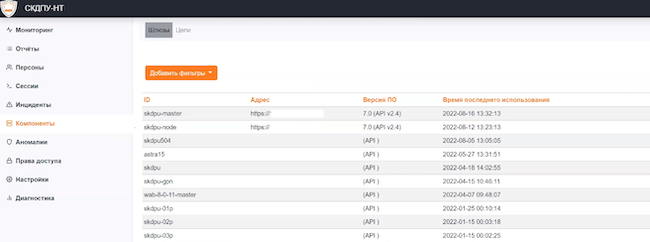

Раздел «Компоненты» предоставляет список подключённых шлюзов доступа СКДПУ НТ в инфраструктуре организации (вкладка «Шлюзы»).

Рисунок 8. Внешний вид окна веб-консоли «СКДПУ НТ Мониторинг и аналитика». Раздел «Компоненты» («Шлюзы»)

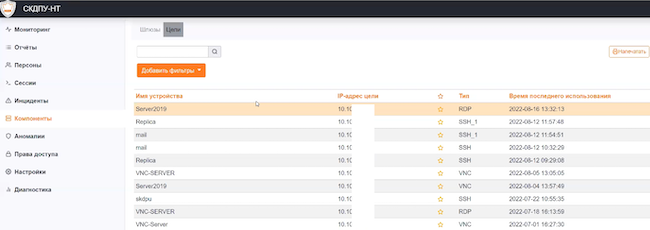

На вкладке «Цели» возможно увидеть полный список хостов, к которым подключались пользователи с указанных шлюзов.

Рисунок 9. Внешний вид окна веб-консоли «СКДПУ НТ Мониторинг и аналитика». Раздел «Компоненты» («Цели»)

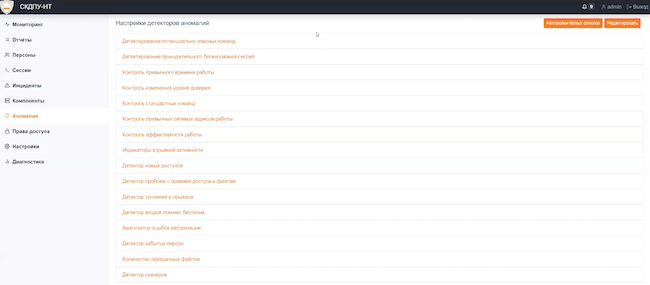

Раздел «Аномалии» представляет собой перечень правил корреляции и реагирования на журналируемые события шлюзов доступа СКДПУ НТ, а также формирования инцидентов из этих логов. Стандартный разработанный компанией «АйТи Бастион» перечень правил поставляется сразу при установке пакета СКДПУ НТ, также есть возможность запросить техническую поддержку для разработки и внедрения индивидуальных правил корреляции. В теле параметров детектирования можно самостоятельно изменить или добавить параметры реагирования.

Рисунок 10. Внешний вид окна веб-консоли «СКДПУ НТ Мониторинг и аналитика». Раздел «Аномалии»

Примеры некоторых корреляций:

- Вход нового пользователя — учётная запись ранее никогда не появлялась в логах.

- Вход пользователя во время отличное от цифрового профиля — ночью или на выходных (как пример).

- Иные отклонения от цифрового профиля — вход на серверы, на которые пользователь никогда не заходил, использование ранее не применявшихся учётных записей и пр.

- Ввод нерегламентированных подозрительных команд — rm, mimikatz, вход в файлы passwd, команды шифрования и пр.

- Подозрение на брутфорс учётной записи.

- Пиковые изменения в поведении пользователя — массовые входы на серверы, выполнение команд, попытки доступа и пр.

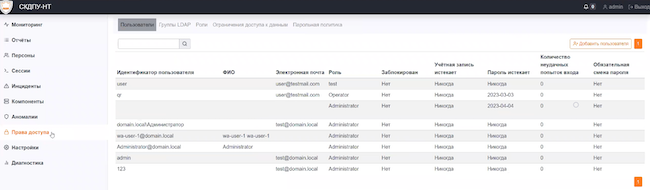

Раздел «Права доступа» представляет собой меню настройки учётных записей, ролей и парольной политики для доступа к самой системе. Авторизация возможна не только локальная, но и доменная.

Рисунок 11. Внешний вид окна веб-консоли СКДПУ НТ «Права доступа»

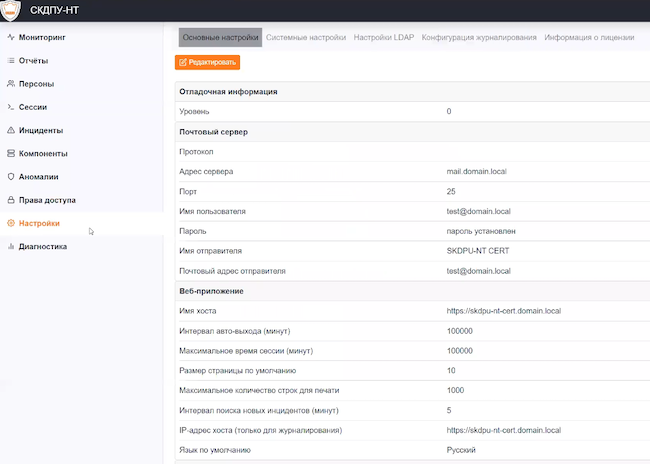

Раздел «Настройки» охватывает все параметры конфигурации системы, в том числе настройки LDAP, лицензирование, конфигурацию веб-приложения и почтового сервера.

Рисунок 12. Внешний вид окна веб-консоли СКДПУ НТ «Настройки»

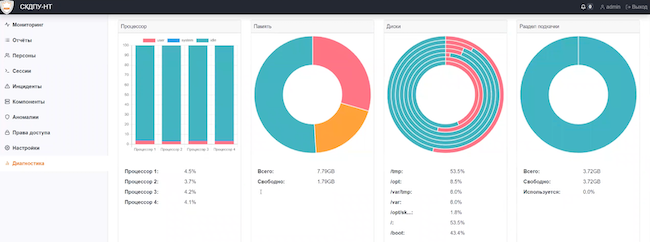

Раздел «Диагностика» является центром самодиагностики системы «СКДПУ НТ Мониторинг и аналитика», предоставляет возможность мониторинга нагрузки на систему, а также перезапуска основных процессов.

Рисунок 13. Внешний вид окна веб-консоли СКДПУ НТ «Диагностика»

Архитектура и системные требования «СКДПУ НТ Мониторинг и аналитика»

«СКДПУ НТ Мониторинг и аналитика» поставляется в виде программно-аппаратного комплекса или как программное обеспечение для виртуальной машины. Система реализовывает функциональность анализа и обработки логов со шлюзов СКДПУ НТ, поэтому рассмотрим её компоненты в рамках общей схемы размещения всего комплекса СКДПУ НТ.

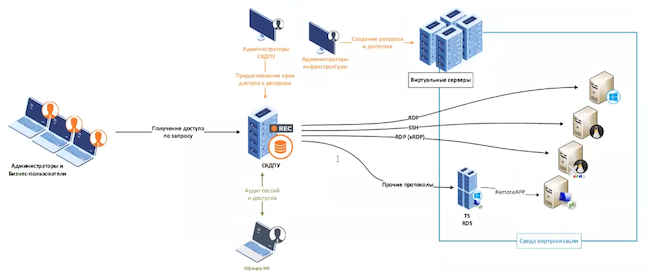

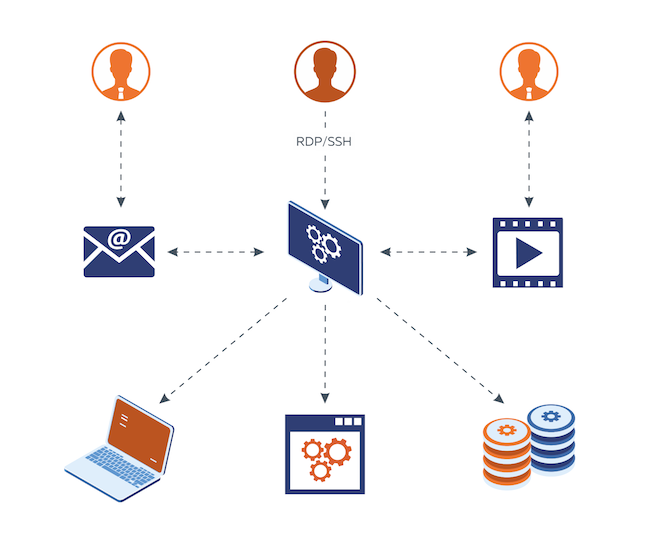

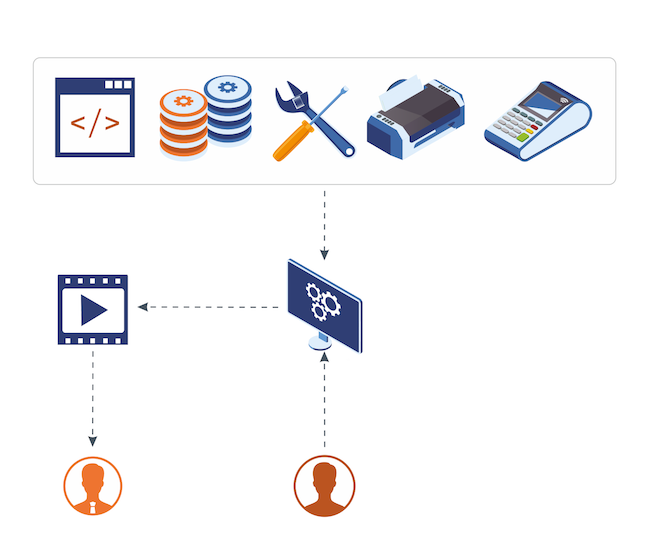

Стандартная схема работы шлюза СКДПУ НТ такова: он представляет собой периметровый компонент, встраиваемый «в разрыв» между защищаемым контуром (серверы, зона общего пользования и пр.) и сотрудниками (удалёнными либо внутренними).

Рисунок 14. Концептуальная схема компонентов СКДПУ и трафика пользователей системы

Возникает резонный вопрос: как ограничить доступ системных администраторов в обход компонентов СКДПУ и как договориться о необходимости использования шлюза СКДПУ в качестве единственной точки доступа для выполнения обязанностей по администрированию инфраструктуры и работы с ней? Ответов может быть несколько, каждая компания должна найти подходящий для своих целей и задач:

- Жёсткие регламентные требования по управлению доступом (государственная тайна, наличие грифов секретности и т. д.).

- Отсутствие у системных администраторов доступа к компонентам межсетевого экрана, распределение ролей системных администраторов.

- Высокий уровень корпоративной культуры в области ИБ.

- Необходимость контроля внешних пользователей (распределение прав доступа, запись действий).

- Хорошим вариантом также является возможность иметь инструмент записи действий и авторизаций для ретроспективного анализа и для достоверной атрибуции действий, которые привели к сбою или поломке администрируемой инфраструктуры.

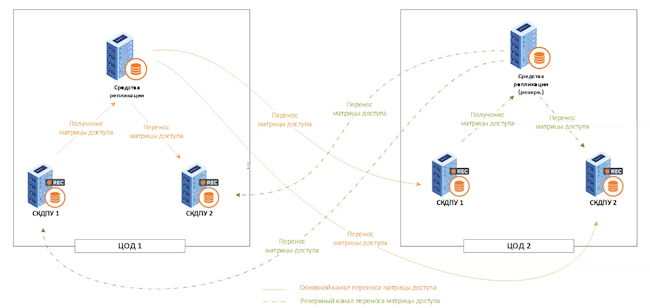

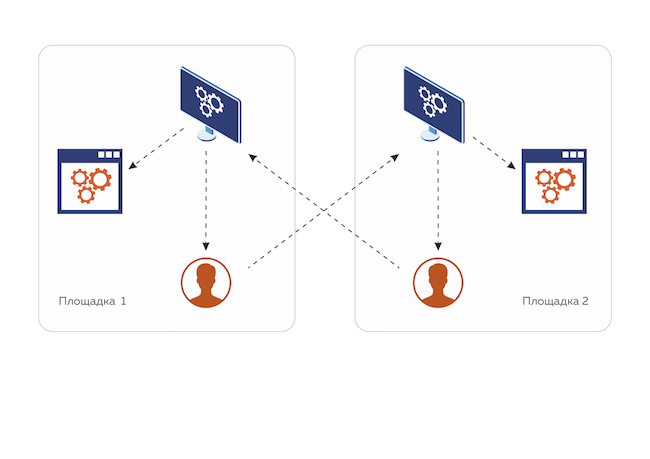

Также система СКДПУ предлагает возможность кластеризации, что значительно повышает её отказоустойчивость: система не будет являться единой точкой отказа в случае сбоя и системные администраторы смогут продолжить работу в обычном режиме.

Рисунок 15. Концептуальная схема отказо- и катастрофоустойчивого кластера СКДПУ НТ

Системные требования СКДПУ НТ включают в себя следующие параметры (табл. 1).

Таблица 1. Системные требования системы СКДПУ НТ

Компонент | Требования |

ЦП | Архитектура х86-64 с тактовой частотой 2,6 ГГц |

ОЗУ | 4 ГБ |

Жёсткий диск | 500 ГБ, SCSI или SATA |

ОС | Astra Linux 1.6 SE |

СУБД | PostgreSQL 9.6 |

Иное предустановленное ПО | HTTP Apache 2.4 RabbitMQ версии 3.6 Python 3.5 Набор библиотек и средств в составе Erlang OTP версии 19.2 |

Среда виртуализации | «Инфолэнд zVirt», «РусБИТех Брест», «Скала-Р виртуализация», DataLine Cloud, «Яндекс.Облако», KVM |

Сценарии использования СКДПУ НТ

Приведём примеры основных сценариев развёртывания и использования комплекса СКДПУ НТ в организациях.

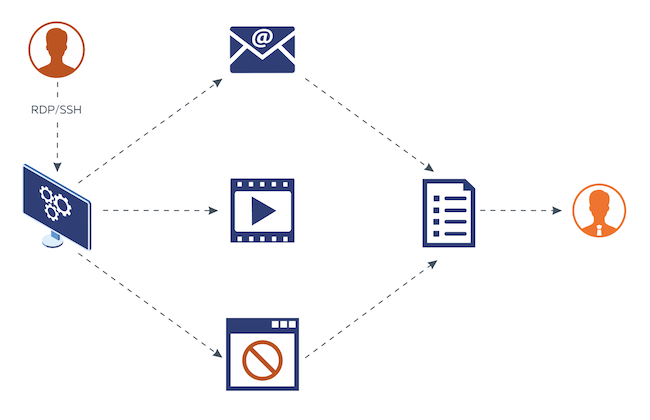

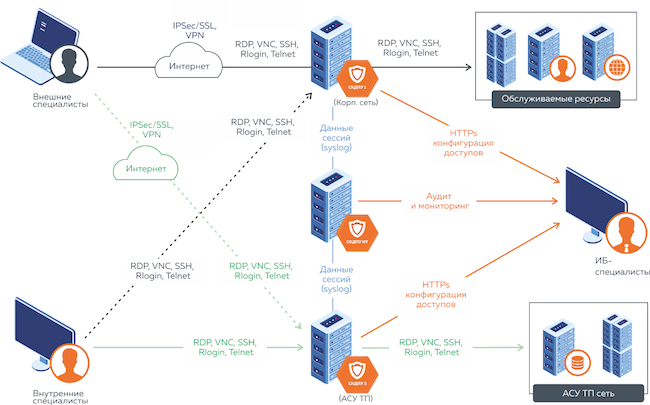

Сценарий 1: удалённое администрирование. Подразумевается схема доступа удалённых пользователей ко критическим ресурсам организации через шлюз СКДПУ НТ. Возможно подключаться к шлюзу на выделенной терминальной машине (ферме) или публиковать его в сеть «Интернет» (не забудьте настроить доступ только через VPN!).

Рисунок 16. Удалённое администрирование через СКДПУ НТ

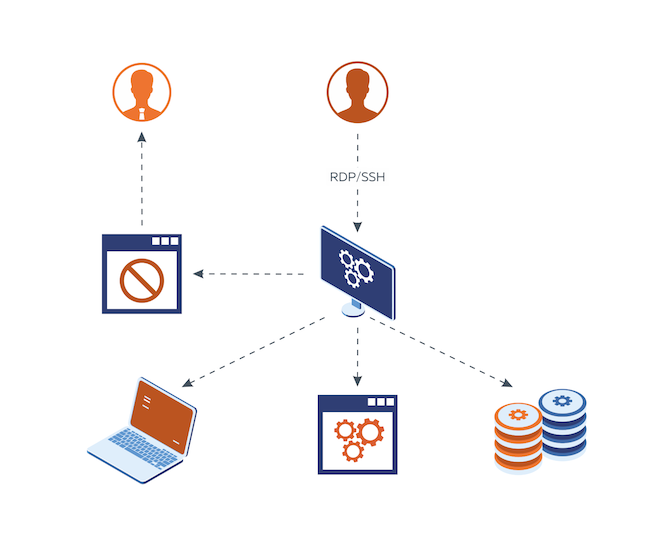

Сценарий 2: контролируемый доступ. Шлюз СКДПУ НТ находится внутри инфраструктуры организации, системные администраторы и иные пользователи обязаны подключаться к серверной инфраструктуре и зонам общего пользования только через него. Возможно проработать процедуру согласования доступа (по почте, через систему заявок), и тогда специалист по ИБ сможет отслеживать события и инциденты в процессе работы пользователей со шлюзом СКДПУ НТ.

Рисунок 17. Контроль и ограничение доступа через шлюз СКДПУ НТ

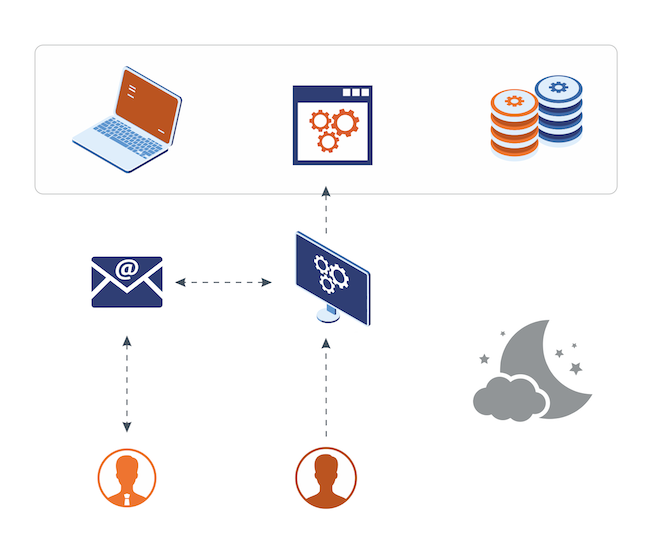

Сценарий 3: контроль доступа в нерабочее время. Схож с предыдущим. Процедура предварительного согласования доступа в ночное и нерабочее время проходит аналогично.

Рисунок 18. Контроль доступа в нерабочее время через шлюз СКДПУ НТ

Сценарий 4: мониторинг опасных команд и запуска подозрительных приложений. СКДПУ НТ даёт возможности логирования, мониторинга и реагирования на такой вид нежелательной активности пользователей.

Рисунок 19. Мониторинг, логирование и реагирование на инциденты на шлюзе СКДПУ НТ

Сценарий 5: обучение и ретроспективный анализ. Во-первых, возможно использовать продукт для контроля и обучения новых специалистов, как в организации, так и в учебных центрах, а также при прохождении аттестаций и экзаменов. Во-вторых, при неудачном стечении обстоятельств при работе с ресурсами организации есть возможность дать качественную оценку действиям специалистов, ответственных за сопровождение сервисов и систем, выявить ошибки либо задокументировать полезную информацию.

Рисунок 20. Доступ на время обучения и логирование выполняемых команд на шлюзе СКДПУ НТ

Сценарий 6: публикация приложений и организация терминальной фермы с точечным распределением полномочий доступа к инфраструктуре организации, а также вывод на терминальный сервер только необходимых для пользователя приложений.

Рисунок 21. Организация терминальной фермы с ограничением доступа к приложениям через шлюз СКДПУ НТ

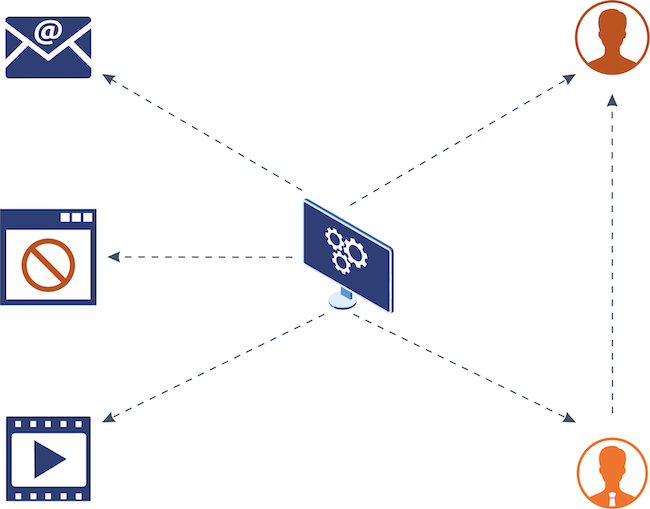

Сценарий 7: контроль работы внешних подрядчиков. Актуален в реалиях работы после пандемии COVID-19, когда большая доля ИТ-компаний перешла на удалённый принцип работы. СКДПУ НТ даёт возможность использовать видеозаписи для оценки соответствия проделанной работы заявленным критериям, выявлять факты использования нерегламентированных приложений, попытки внедрения в инфраструктуру и сбора информации о ней, а также вести объективный контроль рабочего времени и выполненного объёма работы при тарификации «человеко-часы» или «оплата постфактум». Заказчик всегда сможет проанализировать полученную смету и оценить реальный объём выполненной работы.

Рисунок 22. Контроль внешних подрядчиков и логирование их действий через шлюз СКДПУ НТ

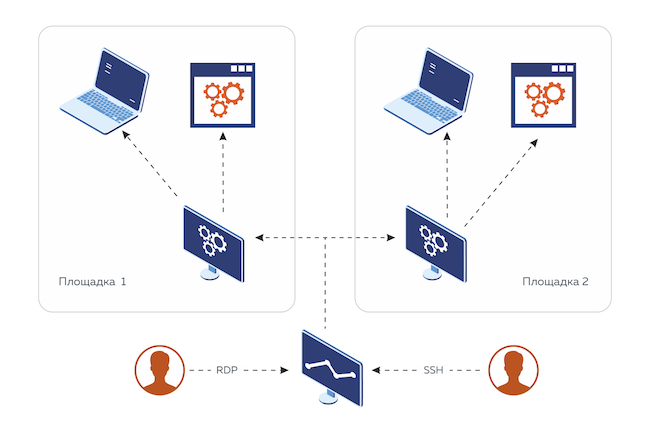

Сценарий 8: контроль администрирования территориально распределённых площадок, подсетей, ЦОДов. Появляется единая точка входа для администрирования всей доступной инфраструктуры организации. При этом нет необходимости предоставлять и контролировать массу сетевых доступов на распределённом сетевом оборудовании. У шлюза СКДПУ НТ уже есть весь необходимый доступ в сети предприятия, требуется только выдать логические полномочия на уровне СКДПУ НТ согласно матрице доступа или согласованным заявкам от пользователей.

Рисунок 23. Распределение логического доступа к ресурсам организации через шлюз СКДПУ НТ

Сценарий 9: использование в сетях АСУ ТП. Критически важный сценарий, при котором с помощью комплекса СКДПУ НТ возможно контролировать доступ к периметру АСУ ТП, выявлять вредоносную или нелегитимную активность и явно ограничивать сетевой доступ к промышленным сетям. Для контроля инсталляций шлюзов СКДПУ НТ используется модуль мониторинга и аналитики, который позволяет объединить информацию со шлюзов доступа в единую анализируемую базу данных и проводить оперативный анализ сессий в рамках инфраструктуры.

Рисунок 24. Разграничение доступа к сетям АСУ ТП через его распределение на разных контурах шлюзов СКДПУ НТ

Выводы

«СКДПУ НТ Мониторинг и аналитика» версии 2.1 — это отечественная система, которая поставляется вместе с сертифицированной защищённой платформой Astra Linux Special Edition, позволяет отслеживать, контролировать, логировать и обрабатывать инциденты и события в области ИБ и работает в тесной связке со шлюзами СКДПУ НТ. Проста в использовании, но имеет большое количество возможностей по изучению и анализу действий пользователей, системных администраторов и внешних подрядчиков. Функции отчётности помогут сотрудникам службы ИБ разобраться в происходящем даже при наличии большого штата пользователей или внешних разработчиков. Логи и отчёты также будут полезны при расследованиях реальных инцидентов: даже если целевой сервер будет зашифрован или уничтожен либо на нём будут удалены все журналы событий, все логи возможно будет изучить локально в СКДПУ НТ либо на внешней SIEM.

Достоинства:

- Большое количество форм отчётов, возможность создавать индивидуализированные отчёты.

- Обширная база встроенных правил корреляции событий для формирования инцидентов, возможность доработки правил «под себя».

- Возможность интеграции логов со сторонней SIEM (MaxPatrol SIEM, RuSIEM, Kaspersky Unified Monitoring and Analysis Platform, Ankey SIEM NG), подключения иных SIEM, в т. ч. поставщиков услуг SOC.

- Интеграция с продуктами UserGate, системами обнаружения вторжений KICS for Networks и PT ISIM; совместимость со шлюзами доступа «С-Терра».

- Поддержка МФА Multifactor, Avanpost, Aladdin, а также токенов и смарт-карт «Рутокен» и «Аладдин Р.Д.».

- Отвечает требованиям для внедрения на объектах КИИ. СКДПУ НТ не имеет экспортных ограничений и сертифицирован ФСТЭК России на соответствие требованиям УД-4. Продукт имеет сертификат соответствия требованиям РД НДВ-2 в системе сертификации средств защиты информации Министерства обороны РФ. СКДПУ НТ внесён в реестр отечественного ПО Минцифры РФ.

Недостатки:

- Ограниченная совместимость с иными шлюзами безопасного доступа.

- В текущей версии отсутствует возможность выгрузки файлов, которые передаются или скачиваются в сессиях пользователей. Доступен только просмотр названий и объёма трафика. Производитель планирует добавить эту возможность в будущих версиях.

- Полезность анализа сессий в СКДПУ НТ снижается, если ответственное за администрирование инфраструктуры лицо имеет возможность изменить настройки МСЭ и предоставить себе нерегламентированный доступ в обход шлюзов СКДПУ.