В одной из прошлых статей мы затронули тему обеспечения безопасности корпоративных серверов и сетевых хранилищ информации от НСД при физическом доступе к ним злоумышленников с помощью криптографического продукта Zecurion Zserver. Однако разговор носил больше теоретический характер и описание принципа работы защиты. Сегодня же мы рассмотрим практический сценарий построения такой системы, возможные проблемы и способы их решения.

2. Сценарий построения системы защиты

Описание задачи

В первую очередь подробно опишем поставленную задачу. Допустим, в некоей компании развернули комплексную DLP-систему, которая предотвращает утечку конфиденциальной информации и персональных данных по локальным и сетевым каналам. В процессе своей работы она собирает и сохраняет в своей базе большой объем информации. В том числе, и конфиденциальной. Это действительно необходимо, поскольку без полной и наглядной картины обмена данными с "внешним миром", специалисты по ИБ работать не смогут. Однако это же создает серьезную угрозу для информационной безопасности компании. Речь идет о том, что собираемая DLP-системой база может легко попасть в руки злоумышленников при физическом доступе последних к серверу.

Здесь нужно сделать небольшое отступление. Вариант с защитой базы данных DLP-системы мы взяли просто как самый наглядный. В этой базе действительно собирается, причем из множества разных источников, большой объем конфиденциальной информации. Что в определенных случаях может привести к серьезным проблемам. Но по абсолютно по такому же сценарию могут защищаться хранилища других система, например, бухгалтерская база данных 1С, база используемой CRM-системы и т.д. Также описанный ниже перечень действий подходит и для защита файлового сервера и других корпоративных ресурсов.

С технической стороны постановка задачи выглядит следующим образом. Для работы DLP-системы задействовано 2 сервера. Первый – сервер приложений. Непосредственно на нем и развернут используемый DLP-продукт. Второй – сервер базы данных. На нем установлена СУБД, которая и обеспечивает хранение всей собираемой информации. В небольших компаниях DLP-система и СУБД могут быть развернуты и на одном сервере. В этом случае базу данных лучше вынести на отдельный раздел. Какие именно DLP-решение и СУБД использовались принципиального значения не имеет.

Сценарий построения системы защиты

Принцип работы Zecurion Zserver для защиты серверов и хранилищ информации от НСД при физическом доступе злоумышленников к оборудованию мы рассматривать не будем. В прошлой статье о нем рассказано достаточно. Поэтому перейдем сразу к практике. В рамках данного сценария мы рассматриваем только одну угрозу – несанкционированный физический доступ к базе данных DLP-системы. Нашей основной задачей является предотвращение копирования информации и ее выноса за пределы корпоративной информационной системы. Поскольку речь идет о физическом доступе к серверу базы данных, то, соответственно, в защите нуждается только он. Сервер приложений, на котором работает DLP-решение, не содержит значительного объема конфиденциальной информации. А поэтому с точки зрения именно кражи данных его защита не обязательна (естественно, при условии, что на нем не хранятся данные от других корпоративных систем).

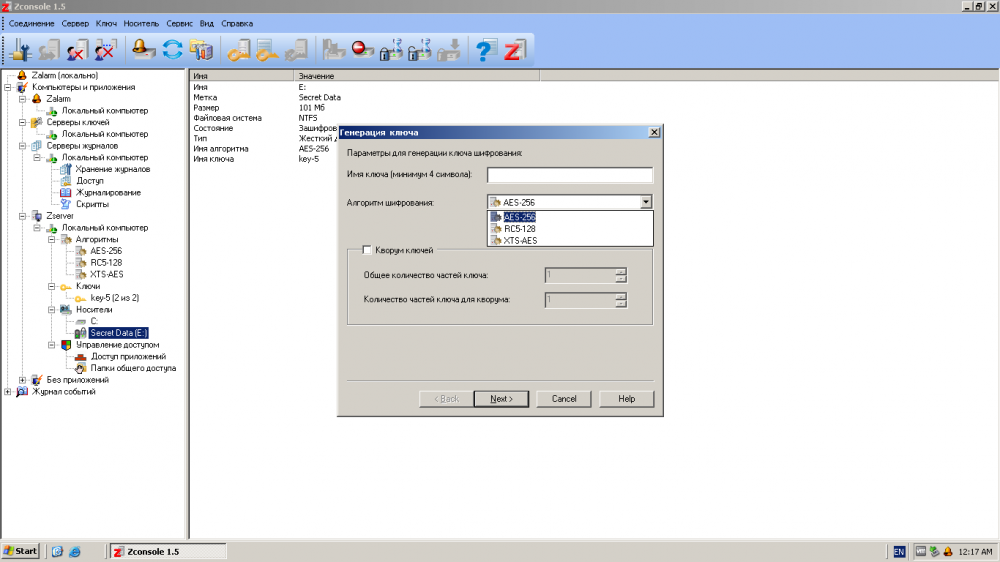

Для решения поставленной задачи в первую очередь нужно спроектировать защиту. Причем речь идет не только о технической, но и об организационной стороне вопроса. С первым моментом все довольно просто. Главной задачей является выбор алгоритм шифрования. Здесь Zecurion Zserver предоставляет большую свободу. Ведь в самом решении нет криптографических технологий, а используются внешние криптопровайдеры. Впрочем, можно особо и не мудрствовать. Для подавляющего большинства случаев отлично подходит алгоритм AES с длиной ключа 256 бит (он реализован в бесплатном криптопровайдере Zecurion). Тем более, что в последних сборках рассматриваемого продукта появилась поддержка XTS-режима (так называемый XTS-AES), использование которого регламентировано в международном стандарте IEEE 1619.

Рисунок 1. Выбор криптографического алгоритма при шифровании раздела в Zecurion Zserver

Исключение составляют некоторые государственный структуры и организации, работающие с государственной тайной. Они законодательно обязаны использовать только сертифицированные ФСБ России критопредства. Поэтому в качестве алгоритма шифрования необходимо использовать ГОСТ 28147-89, реализованный в одном из сертифицированных криптопровайдеров.

Если говорить о проектировании защиты сервера базы данных с организационной точки зрения, то необходимо в первую очередь определить круг сотрудников и/или должностей компании, которые будут иметь право управлять ею, в частности, включать защищенные диски. Также требуется разработать регламенты работы с системой, чтобы эти сотрудники четко понимали свою задачу и ответственность. Конкретные рекомендации здесь давать достаточно сложно, поскольку очень многое зависит от структуры организации и особенностей ее работы. Однако надо понимать, что если возникнет необходимость подключить диск, а сотрудника или сотрудников, обладающих необходимыми полномочиями на месте не окажется, то работа DLP-решения может быть парализована (и если в случае с DLP-системой это, может, и не критично, то, например, при защите базы 1С очень важно).

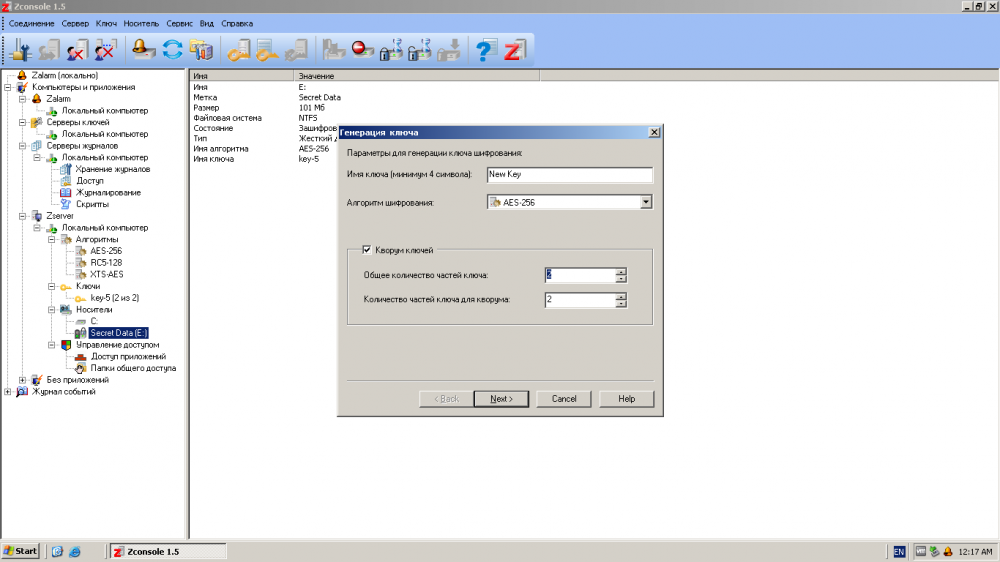

Проблема заключается в следующем. DLP-система, равно как и большинство других корпоративных сетевых сервисов, предполагает круглосуточную работу. Так что нет необходимости каждый день утром включать, а после завершения работы отключать диски. Однако это может потребоваться после перезагрузки сервера базы данных или после экстренного отключения защищенных разделов (например, по сигналу "тревога"). Поэтому необходимые полномочия должны быть не у одного и не у двух сотрудников. А для защиты от неконтролируемого подключения дисков можно использовать кворум ключей.

Рисунок 2. Создание кворума ключей при шифровании раздела в Zecurion Zserver

Это довольно интересная функция Zecurion Zserver, суть которой сводится к следующему. При шифровании диска ключ шифрования делится на определенное количество частей, например, на пять. Каждая такая часть выдается отдельному сотруднику и закрепляется за ним. Для подключения диска нужно загрузить в память сервера не все, а меньшее количество частей, например, любые две. С одной стороны это дает возможность при необходимости быстро подключить диск, поскольку найти двух человек из пяти обычно несложно. А с другой, обеспечивает невозможность неконтролируемого подключения защищенных разделов одним сотрудником.

Также в ходе планирования защиты необходимо принять решение об использовании дополнительных мер обеспечения безопасности, которые предлагает Zecurion Zserver. К ним относятся такие инструменты, как создание ложных дисков (подключаются вместо настоящего под угрозой), сокрытие защищенных дисков (даже если злоумышленники получат накопители, они даже не заподозрят о наличии на нем зашифрованной информации) и т.д.

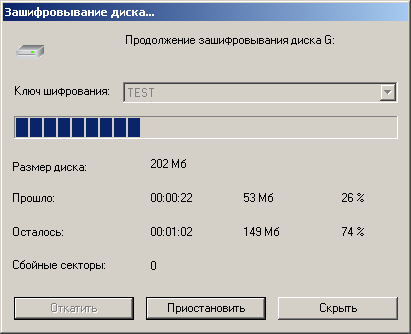

Рисунок 3. Процесс шифрования раздела в Zecurion Zserver

Не менее важным моментом является система экстренного отключения дисков. Она необходима для срочного блокирования открытых в данный момент дисков в экстренных ситуациях. Сделать это можно, например, с помощью "красной кнопки" – небольшого устройства, которое похоже на пульт тревожной сигнализации. Есть и другие варианты – с помощью SMS или радиобрелка. Отдельно можно отметить возможность сопряжения экстренного отключения дисков с сигнализацией офиса или дата-центра. При срабатывании последней диски будут автоматически отключаться. Так что при попытке ограблении злоумышленники не смогут получить доступ к конфиденциальной информации.

Отдельно стоит подумать о защите резервных копий базы данных. Практика показывает, что часто именно они становятся причиной утечки конфиденциальной информации. Поэтому, если в компании используется хранение резервных копий на DVD-дисках или магнитных лентах, было бы хорошо защитить и их тоже. Для этого используется дополнительный модуль Zbackup. Он автоматически зашифровывает информацию при записи на магнитную ленту или DVD-диск и расшифровывает ее при чтении.

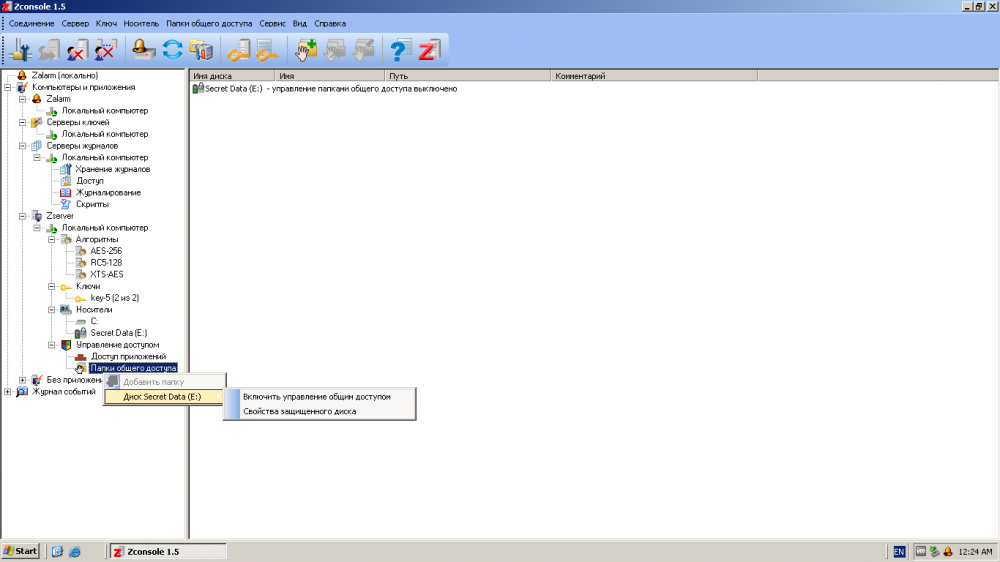

Рисунок 4. Включение управления общим доступом к защищенному разделу в Zecurion Zserver

После проектирования можно переходить непосредственно к реализации системы защиты. Останавливаться на этом процессе подробно мы не будем. Отметим только, что шифрование может осуществляться прямо в процессе работы сервера. То есть останавливать DLP-систему для внедрения защиты не потребуется. Причем за утерю информации можно не бояться даже при возникновении всевозможных сбоев, включая отключение электроэнергии. Шифрование осуществляется в атомарном режиме, который практически исключает риск потери данных.

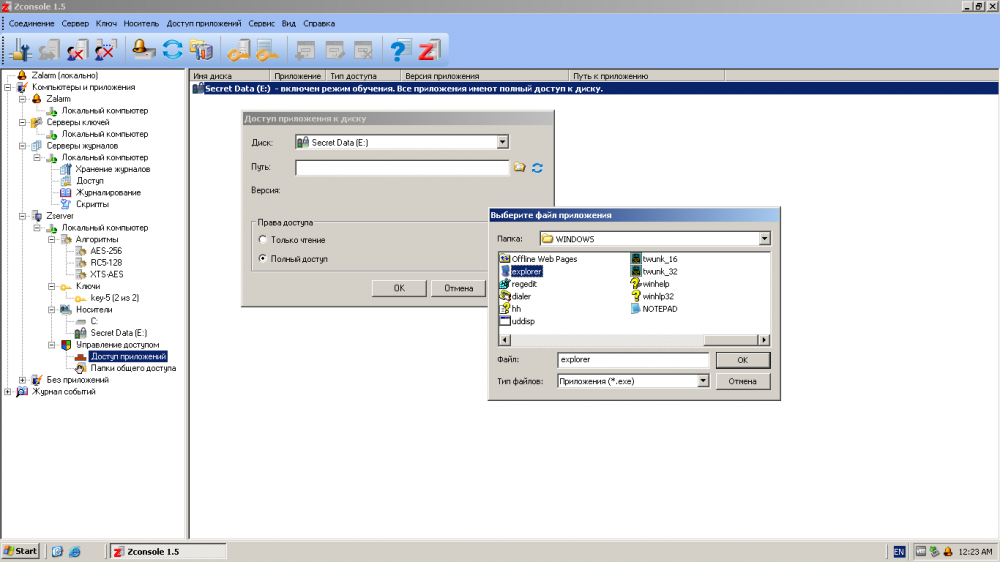

И в заключении необходимо выполнить еще одну очень важную операцию. Речь идет о настройке сетевого доступа к разделу, на котором содержится база данных DLP-системы. С помощью консоли управления Zecurion можно запретить такой доступ всем пользователям, разрешив его только DLP-приложению. Это позволяет предотвратить несанкционированное копирование базы по локальной сети, в том числе и пользователями, имеющими статус администраторов домена.

Рисунок 5. Включение управления доступом приложений к защищенному разделу в Zecurion Zserver

После этого остается только раздать смарт-карты или токены с ключами шифрования всем сотрудникам, которые, согласно разработанной стратегии, могут подключать защищенные диски. Кстати, настоятельно рекомендуется сделать резервную копию ключа шифрования и поместить ее в надежное место: сейф директора организации, банковскую ячейку и т.д. Это позволит исключить риск безвозвратной утери данных из-за потери ключа.

Построенная по описанному принципу система защиты впоследствии будет требовать к себе минимум внимания со стороны как ответственных сотрудников, так и обслуживающего персонала. Как мы уже говорили, DLP-система традиционно работает круглосуточно. А поэтому и диск с ее базой данных должен быть открыт постоянно. Поэтому регулярная работа ответственного персонала заключается лишь в своевременной загрузке ключей шифрования после проведения профилактических работ на сервере базы данных или срабатывания экстренного отключения дисков. А поскольку это можно сделать из консоли управления удаленно, непосредственно со своего рабочего места, то много времени эта операция не отнимет.

Выводы

Сегодня мы рассмотрели сценарий использования продукта Zecurion Zserver для защиты конфиденциальной информации и персональных данных, содержащихся в базе DLP-системы, от несанкционированного копирования при физическом доступе злоумышленников к серверу. Данная угроза является достаточно актуальной, хотя, откровенно говоря, часто недооценивается бизнесом (подробнее об этом можно прочитать в этой статье).

В сценарии мы намеренно не рассматривали технические подробности. Во-первых, их можно найти в справочной системе продукта. А, во-вторых, необходимо учитывать вариативность настройки в разных организациях. Поэтому сценарий представлен в виде описания общего набора действия по организации системы защиты. Причем особое внимание стоит обратить не на техническую, а именно на организационную составляющую. Грамотное проектирование позволит максимально эффективно использовать все возможности (к слову сказать, весьма немалые) Zecurion Zserver. К ним относятся:

- поддержка достаточного количества криптопровайдеров, включая сертифицированные ФСБ России;

- использование защищенных носителей для ключевой информации;

- наличие сигнала "тревога" для быстрого отключения дисков по команде администратора, при нажатии "красной кнопки", при отправке SMS, при срабатывании сигнализации и т.д.;

- кворум ключей шифрования;

- средства для маскировки наличия зашифрованной информации на носителе;

- инструменты для действий под принуждением;

- гарантированное управление сетевым доступом к защищенным разделам;

- защита резервных копий на пленках и DVD-дисках;

- интеграция с корпоративной информационной системой, в том числе, для корректного завершения работы с данными на защищенных носителях при их отключении.

Описанный выше сценарий подходит для защиты не только базы DLP-системы. Он может применяться для обеспечения безопасности бухгалтерской базы, информации, обращающейся в CRM-системе и т.д. Аналогичным образом можно организовать защиту корпоративного файлового сервера, почтового сервера и пр.